Honda’nın e-ticaret platformunda keşfedilen güvenlik açıkları, hassas bayi bilgilerine sınırsız erişim elde etmek için kullanılmış olabilir.

Güvenlik araştırmacısı Eaton Zveare geçen hafta yayınlanan bir raporda, “Kırık/eksik erişim kontrolleri, test hesabı olarak oturum açıldığında bile platformdaki tüm verilere erişmeyi mümkün kıldı” dedi.

Platform, güç ekipmanları, marin, çim ve bahçe işletmelerinin satışı için tasarlanmıştır. Japon şirketin otomobil bölümünü etkilemez.

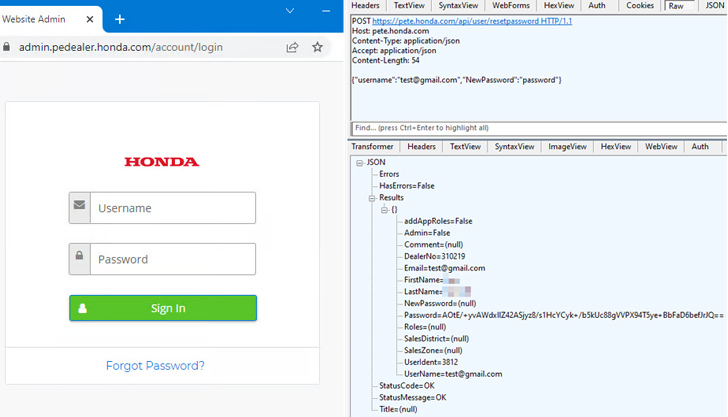

Özetle hack, herhangi bir hesapla ilişkili parolayı sıfırlamak ve yönetici düzeyinde tam erişim elde etmek için Honda’nın sitelerinden biri olan Power Equipment Tech Express’teki (PETE) bir parola sıfırlama mekanizmasını kullanıyor.

Bu, API’nin herhangi bir kullanıcının yalnızca kullanıcı adını veya e-posta adresini bilerek ve o hesaba bağlı bir parola girmek zorunda kalmadan bir parola sıfırlama isteği göndermesine izin vermesi nedeniyle mümkün olmaktadır.

Bu yeteneğe sahip olan kötü niyetli bir aktör, oturum açıp başka bir hesabı ele geçirebilir ve ardından bayi sitesi URL’lerinin (ör. “admin.pedealer.honda) sıralı yapısından faydalanabilir.[.]com/bayi sitesi/

Zveare, “Yalnızca bu kimliği artırarak, her bayinin verilerine erişebilirim,” diye açıkladı. “Temel JavaScript kodu, bu kimliği alır ve verileri getirmek ve sayfada görüntülemek için API çağrılarında kullanır. Neyse ki, bu keşif, daha fazla parola sıfırlama ihtiyacını tartışmalı hale getirdi.”

Daha da kötüsü, tasarım kusuru, bir bayinin müşterilerine erişmek, web sitelerini ve ürünlerini düzenlemek ve daha da kötüsü, özel olarak hazırlanmış bir yazılım aracılığıyla tüm platformun yöneticisine (Honda çalışanları ile sınırlı bir özellik) ayrıcalıklar yükseltmek için kullanılmış olabilir. Bayi ağının detaylarını görmek için istekte bulunun.

🔐 API Güvenliğinde Uzmanlaşma: Gerçek Saldırı Yüzeyinizi Anlamak

API ekosisteminizdeki kullanılmayan güvenlik açıklarını keşfedin ve güçlü güvenlik için proaktif adımlar atın. Bilgilendirici web seminerimize katılın!

Oturuma Katılın

Toplamda, zayıflıklar Ağustos 2016’dan Mart 2023’e kadar tüm bayilerde 21.393 müşteri siparişine, 1.570 bayi web sitesine (1.091’i aktif), 3.588 bayi hesabına, 1.090 bayi e-postasına ve 11.034 müşteri e-postasına yasa dışı erişime izin verdi.

Tehdit aktörleri ayrıca, skimmer veya kripto para madenciliği kodu yerleştirerek bu satıcı web sitelerine erişimden yararlanabilir ve böylece yasadışı kar elde etmelerine olanak sağlayabilir.

16 Mart 2023’teki sorumlu açıklamanın ardından güvenlik açıkları, 3 Nisan 2023 itibarıyla Honda tarafından giderilmiştir.

Açıklama, Zveare’nin Toyota’nın Küresel Tedarikçi Hazırlama Bilgi Yönetim Sistemi (GSPIMS) ve C360 CRM’deki zengin kurumsal ve müşteri verilerine erişmek için kullanılabilecek ayrıntılı güvenlik sorunlarından aylar sonra geldi.