Honda’nın güç ekipmanı, denizcilik, çim ve bahçe e-ticaret platformu, herhangi bir hesap için parola sıfırlamaya izin veren API kusurları nedeniyle herhangi birinin yetkisiz erişimine karşı savunmasızdı.

Honda, bir Japon otomobil, motosiklet ve elektrikli ekipman üreticisidir. Bu durumda, yalnızca ikinci bölüm etkilenir, dolayısıyla Honda otomobil veya motosiklet sahipleri etkilenmez.

Honda’nın sistemlerindeki güvenlik açığı, benzer güvenlik açıklarından yararlanarak birkaç ay önce Toyota’nın tedarikçi portalını ihlal edenin aynısı olan ‘Eaton Works’ takma adını kullanan bir güvenlik araştırmacısı tarafından keşfedildi.

Honda için Eaton Works, değerli hesapların şifresini sıfırlamak ve ardından firmanın ağında sınırsız yönetici düzeyinde veri erişiminin keyfini çıkarmak için bir şifre sıfırlama API’sinden yararlandı.

Araştırmacı, “Kırık/eksik erişim kontrolleri, test hesabı olarak oturum açıldığında bile platformdaki tüm verilere erişmeyi mümkün kıldı” diye açıklıyor.

Sonuç olarak, aşağıdaki bilgiler güvenlik araştırmacısının ve muhtemelen aynı güvenlik açığından yararlanan tehdit aktörlerinin eline geçmiştir:

- Ağustos 2016’dan Mart 2023’e kadar tüm bayilerde 21.393 müşteri siparişi – buna müşteri adı, adres, telefon numarası ve sipariş edilen ürünler dahildir.

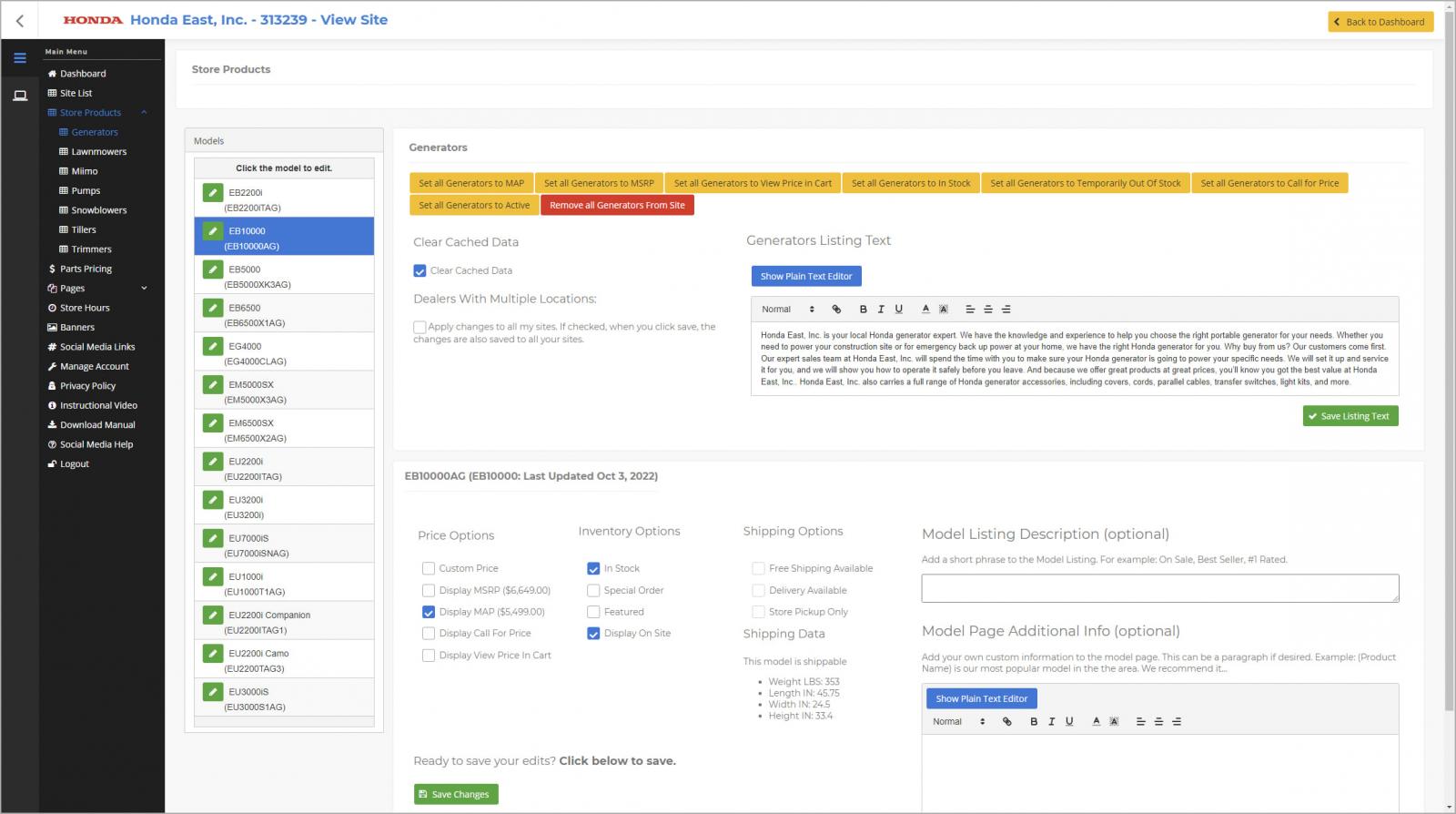

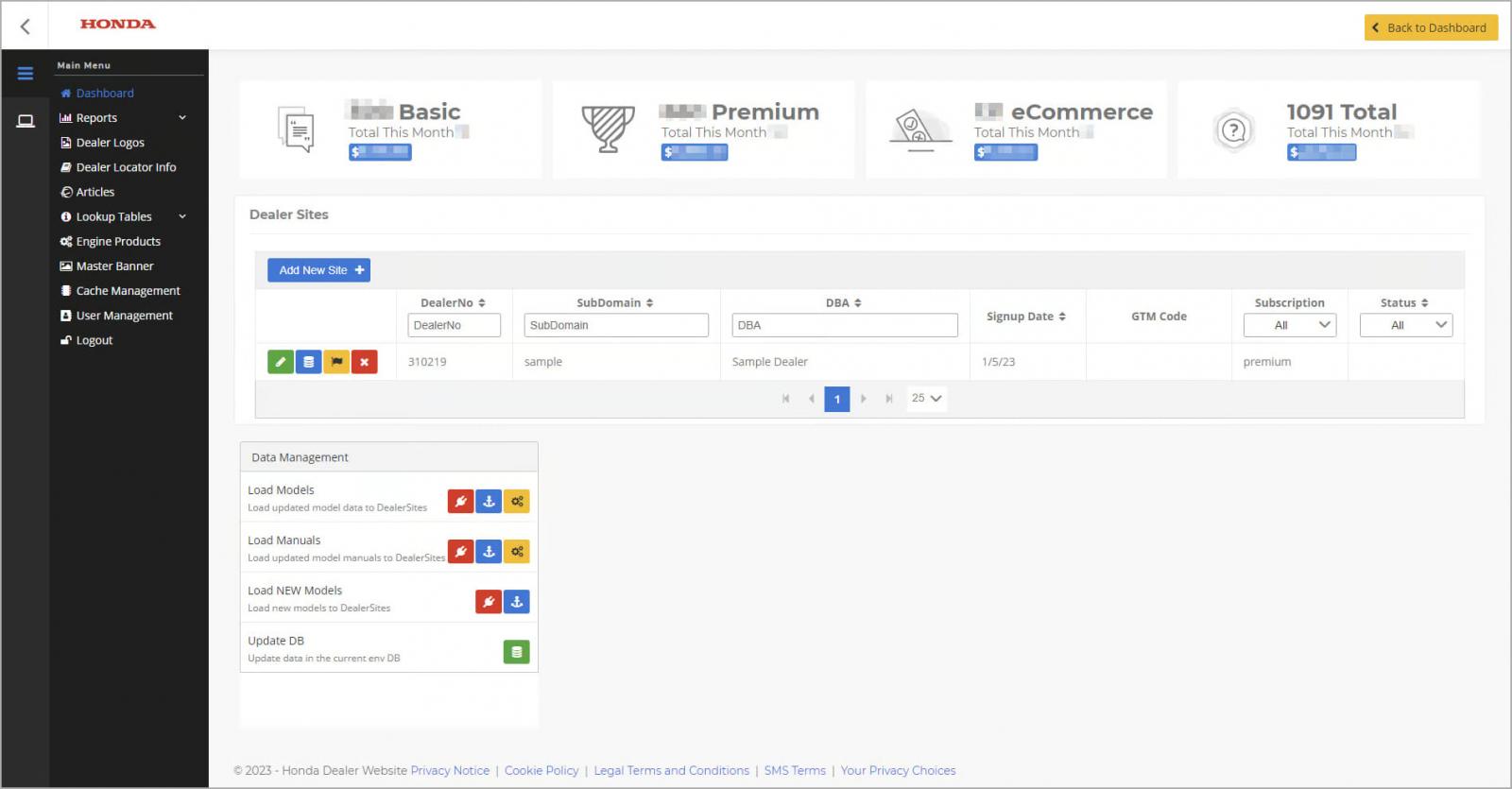

- 1.570 bayi web sitesi (bunların 1.091’i aktif). Bu sitelerden herhangi birini değiştirmek mümkündü.

- 3.588 bayi kullanıcısı/hesabı (ad ve soyadı, e-posta adresi dahil). Bu kullanıcılardan herhangi birinin şifresini değiştirmek mümkündü.

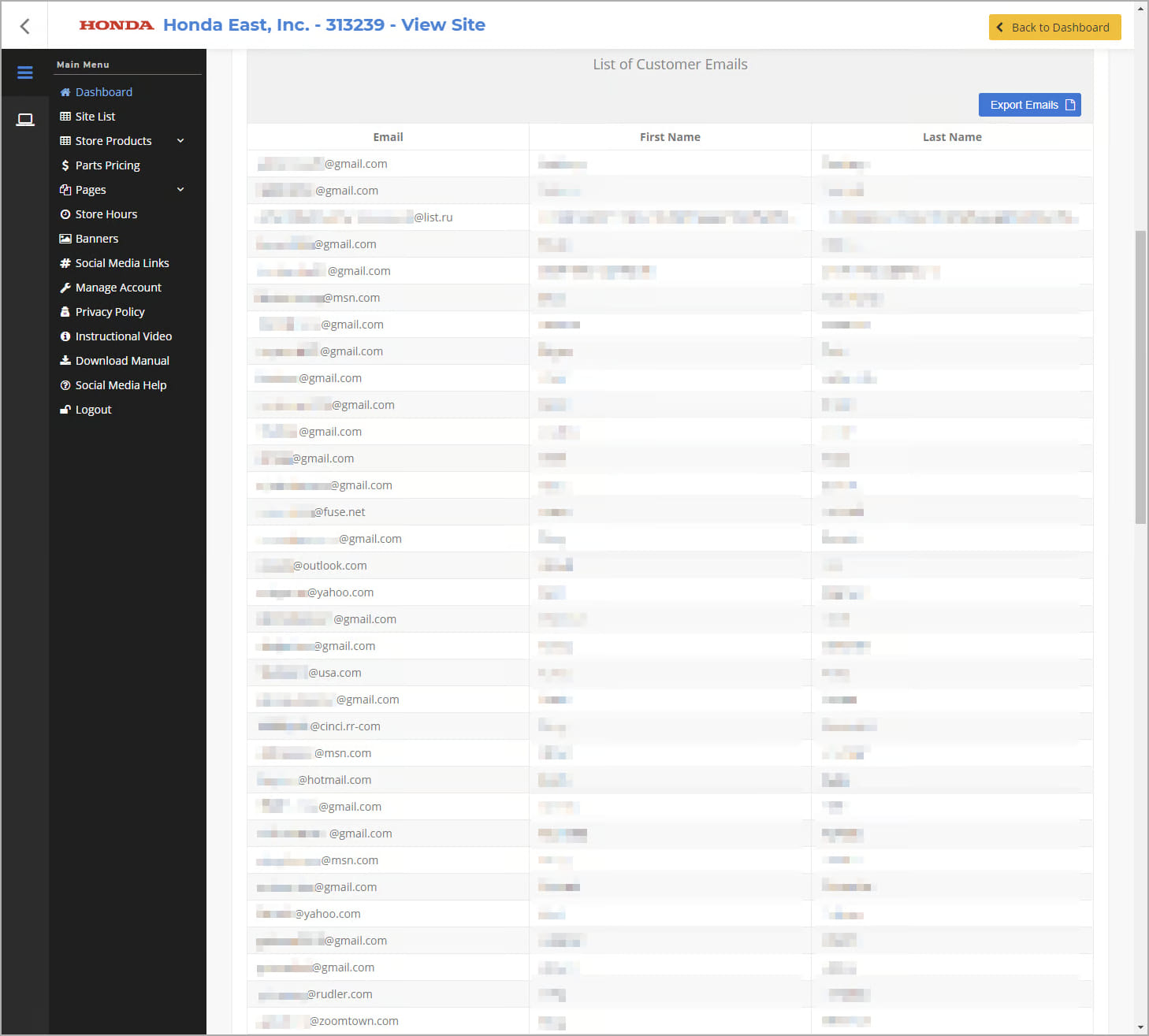

- 1.090 bayi e-postası (ad ve soyadı içerir).

- 11.034 müşteri e-postası (ad ve soyadı içerir).

- Potansiyel olarak: Bunları sağlayan satıcılar için Stripe, PayPal ve Authorize.net özel anahtarları.

- Dahili finansal raporlar.

Yukarıdaki veriler kimlik avı kampanyaları, sosyal mühendislik saldırıları başlatmak için kullanılabilir veya bilgisayar korsanı forumlarında ve karanlık web pazarlarında satılabilir.

Ayrıca, satıcı sitelerine erişen saldırganlar, kredi kartı korsanları veya diğer kötü amaçlı JavaScript parçacıkları yerleştirebilir.

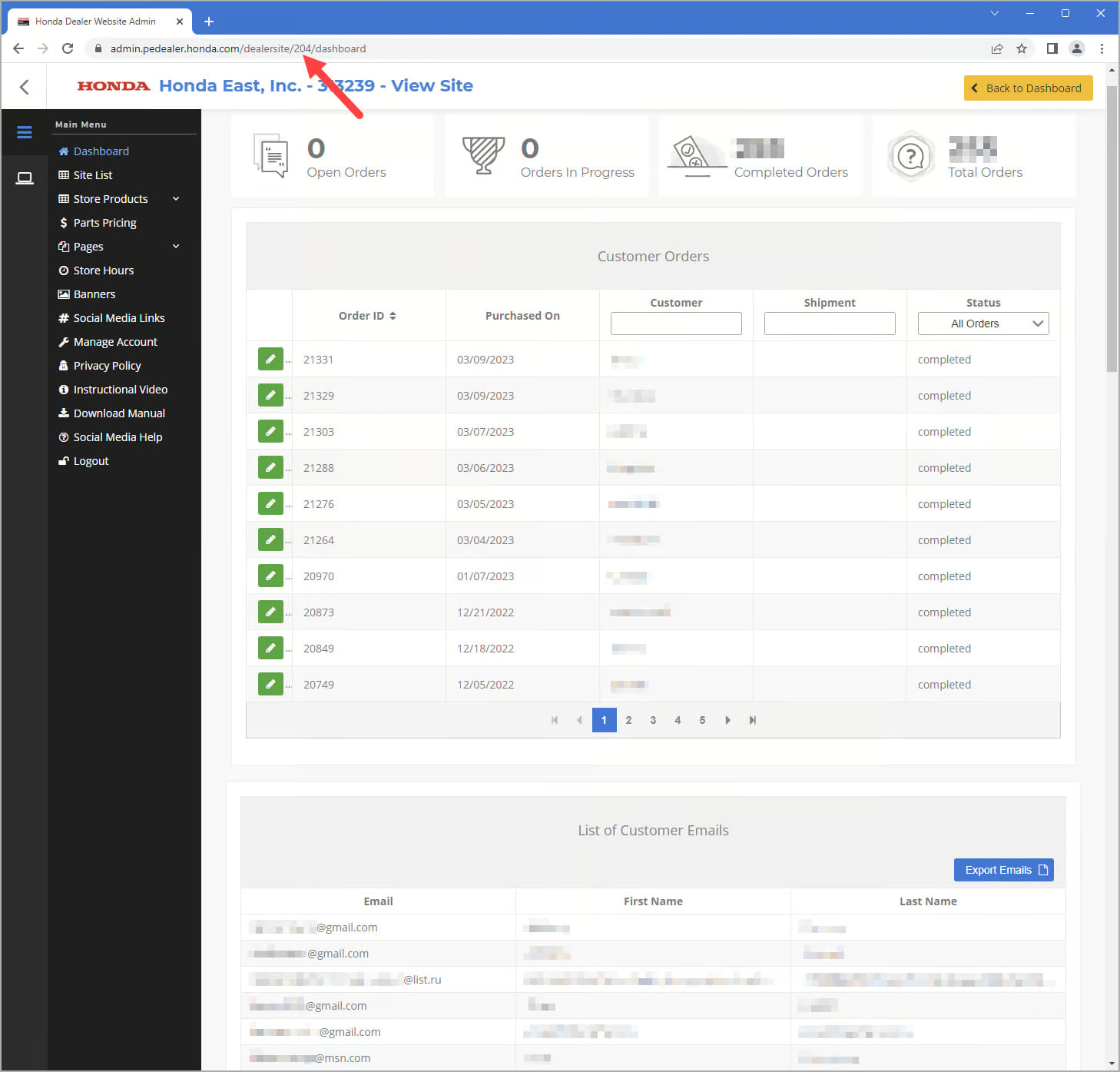

Yönetici panellerine erişim

EatonWorks, API kusurunun Honda’nın “powerdealer.honda.com” alt etki alanlarını kayıtlı bayilere/bayilere atayan e-ticaret platformunda olduğunu açıklıyor.

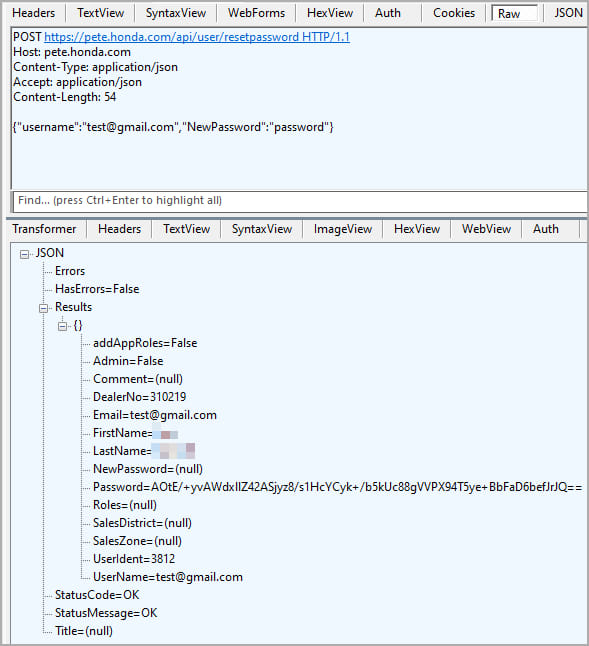

Araştırmacı, Honda’nın Power Equipment Tech Express (PETE) sitelerinden birinde bulunan parola sıfırlama API’sinin sıfırlama isteklerini bir belirteç veya önceki parola olmadan işlediğini ve yalnızca geçerli bir e-posta gerektirdiğini buldu.

Bu güvenlik açığı, e-ticaret alt etki alanları oturum açma portalında bulunmamakla birlikte, PETE sitesi aracılığıyla değiştirilen kimlik bilgileri bunlar üzerinde çalışmaya devam edecek, böylece herkes bu basit saldırı yoluyla dahili bayilik verilerine erişebilir.

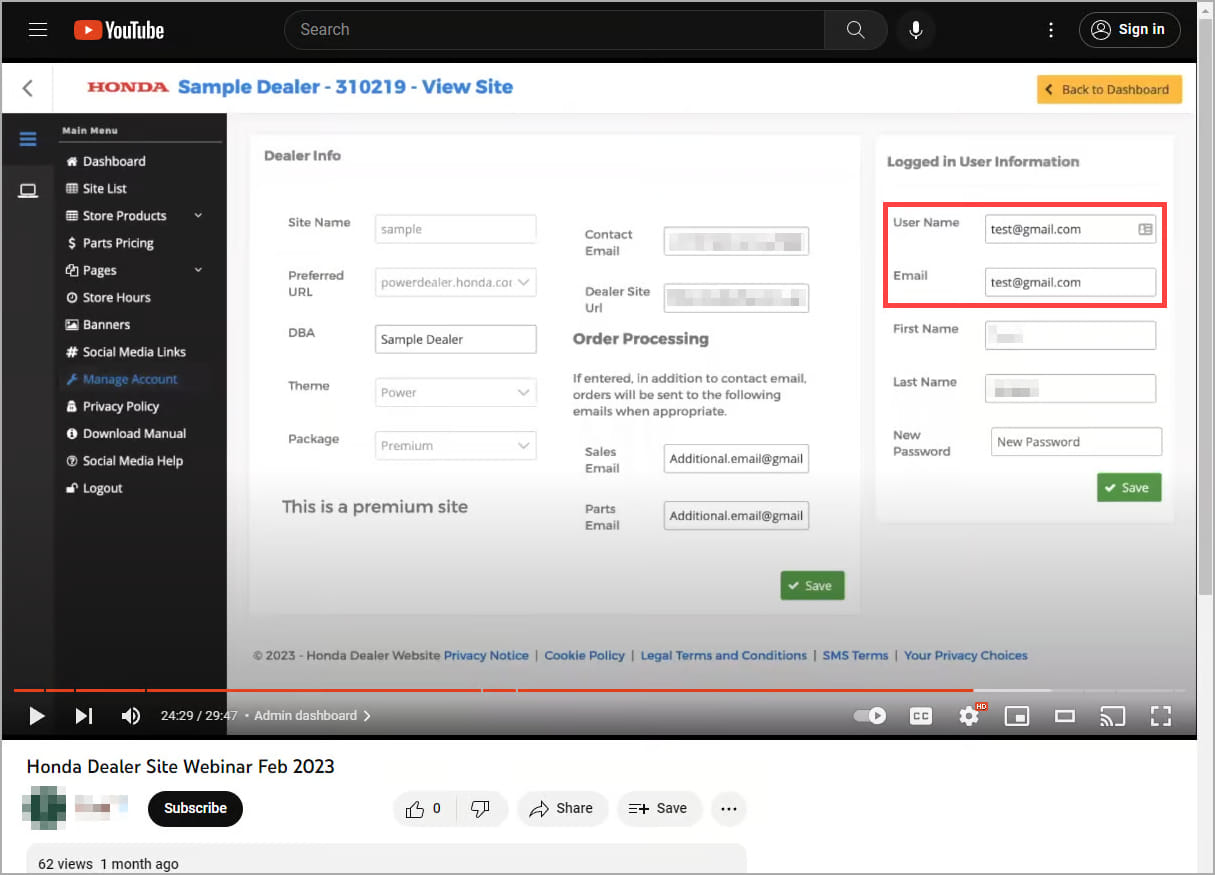

Tek eksik parça, araştırmacının bir test hesabı kullanarak bayi kontrol panelini gösteren bir YouTube videosundan temin ettiği bir bayiye ait geçerli bir e-posta adresine sahip olmasıdır.

Bir sonraki adım, test hesabının yanı sıra gerçek satıcılardan gelen bilgilere erişmekti. Ancak bunların işleyişini aksatmadan ve yüzlerce hesabın şifrelerini sıfırlamak zorunda kalmadan yapılması tercih sebebi olacaktır.

Araştırmacının bulduğu çözüm, platformda kullanıcı kimliklerinin sıralı olarak atanması ve erişim korumalarının olmaması olan ikinci bir güvenlik açığından yararlanmaktı.

Bu, başka bir sonuç kalmayana kadar kullanıcı kimliğini birer birer artırarak tüm Honda bayilerinin veri panellerine keyfi olarak erişmeyi mümkün kıldı.

“Sadece bu kimliği artırarak her satıcının verilerine erişebildim. Temel JavaScript kodu bu kimliği alır ve API çağrılarında verileri getirmek ve sayfada görüntülemek için kullanır. Neyse ki, bu keşif artık parolaları sıfırlama ihtiyacını tartışmalı hale getirdi .” dedi Eaton İşleri.

Yukarıdaki kusurun Honda’nın kayıtlı bayileri tarafından diğer bayilerin panellerine ve dolayısıyla siparişlerine, müşteri detaylarına vb. erişmek için kullanılmış olabileceğini belirtmekte fayda var.

Saldırının son adımı, firmanın e-ticaret platformu için merkezi kontrol noktası olan Honda’nın yönetici paneline erişmekti.

Araştırmacı, bir yönetici gibi görünmesi için bir HTTP yanıtını değiştirerek erişti ve ona Honda Bayi Siteleri platformuna sınırsız erişim sağladı.

Yukarıdakiler 16 Mart 2023’te Honda’ya bildirildi ve 3 Nisan 2023’e kadar Japon firması tüm sorunların giderildiğini doğruladı.

Yürürlükte bir hata ödül programı olmayan Honda, sorumlu raporlaması nedeniyle Eaton Works’ü ödüllendirmedi; bu, Toyota davasında olduğu gibi aynı sonuçtur.