Hive hizmet olarak fidye yazılımı (RaaS) planının arkasındaki tehdit aktörleri, dünya çapında 1.300’den fazla şirkete saldırı düzenleyerek çeteye Kasım 2022 itibarıyla 100 milyon dolarlık yasadışı ödeme sağladı.

ABD siber güvenlik ve istihbarat yetkilileri bir uyarıda, “Hive fidye yazılımı, hükümet tesisleri, iletişim, kritik üretim, bilgi teknolojisi ve – özellikle – Sağlık ve Halk Sağlığı (HPH) dahil olmak üzere çok çeşitli işletmeleri ve kritik altyapı sektörlerini hedef aldı” dedi.

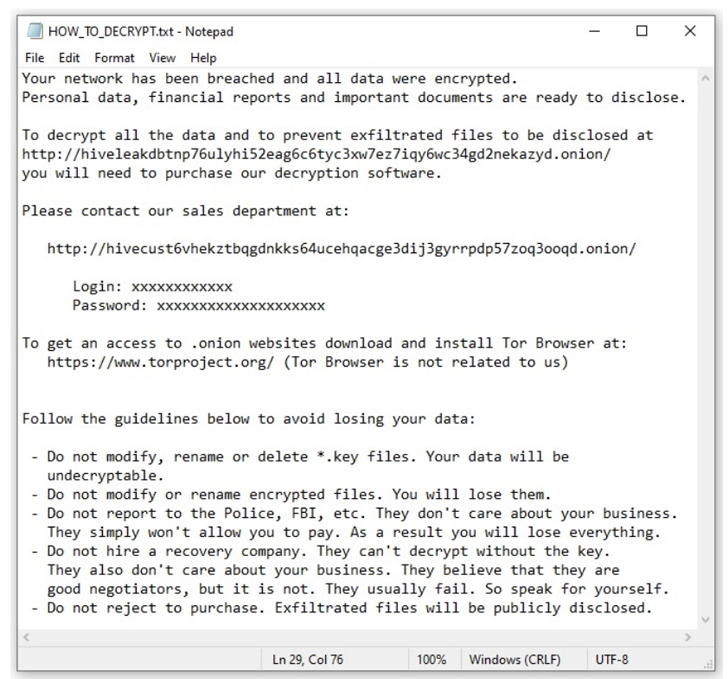

Haziran 2021’den beri aktif olan Hive’ın RaaS operasyonu, kötü amaçlı yazılımı oluşturan ve yöneten geliştiriciler ile genellikle ilk erişim aracılarından (IAB’ler) ilk erişimi satın alarak hedef ağlara yönelik saldırıları gerçekleştirmekten sorumlu bağlı kuruluşların bir karışımını içeriyor.

Çoğu durumda, bir dayanak noktası elde etmek, Microsoft Exchange Server’daki ProxyShell kusurlarından yararlanmayı, ardından antivirüs motorları ve veri yedeklemeleriyle ilişkili işlemleri sonlandırmanın yanı sıra Windows olay günlüklerini silme adımlarını içerir.

Tespitten kaçınma önlemi olarak kısa bir süre önce kötü amaçlı yazılımını Rust’a yükselten tehdit aktörünün, şifrelemeden önce virüs tanımlarını kaldırmasıyla da biliniyor.

ABD Siber Güvenlik ve Altyapı Güvenliği Dairesi (CISA), “Hive aktörlerinin, fidye ödemesi yapmadan ağlarını geri yükleyen kurban kuruluşların ağlarına Hive fidye yazılımı veya başka bir fidye yazılımı varyantı ile yeniden bulaştığı biliniyor.”

Siber güvenlik şirketi Malwarebytes tarafından paylaşılan verilere göre Hive, Ağustos 2022’de yaklaşık yedi kurbanı, Eylül’de 14’ü ve Ekim’de diğer iki varlığı ele geçirerek, grubun 26 kurbanı hedeflediği Temmuz ayına göre etkinlikte bir düşüşe işaret etti.