Hindistan Postanesi Portalı yakın zamanda, Güvensiz Doğrudan Nesne Referansları (IDOR) olarak bilinen kritik bir güvenlik açığı nedeniyle binlerce kullanıcının Hassas Bilin (KYC) verilerini açıkladı.

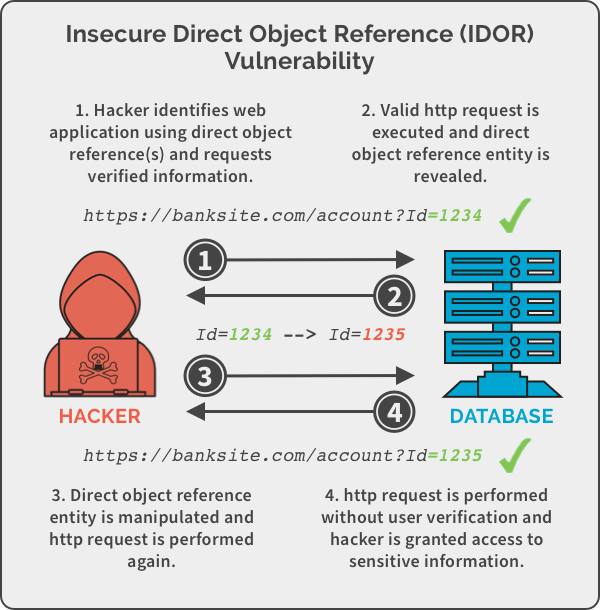

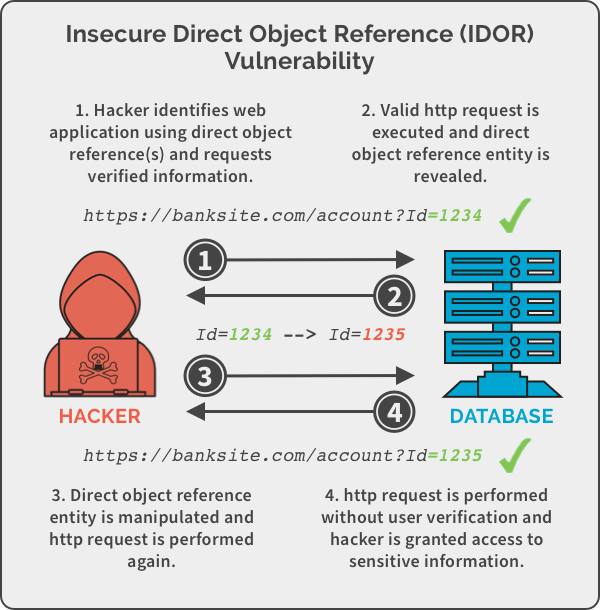

Bu endişe verici kusur, yetkisiz bireylerin yalnızca URL’deki sayıları manipüle ederek Aadhaar numaraları, PAN ayrıntıları, adresler ve diğer kişisel kayıtlar da dahil olmak üzere özel kullanıcı bilgilerine erişmesine izin verdi.

Güvenlik açığı açıklandı

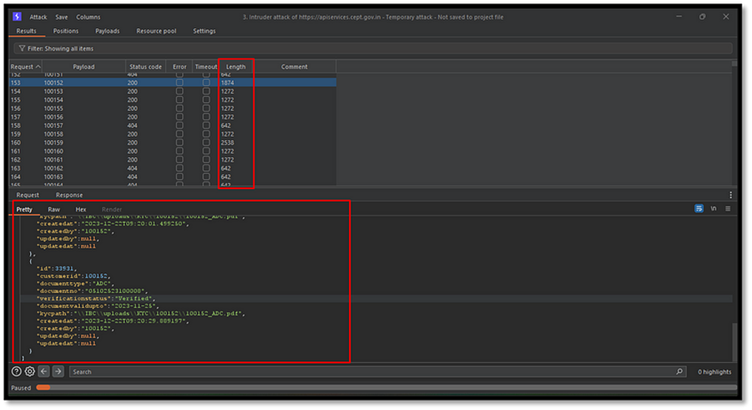

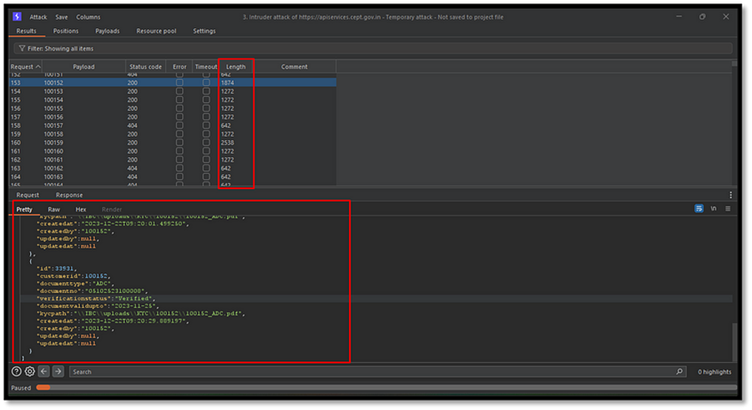

Bir güvenlik araştırmacısı, bir Web uygulaması yanlışlıkla kullanıcıların URL’deki parametreleri uygun kimlik doğrulama kontrolleri olmadan değiştirerek kısıtlı bilgilere erişmesine izin verdiğinde, bir idor güvenlik açığının oluştuğunu açıkladı.

Bu durumda, temel teknik bilgiye sahip olan herkes, URL’deki belge kimliklerini artırarak veya değiştirerek hassas KYC belgelerini alabilir ve gizli bilgileri korumasız bırakabilir.

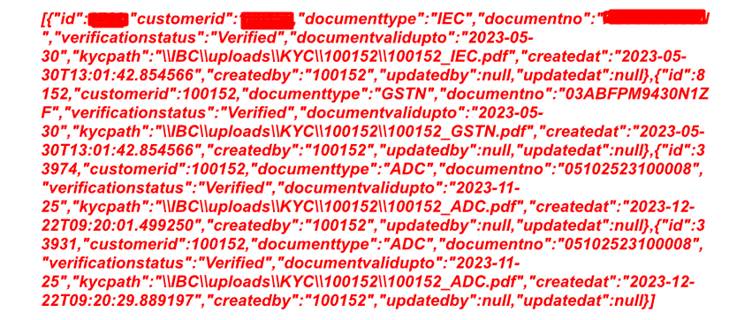

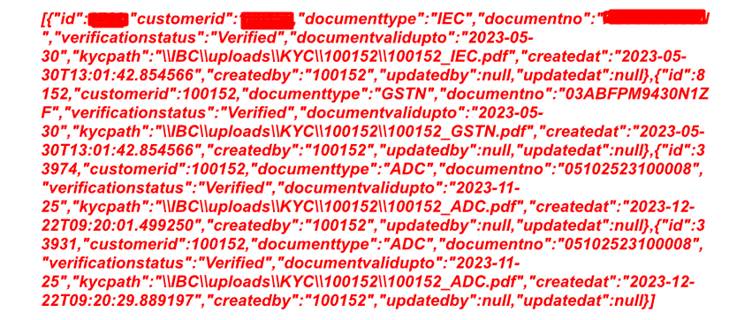

Örneğin, Hindistan Postanesi Portalına yapılan örnek bir talep, bu verilere ne kadar kolay erişilebileceğini gösterdi.

Yetkilendirme jetonu olmadan basit bir GET isteği göndererek, kullanıcılar kullanıcı kimlikleri, Aadhaar ve Pan numaraları ve indirilebilir KYC belgelerine bağlantılar gibi hassas bilgileri görüntüleyebildiler.

Bu doğru doğrulama ve yetkilendirme eksikliği, sömürü için büyük bir boşluk yarattı.

Örnek isteği ve yanıt:

Request

text

GET /api/kyc/document?document_id=125678 HTTP/1.1

Host: govportal.in

Response

json

{

"status": "success",

"document_id": "125678",

"user_id": "345678",

"name": "Rahul Sharma",

"aadhaar_number": "XXXX-XXXX-1234",

"pan_number": "ABCDE1234F",

"kyc_document": "https://govportal.in/kyc_docs/125678.pdf"

}Kimlik doğrulama jetonlarının olmaması, belge kimliklerini kaba kuvvete getirmeyi ve diğer kullanıcıların KYC kayıtlarını almayı mümkün kıldı ve kritik kişisel verileri açık bıraktı.

Etik açıklama ve hızlı eylem

Güvenlik açığını belirledikten sonra, araştırmacı etik protokolleri izledi:

- Sorun derhal Hindistan Postanesine ve ilgili siber güvenlik yetkililerine bildirildi.

- Araştırmacı, kimlik hırsızlığı, kimlik avı dolandırıcılığı ve hükümet verilerinin kötüye kullanılması da dahil olmak üzere bu kusurdan kaynaklanan potansiyel riskleri vurguladı.

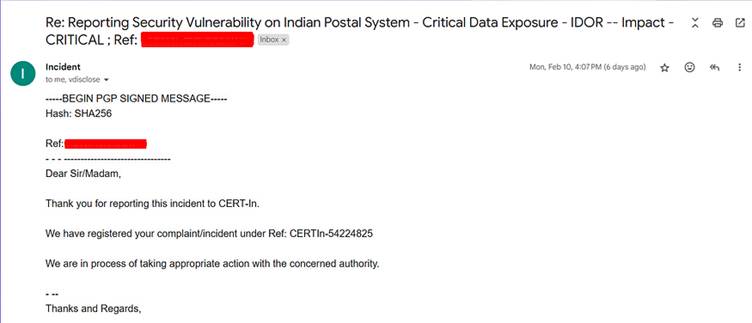

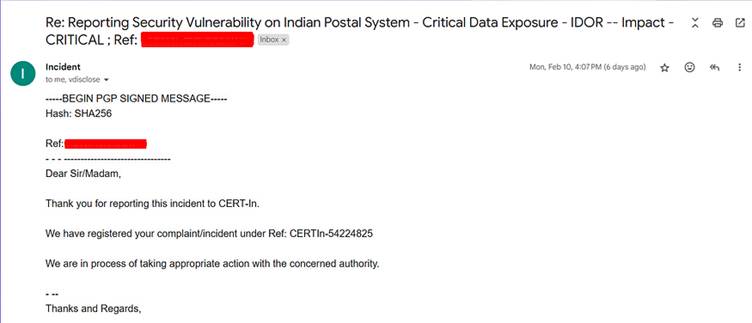

- Güvenlik açığı ayrıca Hindistan’ın önde gelen siber güvenlik olay müdahale ekibi Bilgisayar Acil Müdahale Ekibi (CERT-In) ile paylaşıldı.

Cert-in derhal yanıt verdi, raporu kabul etti ve etkilenen sistemleri güvence altına almak için çabaları koordine etti.

Hindistan Postanesi, sorunu ele almak için hızlı bir şekilde harekete geçti, güvenlik açığını yamaladı ve API uç noktalarını güvence altına aldı.

Hükümet platformları, çok miktarda kişisel ve finansal veriye sahiptir, bu da onları siber saldırılar için ana hedefler haline getirir. Bu büyüklükte bir ihlal aşağıdakilere yol açabilir:

- Kimlik hırsızlığı: Kötü aktörler Aadhaar’ı kötüye kullanabilir ve sahtekarlık için detayları pancar edebilir.

- Kimlik avı saldırıları: Kişisel verilere erişim, dolandırıcılıkların etkinliğini artırabilir.

- Yasal yansımalar: KYC verilerinin yanlış kullanılması, Hindistan’ın yaklaşmakta olan Veri Koruma Yasası uyarınca gizlilik düzenlemelerini ihlal eden riskler.

Bu olay, kamu sektörü platformlarında iyileştirilmiş güvenlik önlemlerine acil ihtiyacı vurgulamaktadır. Gelecekte bu tür ihlalleri önlemek için düzenli penetrasyon testi, sağlam kimlik doğrulama protokolleri ve daha güçlü API doğrulamalarına öncelik verilmelidir.

Hindistan Postanesinin proaktif yanıtı ve CERT-In ile işbirliği, kuruluşların açıklamaları sorumlu bir şekilde nasıl ele alması gerektiğine bir örnek verdi.

Investigate Real-World Malicious Links & Phishing Attacks With Threat Intelligence Lookup - Try for Free