Daha önce belgelenmemiş bir tehdit aktörü ÇİFT ŞARAP adlı yeni bir arka kapı kullanılarak Avrupa ülkelerindeki Hindistan diplomatik misyonlarına sahip yetkililerin hedef alındığı gözlemlendi. ŞARAP YÜKLEYİCİ.

Zscaler ThreatLabz’ın raporuna göre düşman, Hindistan Büyükelçisinden geldiği iddia edilen e-postalarda bir PDF dosyası kullanarak diplomatik personeli 2 Şubat 2024’te bir şarap tadım etkinliğine davet etti.

PDF belgesi 30 Ocak 2024’te Letonya’dan VirusTotal’a yüklendi. Bununla birlikte, bu kampanyanın en azından 6 Temmuz 2023’ten bu yana aktif olabileceğini gösteren kanıtlar var. aynı ülke.

Güvenlik araştırmacıları Sudeep Singh ve Roy Tay, “Saldırı, çok düşük hacimli ve kötü amaçlı yazılım ile komuta ve kontrol (C2) altyapısında kullanılan gelişmiş taktikler, teknikler ve prosedürler (TTP’ler) ile karakterize ediliyor.” dedi.

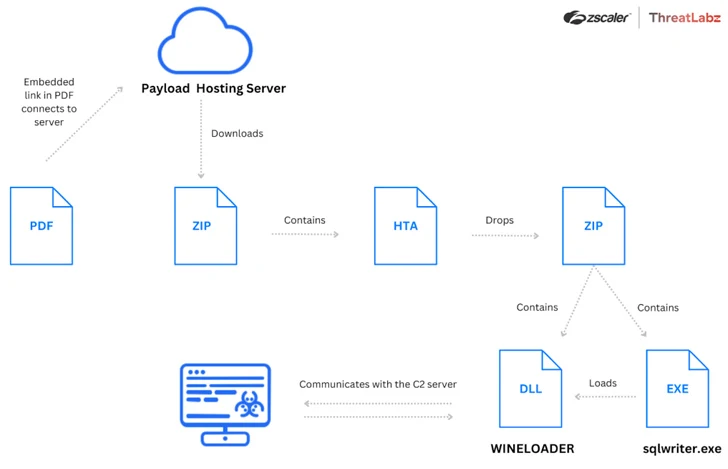

Yeni saldırının merkezinde, anket görünümüne bürünen ve alıcıları katılmak için bu formu doldurmaya teşvik eden kötü amaçlı bir bağlantıyla birlikte gelen PDF dosyası yer alıyor. Bağlantıya tıklamak, gizlenmiş JavaScript kodu içeren bir HTML uygulamasının (“wine.hta”) aynı etki alanından WINELOADER’ı içeren kodlanmış bir ZIP arşivini almasına yol açar.

Kötü amaçlı yazılım, C2 sunucusundaki modülleri yürütmek, kendisini başka bir dinamik bağlantı kitaplığına (DLL) enjekte etmek ve işaret istekleri arasındaki uyku aralığını güncellemek için tasarlanmış bir çekirdek modülle doludur.

Siber saldırıların dikkate değer bir yönü, güvenliği ihlal edilmiş web sitelerinin C2 için kullanılması ve ara yüklerin barındırılmasıdır. “C2 sunucusunun yalnızca belirli türdeki isteklere belirli zamanlarda yanıt verdiğinden” ve dolayısıyla saldırıları daha kaçamak hale getirdiğinden şüpheleniliyor.

Araştırmacılar, “Tehdit aktörü, hafıza adli tıplarından ve otomatik URL tarama çözümlerinden kaçınarak tespit edilmemek için ek çaba gösterdi” dedi.