Tehdit oyuncusu, Google Reklamları aracılığıyla tanıtılan birden fazla web sitesini kullanıyorlar ve inandırıcı bir PDF düzenleme uygulaması, kurutperedchef adlı bir bilgi yönlendiren kötü amaçlı yazılım sunuyor.

Kampanya, birbirini indirebilecek birden fazla uygulamaya sahip daha büyük bir operasyonun bir parçasıdır, bazıları kullanıcıları sistemlerini konut vekillerine kaydettirmeye kandırır.

En az dört farklı şirket tarafından verilen hileli sertifikalarla imzalanan aldatıcı uygulamalara ev sahipliği yapmak için 50’den fazla alan tanımlanmıştır.

Araştırmacılar, operatörlerin uygulamalardaki kötü amaçlı bileşenleri etkinleştirmeden önce reklamların kurslarını çalıştırmasını beklerken kampanya yaygın ve iyi düzenlenmiş gibi görünüyor.

Tam güncelleme Infostealer sunar

Siber güvenlik hizmetleri şirketi Truesec’in teknik analizleri, bir kullanıcının sistemine teslim edilme sürecini açıklar.

Araştırmacılar, kötü amaçlı yazılımın Appsuite PDF düzenleyicisi adlı ücretsiz bir araç tanıtan birden fazla web sitesi aracılığıyla teslim edildiğini keşfettiler.

İnternet kayıtlarına dayanarak, araştırmacılar kampanyanın 26 Haziran’da, ilgili web sitelerinin çoğunun kayıtlı olduğu veya AppSuite PDF editörünün reklamını yapmaya başladığını belirlediler.

Ancak araştırmacılar, kötü amaçlı uygulamanın 15 Mayıs’ta Virustotal kötü amaçlı yazılım tarama hizmetleri aracılığıyla doğrulandığını buldular.

Programın, kimlik bilgileri ve web çerezleri gibi hassas verileri toplamak için oluşturulan kötü amaçlı yetenekleri etkinleştiren bir güncelleme aldığı 21 Ağustos’a kadar normal davrandığı anlaşılıyor.

Truesec’e göre, PDF editörünün yürütülebilir dosyası için “-Fullupdate” argümanı ile kurutperedchef infostealer teslim ediliyor.

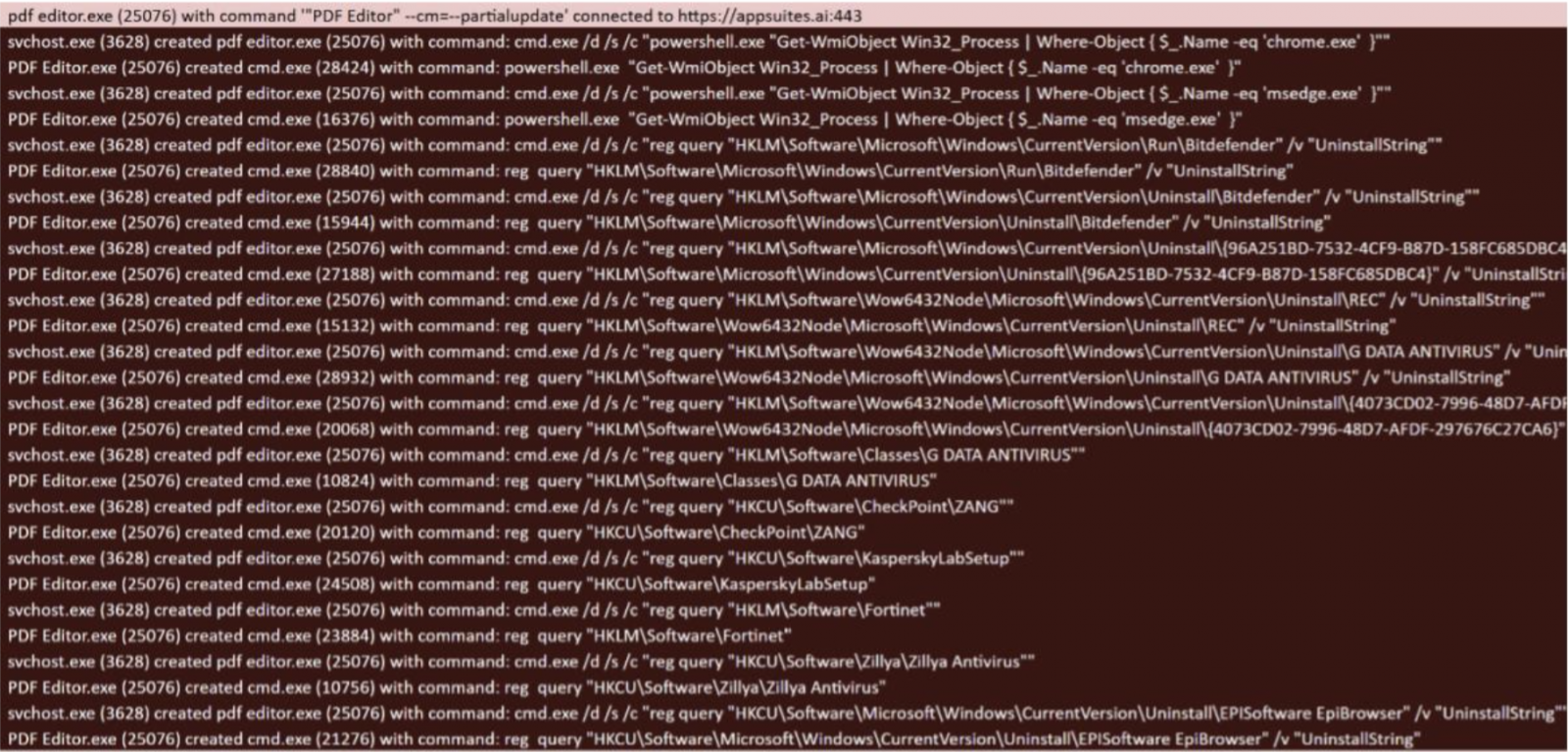

Kötü amaçlı yazılım, ana bilgisayardaki çeşitli güvenlik aracılarını kontrol eder. Ayrıca, Windows’ta hassas verileri şifreleyen bir bileşen olan DPAPI (Veri Koruma Uygulaması Programlama Arabirimi) kullanarak yüklü web tarayıcılarının veritabanlarını da sorgular.

Kaynak: Truesec

Dağıtım yöntemi için daha derine inen Truesec araştırmacıları, Appsuites PDF editörüne kurcalamaya yayılan tehdit aktörünün kötü amaçlı programı tanıtmak için Google reklamına güvendiğini gösteren kanıtlar buldular.

“Truesec, yaygın bir kampanya öneren en az 5 farklı Google kampanya kimliği gözlemledi” – Truesec

Tehdit oyuncusu, Google reklam kampanyası için 60 günlük tipik son kullanma süresinden sadece dört gün önce Infostealer’ı teslim ettikleri için, Appsuites PDF editöründeki kötü amaçlı bileşeni etkinleştirmeden önce indirme sayısını en üst düzeye çıkarma stratejisine sahipti.

Appsuites PDF editörüne daha fazla bakıldığında, araştırmacılar programın farklı sürümlerinin “en az dört şirketten” sertifikalar tarafından imzalandığını buldular, aralarında J Sdn tarafından Glint Echo Infini Sdn Bhd. BHD ve Summit Nexus Holdings LLC, Bhd.

Bir konut vekiline katılmak

Truesec, bu kampanyanın operatörünün en azından Ağustos 2024’ten beri aktif olduğunu ve OnestArt ve Epibrowser tarayıcıları da dahil olmak üzere diğer araçları tanıttığını buldu.

OneTart’ın genellikle genellikle reklam yazılımı terimi olan potansiyel olarak istenmeyen bir program (PUP) olarak işaretlendiğini belirtmek gerekir.

Bununla birlikte, yönetilen algılama ve müdahale şirketi Expel’deki araştırmacılar, uygulamalar PDF editörü, ManualFinder ve Onestart’ı içeren olayları da araştırdı, hepsi “son derece şüpheli dosyaları bırakıyor, beklenmedik komutları yürütüyor ve ana bilgisayarları konut vekillerine dönüştürüyor”.

OneTart’ın PDF editörünü getirebilen Appsuite-PDF’yi (Echo Infini Sdn. BHD Sertifikası tarafından imzalanmış) indirebileceğini buldular.

“OneStart, Appsuite-PDF ve PDF Editör için ilk indirmeler, PDF’lerin ve PDF editörlerinin reklamını yapan büyük bir reklam kampanyası tarafından dağıtılıyor. Bu reklamlar, kullanıcıları Appsuite-PDF, PDF Editör ve Onestart’ın indirmelerini sunan birçok web sitesinden birine yönlendiriyor” Exel.

Bu kampanyada kullanılan kod imzalama sertifikaları zaten iptal edilmiş, ancak mevcut kurulumlar için risk hala mevcuttur.

PDF editörünün bazı durumlarında, uygulama kullanıcılara aracı ücretsiz kullanmak için cihazlarını bir konut vekili olarak kullanma izni isteyen bir mesaj gösterecektir.

Araştırmacılar, proxy ağ sağlayıcısının kampanyaya dahil olmayan meşru bir varlık olabileceğini ve PDF Editör operatörünün bağlı kuruluşlar olarak aktif olduğunu belirtiyor.

Görünüşe göre PDF Editörün arkasında olanlar, dünya çapında kullanıcıların pahasına kârlarını en üst düzeye çıkarmaya çalışıyor gibi görünüyor.

Bu kampanyadaki programlar yavrular olarak kabul edilse bile, yetenekleri kötü amaçlı yazılımlara özgüdür ve bu şekilde ele alınmalıdır.

Araştırmacılar, ortaya çıkardıkları işlemin, bazıları henüz silahlanmamış, kötü amaçlı yazılım veya şüpheli dosyalar dağıtabilen veya komutları sistemde gizlice yürütebilen daha fazla uygulama içerdiği konusunda uyarıyorlar.

Truesec ve Expel’den her iki rapor [1, 2] Savunucuların kullanıcıları ve varlıkları enfekte olmaktan korumasına yardımcı olabilecek geniş bir uzlaşma göstergesi (IOCS) ekleyin.

Ortamların% 46’sı şifreleri çatladı, geçen yıl neredeyse% 25’ten iki katına çıktı.

Önleme, algılama ve veri açığa çıkma eğilimleri hakkında daha fazla bulgua kapsamlı bir bakış için Picus Blue Report 2025’i şimdi alın.