Pakistan bölgesindeki bireyler, yeni bir hedefli kampanyanın parçası olarak Google Play Store’da bulunan iki hileli Android uygulaması kullanılarak hedef alındı.

Siber güvenlik firması Cyfirma, kampanyayı orta düzeyde bir güvenle, APT-C-35 ve Viceroy Tiger olarak da izlenen DoNot Team olarak bilinen bir tehdit aktörüne bağladı.

Casusluk faaliyeti, Android akıllı telefon sahiplerini kandırarak farkında olmayan kurbanlardan iletişim ve konum verilerini çıkarmak için kullanılan bir programı indirmelerini içeriyor.

Şirketten yapılan açıklamada, “Saldırının arkasındaki amaç, bilgi toplama aracı aracılığıyla bilgi toplamak ve toplanan bilgileri daha yıkıcı özelliklere sahip kötü amaçlı yazılım kullanarak ikinci aşama saldırı için kullanmaktır” dedi.

DoNot Team, Güney Asya’daki çeşitli ülkelere yönelik saldırılar düzenlemesiyle tanınan, Hindistan bağlantılı bir tehdit aktörü olduğundan şüpheleniliyor. En az 2016’dan beri aktiftir.

Uluslararası Af Örgütü’nün Ekim 2021 tarihli bir raporu, grubun saldırı altyapısını Şubat 2023’te Innefu Labs adlı Hintli bir siber güvenlik şirketi olan Group-IB’ye bağlarken, DoNot Team ile başka bir Hintli bilgisayar korsanlığı ekibi olduğundan şüphelenilen SideWinder arasında çakışmalar tespit ettiğini söyledi.

Grup tarafından oluşturulan saldırı zincirleri, kötü amaçlı yazılımları yaymak için tuzak belgeler ve dosyalar içeren hedef odaklı kimlik avı e-postalarından yararlanır. Ek olarak, tehdit aktörünün hedef saldırılarında meşru yardımcı programlar gibi görünen kötü amaçlı Android uygulamaları kullandığı bilinmektedir.

Bu uygulamalar bir kez yüklendikten sonra arka planda truva atı davranışını etkinleştirir ve virüs bulaşmış cihazlardan gizli bilgileri çalmanın yanı sıra kurbanın sistemini uzaktan kontrol edebilir.

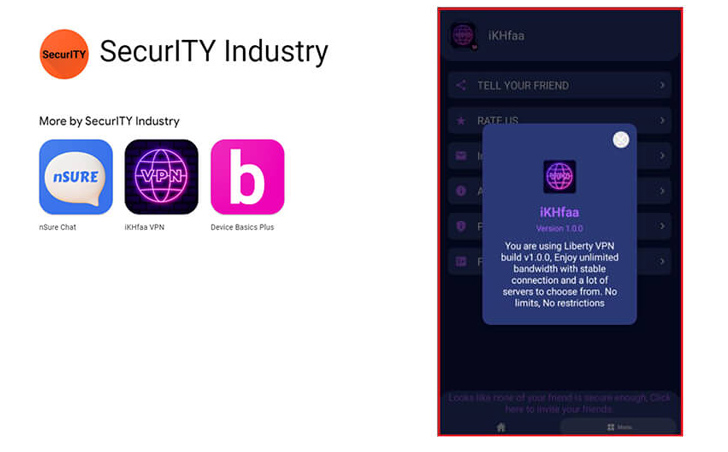

Cyfirma tarafından keşfedilen en yeni uygulama grubu, “SecurITY Industry” adlı bir geliştiriciden geliyor ve VPN ve sohbet uygulamaları olarak geçiyor, ikincisi Play Store’dan indirilmeye devam ediyor –

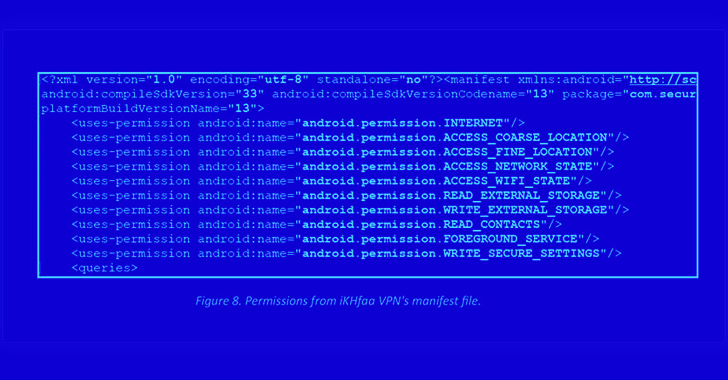

- iKHfaa VPN (com.securityapps.ikhfaavpn) – 10’dan fazla indirme

- nSure Chat (com.nSureChat.application) – 100+ indirme

Orijinal Liberty VPN ürününden alınan kaynak kodunu yeniden kullanan VPN uygulaması, artık resmi uygulama vitrininde barındırılmıyor, ancak kanıtlar uygulamanın 12 Haziran 2023 gibi yakın bir tarihte kullanıma sunulduğunu gösteriyor.

Düşük indirme sayısı, uygulamaların ulus devlet aktörlerinin alamet-i farikası olan yüksek hedefli bir operasyonun parçası olarak kullanıldığının bir göstergesidir. Her iki uygulama da kurbanları, kişi listelerine ve kesin konumlarına erişmeleri için istilacı izinler vermeleri için kandıracak şekilde yapılandırılmıştır.

Pakistan’da yerleşik oldukları gerçeği dışında, haydut uygulamaları kullanarak hedef alınan kurbanlar hakkında çok az şey biliniyor. Kullanıcılara, uygulamaları yüklemeleri için onları cezbetmek için Telegram ve WhatsApp’taki mesajlarla yaklaşılmış olabileceğine inanılıyor.

Bu yaklaşım, Google Play Store’u bir kötü amaçlı yazılım dağıtım vektörü olarak kullanarak, kullanıcıların çevrimiçi uygulama pazarındaki örtülü güvenini kötüye kullanır ve ona bir meşruiyet havası verir. Bu nedenle, uygulamaların indirilmeden önce dikkatlice incelenmesi önemlidir.

Cyfirma, “Bu Android kötü amaçlı yazılımının bilgi toplamak için özel olarak tasarlandığı anlaşılıyor” dedi. “Tehdit aktörü, kurbanların iletişim listelerine ve konumlarına erişim sağlayarak gelecekteki saldırıların stratejisini belirleyebilir ve kurbanları hedef alıp istismar etmek için gelişmiş özelliklere sahip Android kötü amaçlı yazılımlarını kullanabilir.”