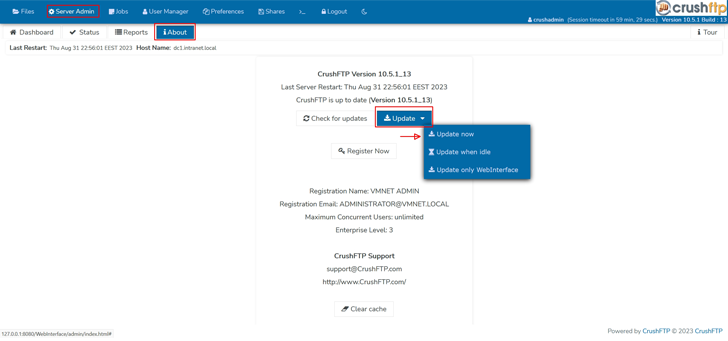

CrushFTP kurumsal dosya aktarım yazılımının kullanıcılarından, vahşi ortamda hedeflenen bir güvenlik açığının keşfedilmesinin ardından en son sürüme güncelleme yapmaları isteniyor.

CrushFTP, Cuma günü yayınlanan bir danışma belgesinde “CrushFTP v11’in 11.1’in altındaki sürümlerinde, kullanıcıların VFS’lerinden kaçıp sistem dosyalarını indirebilecekleri bir güvenlik açığı var” dedi. “Bu, v11.1.0’da yamalanmıştır.”

Bununla birlikte, CrushFTP örneklerini DMZ (silahtan arındırılmış bölge) kısıtlı ortamında çalıştıran müşteriler saldırılara karşı korunmaktadır.

Airbus CERT’ten Simon Garrelou, kusuru keşfetme ve bildirme konusunda itibar kazandı. Henüz bir CVE tanımlayıcısı atanmamıştır.

Siber güvenlik şirketi CrowdStrike, Reddit’te paylaşılan bir gönderide, vahşi ortamda “hedefli bir şekilde” kullanılan kusurun istismar edildiğini gözlemlediğini söyledi.

Bu izinsiz girişlerin esas olarak ABD kuruluşlarını hedef aldığı ve istihbarat toplama faaliyetinin siyasi amaçlı olduğundan şüphelenildiği söyleniyor.

CrowdStrike, “CrushFTP kullanıcıları en güncel talimatlar için satıcının web sitesini takip etmeye devam etmeli ve yama uygulamasına öncelik vermelidir.” dedi.