Fidye yazılımı grupları yalancıdır, evet, ancak bu tehlikeli siber suçlular kuruluşları yağmalayıp tüm şirketleri yok ederken bile, seçilmiş birkaç grup bir tür “hırsızlar arasında onur”u benimsedi. Bu az sayıdaki gruba göre, siber suç eylemleri hastaneler gibi sağlık hizmetleriyle aktif olarak ilgilenen kuruluşları hiçbir zaman kapsamıyor.

Ancak fidye yazılımı gruplarından beklenebileceği gibi bunlar yalandan başka bir şey değildi. Nakit parayla dolu milyon dolarlık suç operasyonları hâlâ açgözlülüğe karşı savunmasız durumda.

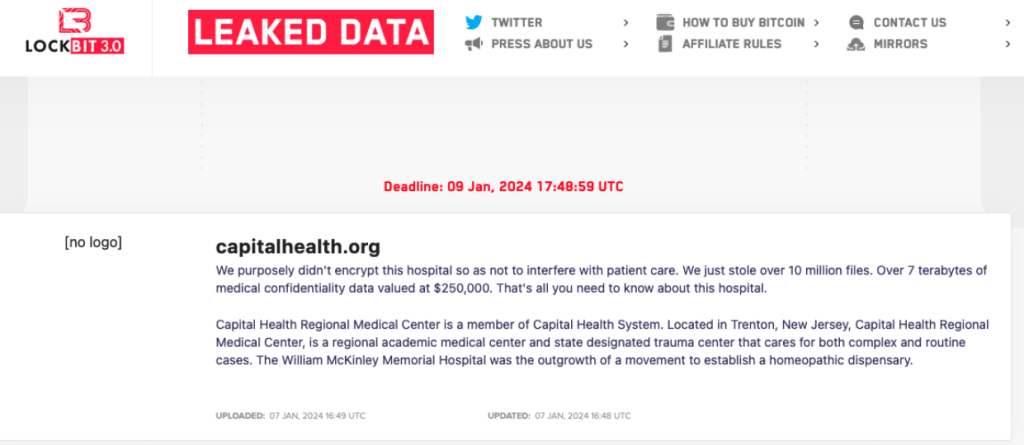

LockBit, Capital Health’e yapılan son saldırıyı üstlendi. LockBit, hastanelerin dosyalarını şifrelemediğini iddia etse de hastaneler ve doktor muayenehaneleri, sistem kesintileri için tasarlanmış acil durum protokollerine başvurmaya zorlayan BT kesintileri yaşadı. Bazı ameliyatlar ileri tarihlere alındı ve ayaktan radyoloji randevuları iptal edildi.

Maalesef sağlıkta bu tür aksaklıkları daha önce de gördük. Ve verilen sözlere rağmen onları tekrar görmeyi bekliyoruz.

Ancak olayların daha da acımasız bir şekilde gelişmesiyle birlikte, bir fidye yazılımı grubu başka bir çizgiyi aşarak hastalara karşı fiziksel şiddet tehdidine başvurdu. Fidyeyi ödemeye istekli olan kuruluşların sayısı azaldıkça, fidye yazılımı operatörleri tüm insani ahlakı kaybetmiş gibi görünüyor (kuşkusuz, böyle bir şeye sahip olduklarına inanmak zor).

Fidye yazılımı gruplarının daha önce verileri çalınan kişilere saldırdığını bir kez daha gördük. Bu, hedef kuruluşun fidyeyi ödemesini sağlamak için ekstra bir avantajdır. Örneğin 15 hastane ve 43 klinikten oluşan bir ağı işleten bir kuruluş olan Integris Health, bazı hastalarının bilgilerini karanlık ağda satma tehdidinde bulunan e-postalar aldığını bildirdi.

Ancak Seattle’daki Fred Hutchinson Kanser Merkezi vakasında, suçlular durumu birkaç adım daha ileri götürdüler ve hastanedeki hastaları “öldürmekle” tehdit ettiler.

Swatting, birisinin silahlı polisin (ABD “Özel Silahlar ve Taktikler” ekiplerine atıfta bulunarak) belirli bir adresi hedeflemesini sağlamak için kolluk kuvvetlerine sahte bir acil durum çağrısı yapmasıdır. Zamanla, swatting, tehlikeli bir şaka türünden, bir hizmet olarak sipariş edilebilecek bir siber suça dönüştü.

Swatting potansiyel sonuçları nedeniyle tehlikelidir. Bu sadece acil durum hizmetlerini gerçek görevlerinden uzaklaştırmakla kalmıyor, aynı zamanda ölümcül sonuçları olan darbe vakaları da yaşanıyor.

Fred Hutchinson Kanser Merkezi, siber suçluların tehditlerini fark ettiğinde derhal FBI ve Seattle polisine haber verdi. Bunun, swatlamanın içerdiği potansiyel tehlikeleri azalttığını umalım.

Veri ihlali

Bir veri ihlalinin kurbanıysanız veya mağdur olduğunuzdan şüpheleniyorsanız gerçekleştirebileceğiniz bazı eylemler vardır.

- Satıcının tavsiyelerini kontrol edin. Her ihlal farklıdır, bu nedenle ne olduğunu öğrenmek için satıcıyla görüşün ve sundukları özel tavsiyelere uyun.

- Şifreni değiştir. Çalınan bir şifreyi değiştirerek hırsızların işine yaramaz hale getirebilirsiniz. Başka hiçbir şey için kullanmadığınız güçlü bir şifre seçin. Daha da iyisi, bir şifre yöneticisinin sizin için bir şifre seçmesine izin verin.

- İki faktörlü kimlik doğrulamayı (2FA) etkinleştirin. Yapabiliyorsanız ikinci faktör olarak FIDO2 uyumlu bir donanım anahtarı, dizüstü bilgisayar veya telefon kullanın. İki faktörlü kimlik doğrulamanın (2FA) bazı biçimleri, parola kadar kolay bir şekilde kimlik avına tabi tutulabilir. FIDO2 cihazına dayanan 2FA’ya kimlik avı yapılamaz.

- Sahte satıcılara dikkat edin. Hırsızlar satıcı kılığına girerek sizinle iletişime geçebilir. Mağdurlarla iletişime geçip geçmediklerini görmek için satıcının web sitesini kontrol edin ve farklı bir iletişim kanalı kullanarak herhangi bir kişiyi doğrulayın.

- Acele etmeyin. Kimlik avı saldırıları genellikle tanıdığınız kişileri veya markaları taklit eder ve kaçırılan teslimatlar, hesapların askıya alınması ve güvenlik uyarıları gibi acil müdahale gerektiren temaları kullanır.

- Kimlik izlemeyi ayarlayın. Kimlik izleme, kişisel bilgilerinizin yasa dışı olarak çevrimiçi olarak alınıp satıldığı tespit edilirse sizi uyarır ve daha sonra kurtarmanıza yardımcı olur.

Fidye yazılımından nasıl kaçınılır

- Yaygın giriş biçimlerini engelleyin. İnternete açık sistemlerdeki güvenlik açıklarını hızlı bir şekilde düzeltmek için bir plan oluşturun; RDP ve VPN’ler gibi uzaktan erişimi devre dışı bırakın veya güçlendirin.

- İzinsiz girişleri önleyin. Tehditleri, uç noktalarınıza sızmadan veya onları etkilemeden önce durdurun. Fidye yazılımı dağıtmak için kullanılan kötüye kullanımları ve kötü amaçlı yazılımları önleyebilecek uç nokta güvenlik yazılımı kullanın.

- İzinsiz girişleri tespit edin. Ağları bölümlere ayırarak ve erişim haklarını ihtiyatlı bir şekilde atayarak davetsiz misafirlerin kuruluşunuzun içinde faaliyet göstermesini zorlaştırın. Bir saldırı meydana gelmeden önce olağandışı etkinlikleri tespit etmek için EDR veya MDR’yi kullanın.

- Kötü amaçlı şifrelemeyi durdurun. Fidye yazılımını tanımlamak için birden fazla farklı algılama tekniği kullanan ve hasarlı sistem dosyalarını geri yüklemek için fidye yazılımını geri döndüren ThreatDown EDR gibi Uç Nokta Tespit ve Yanıt yazılımını kullanın.

- Tesis dışında, çevrimdışı yedeklemeler oluşturun. Yedeklemeleri saldırganların erişemeyeceği bir yerde ve çevrimdışı olarak saklayın. Temel iş işlevlerini hızlı bir şekilde geri yükleyebileceğinizden emin olmak için bunları düzenli olarak test edin.

- İki kez saldırıya uğramayın. Salgını izole ettikten ve ilk saldırıyı durdurduktan sonra, tekrar saldırıya uğramamak için saldırganların, kötü amaçlı yazılımlarının, araçlarının ve giriş yöntemlerinin tüm izlerini kaldırmalısınız.

İş çözümlerimiz, fidye yazılımının tüm kalıntılarını ortadan kaldırır ve yeniden virüse yakalanmanızı önler. İşletmenizi korumaya nasıl yardımcı olabileceğimiz hakkında daha fazla bilgi edinmek ister misiniz? Aşağıdan ücretsiz deneme sürümünü edinin.