HardBit adlı bir fidye yazılımı tehdidi, sürüm 2.0’a taşındı ve operatörleri, kurbanın sigorta şirketi tarafından karşılanacak bir fidye ödemesi için pazarlık yapmaya çalışıyor.

Spesifik olarak, tehdit aktörü, sigorta şirketinin tüm masrafları karşılaması için taleplerini ayarlayabilmeleri için tüm sigorta ayrıntılarını ifşa etmenin kendi çıkarına olduğuna kurbanı ikna etmeye çalışır.

HardBit 2.0’ın Ortaya Çıkışı

Bir veri güvenliği ve analitik şirketi olan Varonis’in bir raporuna göre, HardBit’in ilk sürümü Ekim 2022’de gözlemlenirken, sürüm 2.0 Kasım 2022’de tanıtıldı ve halen dolaşımda olan varyant.

Çoğu fidye yazılımı operasyonunun aksine, HardBit bir veri sızıntısı sitesine sahip değildir, ancak operatörleri kurban verilerini çaldığını iddia eder ve bir fidye ödenmediği takdirde bu verileri sızdırmakla tehdit eder.

Bir fidye yazılımı türü olarak HardBit 2.0, Windows Defender’ın gerçek zamanlı davranışsal izlemesini, işlem taramasını ve erişim sırasında dosya korumalarını devre dışı bırakmak için Kayıt Defterini değiştirmek gibi kurbanın güvenliğini azaltan bazı yeteneklere sahiptir.

Kötü amaçlı yazılım, hassas dosyaları şifrelemeye uygun hale getirmek için sonlandırma için 86 işlemi de hedefliyor. Kendini “Başlangıç” klasörüne ekleyerek kalıcılık sağlar ve veri kurtarmayı zorlaştırmak için Birim Gölge kopyalarını siler.

Şifreleme aşamasıyla ilgili ilginç bir unsur, birçok türün yaptığı gibi şifrelenmiş verileri dosya kopyalarına yazmak ve orijinalleri silmek yerine, HardBit 2.0’ın dosyaları açması ve şifrelenmiş verilerle içeriklerinin üzerine yazmasıdır.

Bu yaklaşım, uzmanların orijinal dosyaları kurtarmasını zorlaştırır ve şifrelemeyi biraz daha hızlı hale getirir.

fidye pazarlığı

Diğer fidye yazılımı türlerinde olduğu gibi, HardBit 2.0’ın kurbanın sistemine düştüğü not, bilgisayar korsanlarının şifre çözme anahtarı karşılığında istediği miktarı bildirmez. Kurbanlar, açık kaynaklı, şifrelenmiş, eşler arası iletişim mesajlaşma uygulaması üzerinden saldırganla iletişim kurmak için 48 saat alır.

Tehdit aktörü, mağdurlara aracılarla çalışmamalarını, çünkü bu sadece toplam maliyeti artıracağından, müzakereler için doğrudan onlarla iletişime geçmelerini tavsiye ediyor.

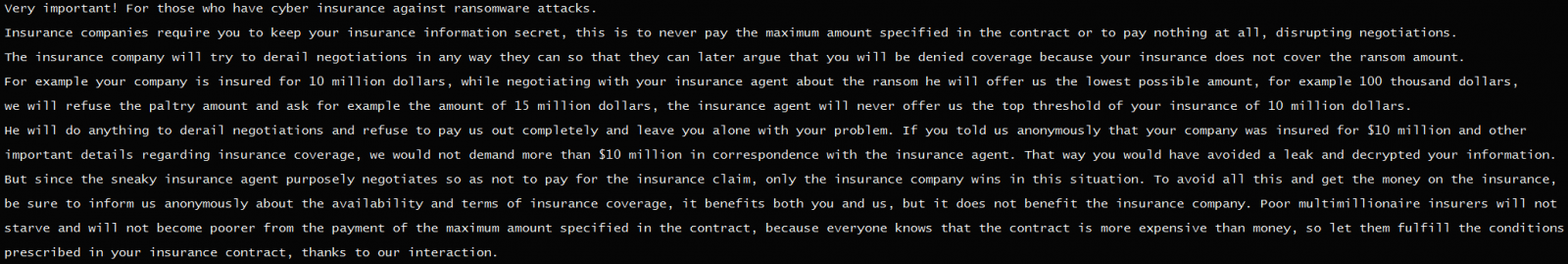

Siber saldırılara karşı sigortası olan şirketler için bilgisayar korsanlarının daha ayrıntılı talimatları vardır ve onları başarılı bir diyalog için sigorta tutarını açıklamaya teşvik eder.

Dahası, bilgisayar korsanları sigorta detaylarını paylaşmanın kurban için faydalı olduğunu göstererek, sigortacıyı verilerini kurtarma yolunda duran kötü adam olarak gösteriyor.

Tehdit aktörleri, sigorta şirketlerinin müşterilerinin çıkarlarını göz önünde bulundurarak asla fidye yazılımı aktörleriyle pazarlık yapmadıklarını, bu nedenle sırf müzakereleri rayından çıkarmak ve ödemeyi reddetmek için taleplerine gülünç karşı teklifler yaptıklarını söylüyor.

HardBit operatörleri, “Bütün bunlardan kaçınmak ve sigortadan para almak için, sigorta kapsamının mevcudiyeti ve koşulları hakkında bizi anonim olarak bilgilendirdiğinizden emin olun, bu hem size hem de bize yarar sağlar, ancak sigorta şirketine fayda sağlamaz” diyor. mağdurlara bir not.

Saldırganlar, tam sigorta tutarını bilirlerse, tam olarak ne kadar talep edeceklerini de bileceklerini ve böylece sigortacının talebi karşılamak zorunda kaldığını söylüyor.

Tabii ki, mağdurlar ayrıca sigorta detaylarını saldırganlara ifşa etmeme konusunda sözleşmeye bağlı olarak sınırlandırılmıştır ve bunu yapmak, sigortacının zararları karşılama şansını kaybetme riski taşır. Bilgisayar korsanlarının bu ayrıntıların özel olarak paylaşılmasında ısrar etmelerinin nedeni budur.

Teklifleri ne olursa olsun, fidye yazılımı operatörlerinin amacı ödeme almaktır ve parayı almak için her şeyi söylerler. Gerçek şu ki, onlara güvenilemez.

Tutarlı bir yedekleme stratejisine sahip olmanın yanı sıra fidyeyi ödemeyi reddetmek ve olayı kolluk kuvvetlerine bildirmek, bu tür bir tehditle savaşmanın ve onu sona erdirmenin tek yoludur.

Varonis’in raporu, HardBit 2.0’ın ilk aşamadan başlayıp güvenlik özelliklerini devre dışı bırakarak kalıcılık kazanmaya ve şifreleme yordamını dağıtmaya kadar nasıl çalıştığına ilişkin teknik ayrıntılar sağlar. Araştırmacılar ayrıca tehdidi tanımlamaya yardımcı olan uzlaşma göstergelerini (IoC’ler) paylaştılar.