.webp?w=696&resize=696,0&ssl=1)

Sofistike bir tedarik zinciri saldırısı, milyonlarca haftalık indirmeyi etkileyen ve yaygın kimlik gerçeği hırsızlığına neden olan popüler NX Build platformunu tehlikeye attı.

“S1NGularity” olarak adlandırılan saldırı, 2025’te geliştirici ekosistemini hedefleyen en kapsamlı kimlik bilgisi hasat kampanyalarından birini temsil ediyor.

GitGuardian, kötü niyetli aktörlerin NPM kayıt defterinde birden fazla NX paket versiyonuna (20.9.0 ila 21.8.0) sızdığını gözlemledi ve sistematik olarak enfekte geliştirme ortamlarını tarayan kimlik bilgisi çalma kötü amaçlı yazılımları enjekte etti.

Key Takeaways

1. Nx build platform compromised with malware stealing developer credentials.

2. First attack exploiting AI tools for credential harvesting, though many AI clients resisted.

3. 2,349+ secrets stolen via GitHub repositories; 50% remained valid despite cleanup efforts.

Saldırı, tedarik zinciri taktiklerinde bir evrim gösteriyor, geleneksel kimlik bilgisi hırsızlığını AI geliştirme araçlarını hedefleyen ve GitHub depolarını pessfiltrasyon altyapısı olarak kullanan yeni saldırı vektörleriyle birleştiriyor.

Kimlik Bilgileri Hatiling Kötü Yazılım Hedefleme Geliştiricileri

Kötü niyetli yük, enfekte olmuş sistemleri birden fazla hassas veri türü için tarayan kapsamlı bir kimlik bilgisi hasat mekanizması uyguladı.

Kötü amaçlı yazılım hedeflenen GitHub kişisel erişim belirteçleri, NPM kimlik doğrulama anahtarları, SSH özel anahtarları, AWS kimlik bilgileri, Çevre Değişkeni API anahtarları ve kripto para birimi cüzdan dosyaları.

Tarama rutinleri, ~/.ssh/, ~/.aws/dahil olmak üzere ortak yapılandırma dizinlerini inceleyerek ve uygulamaya özgü çeşitli kimlik bilgisi depolama yerlerini inceleyerek sofistike dosya sistemi geçiş teknikleri kullanıldı.

Hasat edilen kimlik bilgilerine, eksfiltrasyondan önce ayırt edici bir çift-baz 64 kodlama işlemine maruz kaldı.

Bu kodlama şeması (echo $ veri | Base64 | Base64) ikili amaca hizmet etti: iletim sırasında veri bütünlüğünü korurken temel algılama mekanizmalarından kaçınma.

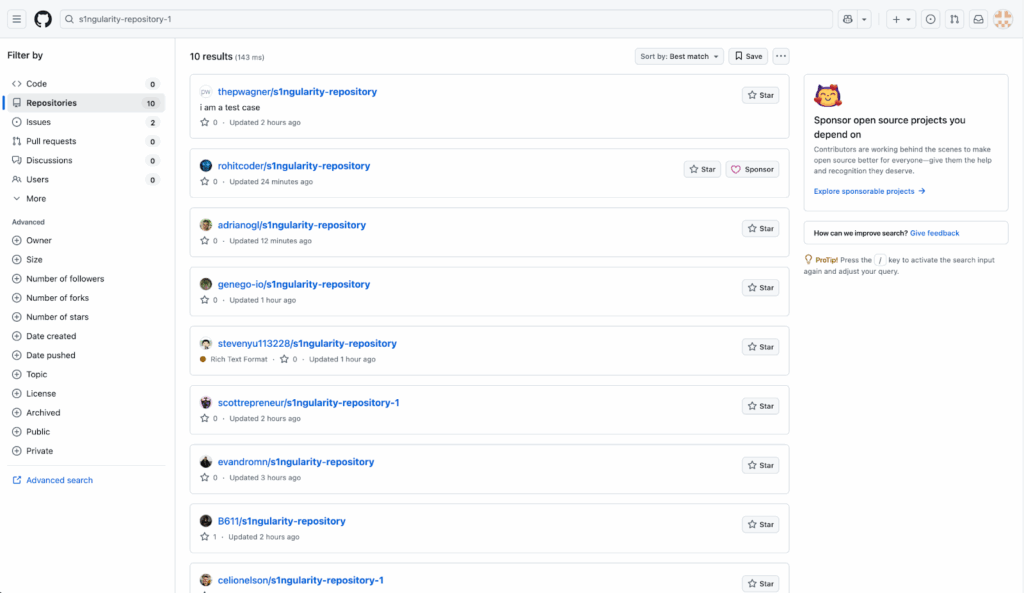

Kodlanmış yükler daha sonra öngörülebilir bir adlandırma sözleşmesinin ardından kamu Github depolarına eklenmiştir: “S1NGularity-Repository-[random-string]”, Her biri kodlanmış çalınan verilere sahip tek bir“ sonuçs.b64 ”dosyası içerir.

Saldırı altyapısının analizi, kötü amaçlı yazılımın, GitGuardian’a göre, yeni terminal oturumları açtıktan sonra sistemleri çarpacak olan kapatma komutlarıyla kullanıcıların kabuk başlangıç dosyalarını (~/.bashrc ve ~/.zshrc) değiştirerek yıkıcı yetenekleri uyguladığını ortaya koyuyor.

Bu ikincil yük, saldırının hem veri hırsızlığı hem de sistem kesintisi hedeflerini birleştirdiğini göstermektedir.

S1ngugues saldırısının özellikle yenilikçi bir yönü, büyük dil modeli (LLM) müşteri konfigürasyonlarına odaklanmasıydı.

Kötü amaçlı yazılım, Claude, Gemini ve Q (Amazon’un AI asistanı) dahil olmak üzere popüler AI CLI araçları için özel olarak kimlik doğrulama jetonları ve yapılandırma dosyaları.

Bu hedefleme stratejisi, saldırganların yapay zeka geliştirme araçlarının genellikle yüksek izinler ve hassas kalkınma ortamlarına erişim gerektirdiği anlayışını yansıtmaktadır.

Kötü amaçlı yazılım, envanter sistem dosyaları ve kimlik bilgisi bilgilerini çıkarmak için tasarlanmış istemleri hazırlayarak LLM istemcilerini numaralandırma vektörleri olarak kullanmaya çalıştı.

Bununla birlikte, analiz birçok AI müşterisinin beklenmedik savunma davranışı gösterdiğini, sadece% 26’sının (366 hedefli sistemden 95’i) gerçekte kötü niyetli numaralandırma komutlarını yürüttüğünü ortaya koymaktadır.

Birçok LLM müşterisi, modern kalkınma ortamlarında potansiyel olarak kasıtsız ancak değerli bir güvenlik kontrolünü temsil eden kimlik bilgisi hasat girişimleri gibi görünen talepleri açıkça reddetti.

Saldırı, enfekte olmuş sistemlerin% 85’i macOS çalıştıran ve kampanyanın Apple baskın geliştirici topluluğu üzerindeki özel etkisini vurgulayarak geliştirici ekosisteminde dikkate değer bir erişim gösterdi.

Analiz edilen tehlikeye atılan sistemlerin% 33’ünde en az bir LLM istemcisi kuruldu ve saldırganların bu ortaya çıkan saldırı yüzeyini hedefleme stratejisini doğruladı.

Pessfiltration restitores

GitGuardian’ın izleme altyapısı, analizi listelemesine rağmen, analizin analizi zamanında sadece yaklaşık on aktif deposuna rağmen, “S1ngularity-Repository” dizesini içeren 1.346 depo tespit ederek, geçici pesfiltrasyon depolarına benzersiz bir görünürlük sağladı.

Bu tutarsızlık, tehlikeli paket sürümlerini kullanmaya devam eden geliştiricilerin hızlı depo silme döngülerini ve devam eden enfeksiyonlarını gösterir.

Analiz, bu depolar arasında 2.349 farklı sır tanımladı ve 1.079 depo en az bir sızdırılmış kimlik bilgisi içeriyordu.

Kritik olarak, bu kimlik bilgilerinin yaklaşık% 50’si keşif sırasında geçerli kaldı ve bu da kimlik bilgisi iptal süreçlerinde önemli gecikmeleri gösterdi.

Bu hikayeyi ilginç bul! Daha fazla güncelleme almak için bizi LinkedIn ve X’te takip edin.