Son siber güvenlik bulguları, Juniper’ın Oturumu Akıllı Ağ Platformunu (SSR) hedefleyen kötü niyetli etkinlikte endişe verici bir artış ortaya koymaktadır.

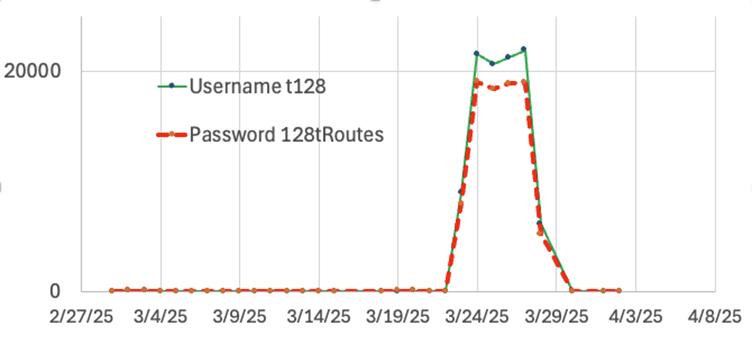

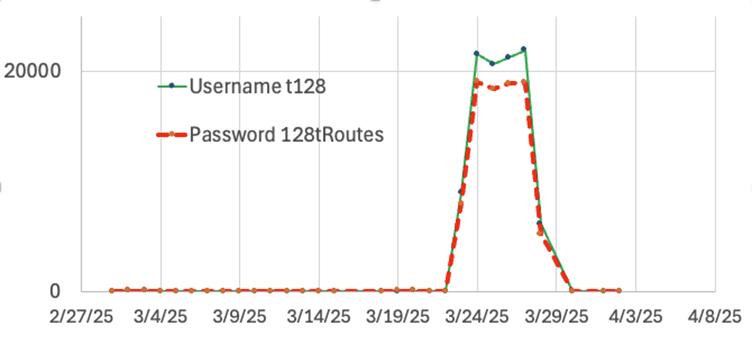

SANS Tech raporlarına göre, saldırganlar, kullanıcı adı olarak “T128” ve Juniper’ın 128 teknolojiyi ediniminden kalıntılar olan şifre olarak varsayılan kimlik bilgilerini, “T128” i ve “128troutes” kullanarak çabalarını kullanmaya odaklanıyor.

Tarama etkinliğindeki artış, bu akıllı yönlendiricilere dayanan kuruluşlar için önemli endişeler doğurur.

Olay Ayrıntıları

23 Mart – 28 Mart 2025 arasında, siber güvenlik uzmanları, özellikle “T128” kullanıcı adını araştıran taramalarda bir artış kaydetti.

Bu taramalarda yaklaşık 3.000 benzersiz IP adresi dahil edildi, bu da muhtemelen “Mirai tipi” bir botnet’e bağlı koordineli botnet aktivitesini gösterdi.

Bu tür botnetler genellikle toplu olarak cihazları uzlaştırmak için bilinen güvenlik açıklarından veya zayıf güvenlik konfigürasyonlarından yararlanır.

Bu taramaları özellikle rahatsız edici kılan şey, Juniper’ın SSR platformu için varsayılan kimlik bilgilerinin Juniper portföyüne entegrasyonundan bu yana değişmeden kalmasıdır.

Ürünün evrimine rağmen, 128 teknolojisi köklerinden elde edilen kullanıcı adı ve şifre, çevrimiçi olarak kolayca erişilebilen belgelerde devam ediyor. Bilgisayar korsanları artık savunmasız cihazları bulmak için halka açık bu bilgileri kullanıyor.

Kuruluşlar üzerindeki etki

Juniper’ın oturumu akıllı yönlendirme, akıllı ağ ve trafik optimizasyonu için yaygın olarak kullanılır.

Varsayılan kimlik bilgilerinden yararlanmak, saldırganlara yetkisiz erişim sağlayabilir, potansiyel olarak veri sızıntısına, ağlardaki yanal harekete ve hatta yönlendirme işlemlerinin kaçırılmasına yol açabilir.

Teminatsız bırakılan cihazlar, küresel olarak siber saldırıların etkisini artırarak daha büyük botnetlerin bir parçası olabilir.

Endişelenerek, kullanıcılardan “kök” veya “T128” hesapları için varsayılan şifreleri değiştirmede zorlukları gösteren raporlar var.

Sürecin, cihazlarını güvence altına alma çabalarına rağmen bazı kullanıcıları maruz bırakarak netlikten yoksun olduğu bildiriliyor. Kuruluşlar uygun iyileştirme önlemlerini uygulamak için mücadele ederken bu sorunu daha da kötüleştirebilir.

Öneriler

Juniper’ın SSR cihazlarını kullanan kuruluşlar için acil eylem zorunludur:

- Varsayılan kimlik bilgilerini değiştirin: Varsayılan “T128” hesap şifresinin güçlü ve benzersiz bir şifreye güncellendiğinden emin olun. Parola değiştirme süreci belirsizse, Juniper’ın teknik desteğine veya belgelerine danışın.

- Erişim Denetimlerini İnceleyin: Tüm hesapların uygun şekilde güvence altına alındığını onaylamak için cihaz ayarlarını düzenli olarak denetleyin. Gereksiz hesapları veya izinleri devre dışı bırakın.

- Olağandışı etkinlik için monitör: SSR cihazlarını hedefleyen potansiyel kaba kuvvet girişimlerini veya yetkisiz girişleri tanımlamak için saldırı algılama sistemlerini kullanın.

- Güncelleme yazılımını güncelleyin: Güvenlik açıklarını azaltmak için cihazları en son ürün yazılımı sürümüne güncel tutun.

Siber saldırılar gelişmeye devam ettikçe, bilgisayar korsanları varsayılan kimlik bilgileri gibi göz ardı edilen güvenlik kusurlarından yararlanırlar.

Juniper’ın SSR platformunu hedefleyen taramalardaki son artış, kuruluşların temel güvenlik hijyenine öncelik vermeleri için keskin bir hatırlatma görevi görüyor.

Varsayılan şifreler saldırganlar için düşük asılı meyvelerdir ve bu tür kimlik bilgilerini değiştirmeden bırakmak gereksiz risk maruziyeti yaratır.

Find this News Interesting! Follow us on Google News, LinkedIn, & X to Get Instant Updates!