Sonicwall, Zoho, F5, Ivanti ve diğer sistemler dahil olmak üzere kritik Edge teknolojilerini ve yönetim araçlarını hedefleyen siber aktivitede bir artış, siber güvenlik istihbarat firması Geynoise tarafından işaretlendi.

Prob ve sömürü girişimlerindeki ani artış, endişe verici bir eğilimi vurgulamaktadır: bilgisayar korsanları, yaygın olarak kullanılan sistemlerde giderek daha fazla güvenlik açıklarını hedeflemekte ve potansiyel olarak işletmeleri önemli tehditlere maruz bırakıyor.

Siber aktivitede önemli artış

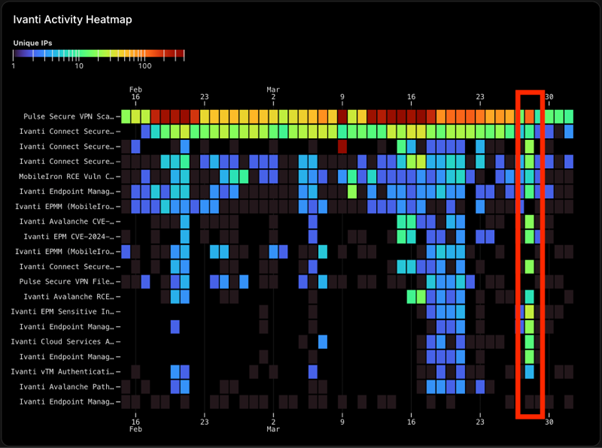

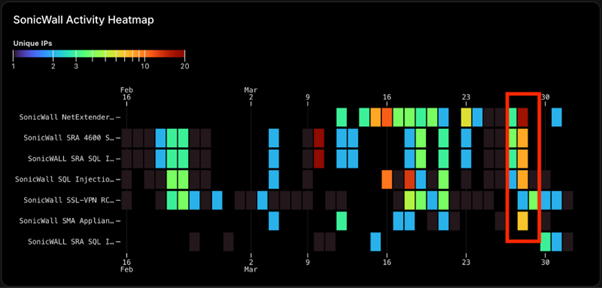

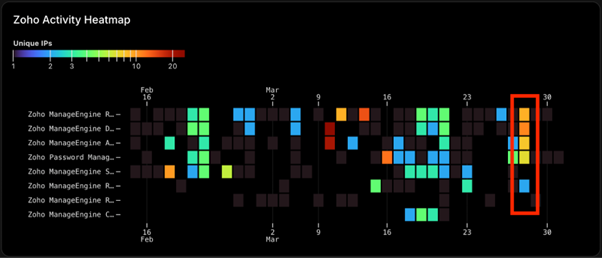

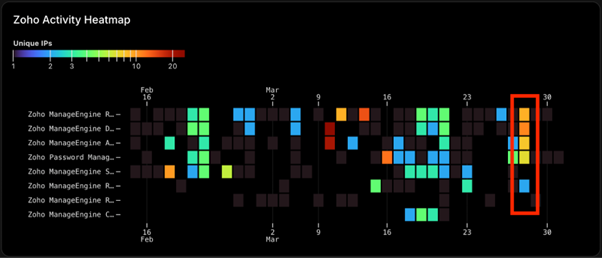

Grinnoise telemetri, bu teknolojileri hedefleyen aktivitede eşi görülmemiş bir artış tespit etti, tehdit aktörlerinin muhtemelen keşif yapacağına veya aktif olarak karşılaşmamış güvenlik açıklarından yararlanacağını gösterdi.

Kritik ağ ve uygulama dağıtım sistemleri ile tanınan Sonicwall ve F5, popüler bir işletme BT aracı olan Zoho ve birleşik uç nokta yönetimi konusunda uzmanlaşmış Ivanti’nin birincil hedefler olduğu görülmektedir.

Zyxel ve Linksys gibi Edge sistemleri de inceleme altında gözlendi, hem kritik altyapının hem de iç BT yönetim sistemlerinin risk altında olduğunu vurguladı.

Grinnoise’in bulguları, siber suçlular veya ileri kalıcı tehdit (APT) grupları tarafından koordineli saldırılar veya fırsatçı sömürü kampanyaları olasılığını ima ediyor.

Siber güvenlik için çıkarımlar

Gözlemlenen faaliyet, bu teknolojilere dayanan işletmelerin güvenlik duruşuyla ilgili endişeleri gündeme getirmektedir.

Kuruluşlar için riskler iki yönlüdür: Edge Technologies doğrudan internetle karşılaşır ve dış saldırılara karşı savunmasızdır, eğer Ivanti ve Zoho gibi iç sistemler saldırganlara ağlara daha derin erişim sağlayabilir.

Siber güvenlik uzmanları, bu artışın muhtemelen sadece başlangıç olduğu konusunda uyarıyor. Tehdit aktörleri genellikle ağlara sızmak, hassas verileri çalmak veya fidye yazılımlarını dağıtmak için yeni ifade edilmemiş güvenlik açıklarından yararlanırlar.

Geynoise’nin önerileri

Potansiyel tehditleri azaltmak için Greynoise, kuruluşların derhal uygulaması gereken kritik önlemleri özetledi:

1. Yama Yönetimi: Tüm sistemlerin en güncel güvenlik yamalarını çalıştırdığından emin olun. Patlamasız güvenlik açıkları genellikle saldırganlar için giriş noktası görevi görür.

2. Ağ izleme: Olağandışı kalıplar için ağ trafiğini özellikle 28 Mart’tan itibaren günlük olarak analiz edin. Geriye dönük izleme, etkinlik artışı sırasında uzlaşma belirtilerinin belirlenmesine yardımcı olabilir.

3. Tehdit İstihbarat Araçları: Geynoise Visualizer gibi gerçek zamanlı tehdit istihbarat platformlarını kullanın. Kuruluşlar hedeflenen güvenlik açıklarını (CVES) arayabilir ve telemetri verilerine göre kötü niyetli IP adreslerini engelleyebilir.

Sömürü girişimleri, işletmelerin proaktif güvenlik önlemlerini benimseme ihtiyacının altını çizmektedir. Kenar ve iç yönetim sistemlerinin birbirine bağlı doğası ile, tek bir güvenlik açığı yaygın hasarın geçidi olarak işlev görebilir.

Kuruluşlar uyanık kalmalı, düzenli risk değerlendirmeleri yapmalı ve ortaya çıkan tehditlere karşı koymak için sağlam siber savunmalar sağlamalıdır.

Siber güvenlik uzmanları, en iyi korumanın saldırganların bir adım önünde kalmak, sistemleri derhal yamalayarak, tehdit istihbaratına yatırım yaparak ve bir farkındalık kültürünü teşvik ederek yineliyor.

Find this News Interesting! Follow us on Google News, LinkedIn, & X to Get Instant Updates!