ANY.RUN araştırmacıları, çok çeşitli zararlı işlevleriyle bilinen ve üyeliği 5 ABD doları gibi düşük bir fiyata satan yeni bir DCRat kötü amaçlı yazılım dalgası bildirdi.

Ayrıntılı rapor Hem Uzaktan Erişim Truva Atı (RAT) hem de bilgi hırsızı olan, Dark Crystal RAT olarak da bilinen DCRat’ın dağıtım, dinamik ve statik analizini kapsar.

DCRat’ın modüler mimarisi, imza tabanlı tespitin atlanması için özelleştirme ve mutasyona olanak tanır ve bu da onu siber suçlular için zorlu bir araç haline getirir.

Kötü amaçlı yazılımın düşük fiyatı, acemilerden organize gruplara kadar birçok tehdit aktörünün onu erişilebilir hale getirmesini sağladı.

DCRat kötü amaçlı yazılım dosyasını, ağını, modülünü ve kayıt defteri etkinliğini şu şekilde analiz edebilirsiniz: ANY.RUN kötü amaçlı yazılım korumalı alanı.

ANY.RUN, Windows kötü amaçlı yazılımlarını ve Linux tabanlı örnekleri analiz etmek için bulut tabanlı bir ortamdır. Kötü amaçlı yazılım analistleri, SOC, DFIR ekipleri Siber güvenlik stratejilerini geliştirmek için tehditleri güvenli bir şekilde inceleyebilir, farklı senaryoları simüle edebilir ve kötü amaçlı yazılım davranışlarına ilişkin içgörüler elde edebilir.

HERHANGİ BİR ÇALIŞMA ayrıca araştırmacıların kötü amaçlı yazılım davranışlarını anlamalarına, IOC’leri toplamalarına ve kötü amaçlı eylemleri TTP’lerle kolayca eşlemelerine olanak tanır; bunların tümünü etkileşimli sanal alanımızda gerçekleştirebilirsiniz.

Tehdit İstihbaratı Arama platformu güvenlik araştırmacılarının ANY.RUN’un korumalı alan görevlerinden ilgili tehdit verilerini bulmasına yardımcı olur.

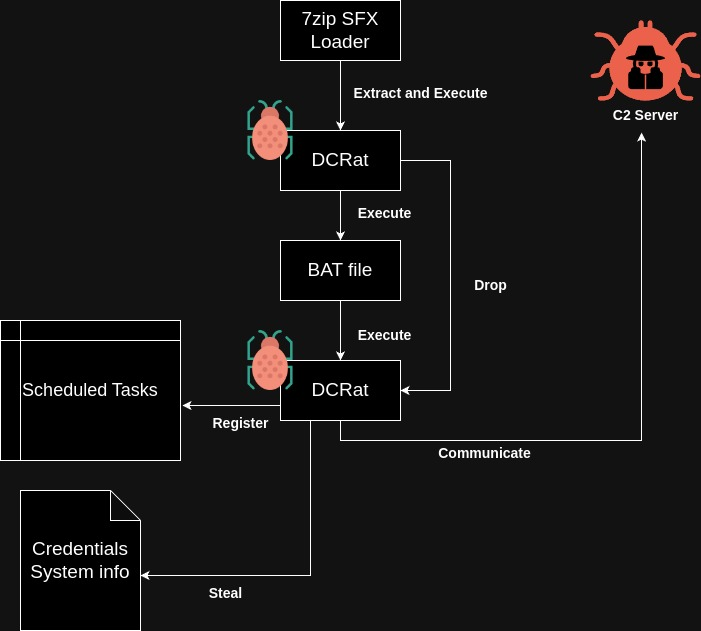

Enfeksiyon Akışı

ANY.RUN’un analizi, DCRat’ın iki aylık abonelik modeliyle çalışan bir Telegram grubu aracılığıyla satıldığını ve fiyatların iki ay için 5 ABD Doları ile ömür boyu abonelik için 39 ABD Doları arasında değiştiğini ortaya koyuyor.

- Tüm iletişimi Telegram üzerinden yapıyorlar.

- Yalnızca yakıcı cüzdanlara yapılan kripto ödemelerini kabul ediyorlar.

- Crystalpay kullanıyorlar[.]İşlemleri daha da anonimleştirmek için io.

ANY.RUN Kötü Amaçlı Yazılım Trendleri Takipçisi, DCRat’i 18 Ocak 2024 itibarıyla en yaygın 9. kötü amaçlı yazılım olarak sıralıyor ve bu da onun yükseliş eğilimini gösteriyor.

Kötü amaçlı yazılım, aynı zamanda destek sağlayan ve crystalpay aracılığıyla işlemleri kolaylaştıran bir Telegram botu aracılığıyla dağıtılıyor[.]DCRat ekibinin yüksek düzeyde operasyonel güvenliğini (OPSEC) gösteren io ödeme platformu.

300.000’den fazla analist ANY.RUN’u kullanıyor, dünya çapında bir kötü amaçlı yazılım analiz sanal alanıdır. En önemli tehditlere ilişkin derinlemesine araştırmalar yürütmek ve davranışlarına ilişkin ayrıntılı raporlar toplamak için topluluğa katılın.

Ücretsiz Demo Talep Edin

DCRat Kötü Amaçlı Yazılım Dinamik Analizi

DCRat’ın yüzey analizi, onu parola korumalı Kendiliğinden Açılan Arşiv (SFX) dosyası olarak tanımlıyor ve genellikle tespitten kaçınmak için kullanılıyor.

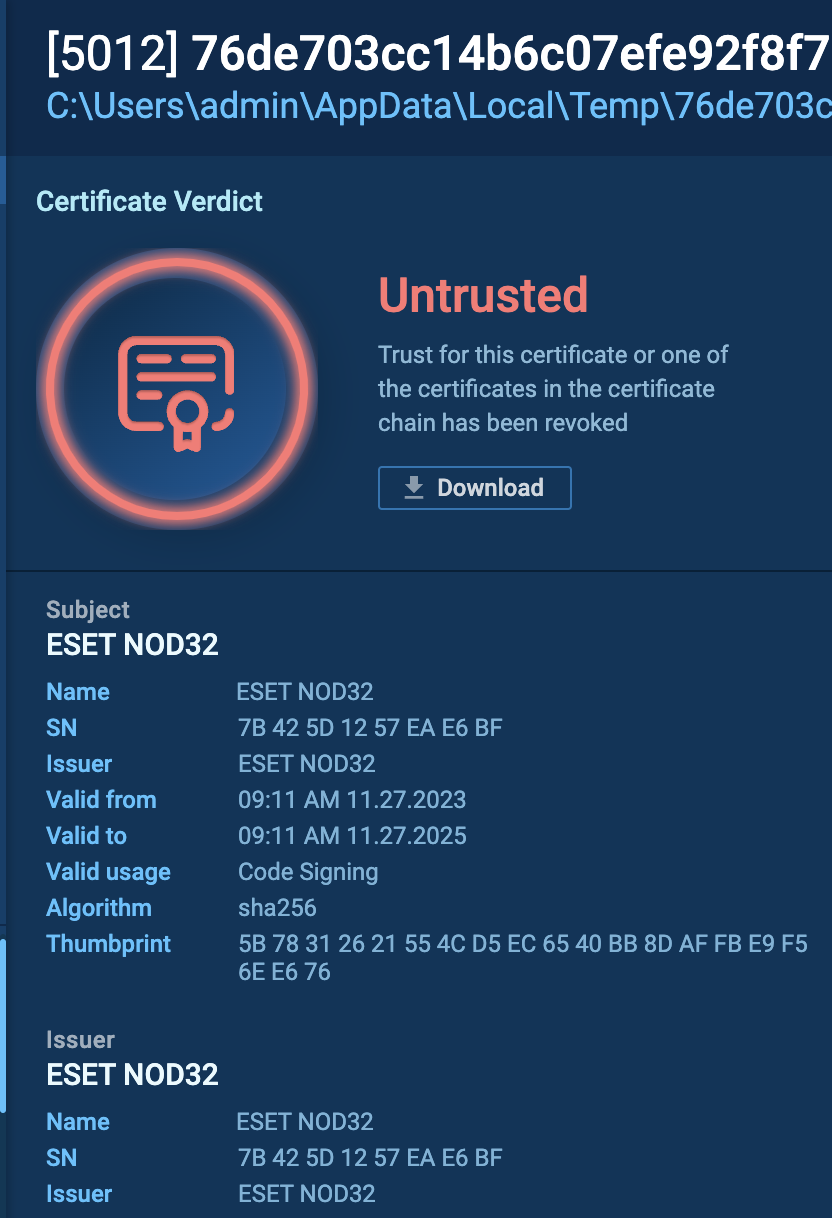

ANY.RUN’un kontrollü ortamındaki dinamik analiz, kötü amaçlı yazılımın, yazıcı sürücüsü kılığında dijital olarak imzalanmış bir yürütülebilir dosyanın yürütülmesi ve kalıcılığı sağlamak için birden fazla yürütülebilir dosyanın bırakılması dahil olmak üzere davranışını ortaya çıkardı.

Statik Analiz

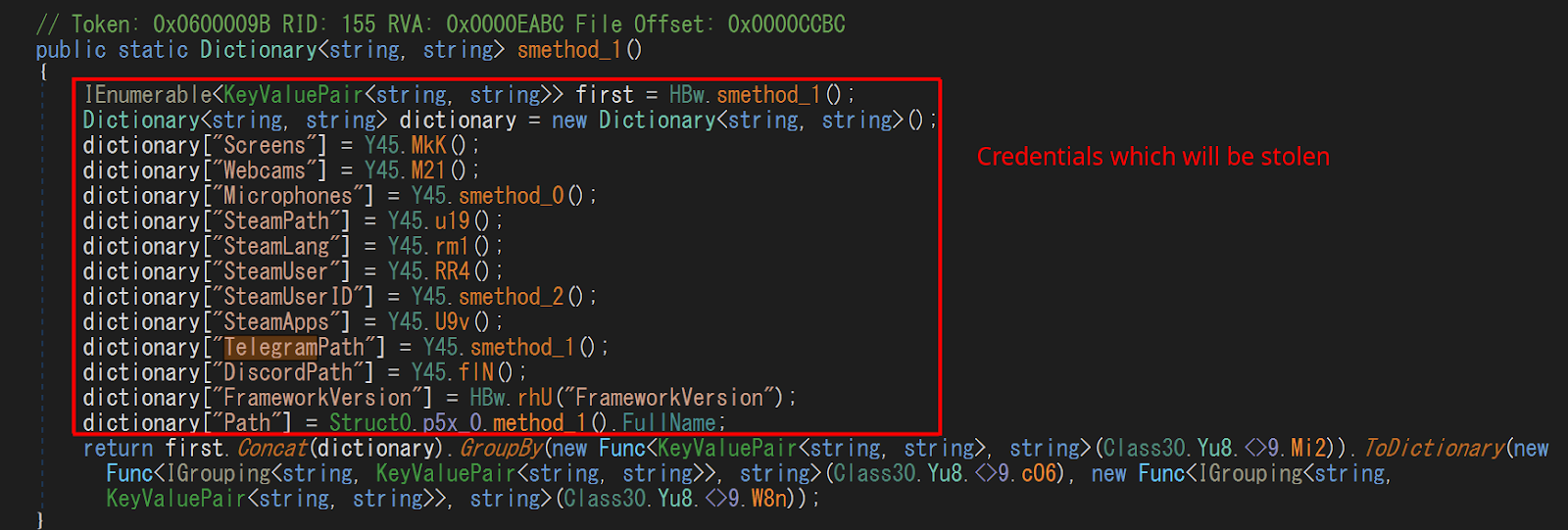

Statik analiz, kötü amaçlı yazılımın işlevlerine, Tehlike Göstergelerine (IOC’ler) ve yapılandırma ayrıntılarına ilişkin bilgiler sağladı.

Analizde, yürütülebilir dosyanın gizliliğini kaldırmak ve kötü amaçlı yazılımın operasyonel mantığını anlamak için Detect It Easy (DIE) gibi araçlardan ve .NET uygulamaları için dnSpy veya ILSpy gibi kod çözücülerden yararlanıldı.

ANY.RUN ekibi ayrıca gizli bilgileri tanımlamak amacıyla ikili dosyalardan dizeleri çıkarmak için Flare FLOSS’un kullanılmasını önerir.

Araştırmacılar ayrıca kötü amaçlı yazılımın aşağıdaki verileri çaldığını da belirtti.

- Ekran görüntüsü

- Web kamerası

- Mikrofon

- Steam’e özel veriler

- Telegram’a özgü veriler

- Belirli verileri uyumsuzlaştırın

- .NET’e özgü veriler

Analiz, DCRat’ın taktiklerinin, tekniklerinin ve prosedürlerinin (TTP’ler) MITRE ATT&CK çerçevesiyle eşleştirilmesiyle sona eriyor ve SOC analistlerinin tehdidi hızlı bir şekilde anlamalarına yardımcı oluyor. ANY.RUN’un hizmeti, hızlı tehdit tespiti ve derinlemesine kötü amaçlı yazılım araştırması için çok değerlidir.

ANY.RUN, DCRat’ın yeteneklerini daha iyi anlamak ve siber güvenlik duruşlarını güçlendirmek için siber güvenlik profesyonellerini platformlarındaki tam analize erişmeye teşvik ediyor.

ANY.RUN Hakkında

ANY.RUN, profesyonellerin kötü amaçlı yazılımları analiz etmelerine ve güvenli, kontrollü bir ortamda davranışlarını anlamalarına olanak tanıyan etkileşimli bir siber güvenlik hizmetidir. Hizmet, dijital tehditlerle mücadele etmek için kapsamlı analiz araçları sağlamaya adanmıştır.

400.000’den fazla güvenlik uzmanının güvendiği, HERHANGİ BİR ÇALIŞMA SOC ve DFIR ekiplerine, bulut tabanlı kötü amaçlı yazılım korumalı alanı aracılığıyla tehditleri verimli bir şekilde araştırma olanağı sağlar.