Dolandırıcılık Yönetimi ve Siber Suç, Fidye Yazılımı

Kurbanların detaylarını, ‘agresif’ müzakereleri, kripto para birimi adreslerini ortaya çıkarır

Mathew J. Schwartz (Euroinfosec) •

8 Mayıs 2025

Uluslararası bir kolluk operasyonunun maskelenmediğini ve kötü şöhretli Lockbit Fidye yazılımı grubunun liderini suçlamadan bir yıl sonra, bir bilgisayar korsanı gruba başka bir aşk mektubu gönderdi.

Ayrıca bakınız: Yeni Ondemand | Expored QR kodları: Kolaylıktan Siber Güvenlik Kabusu

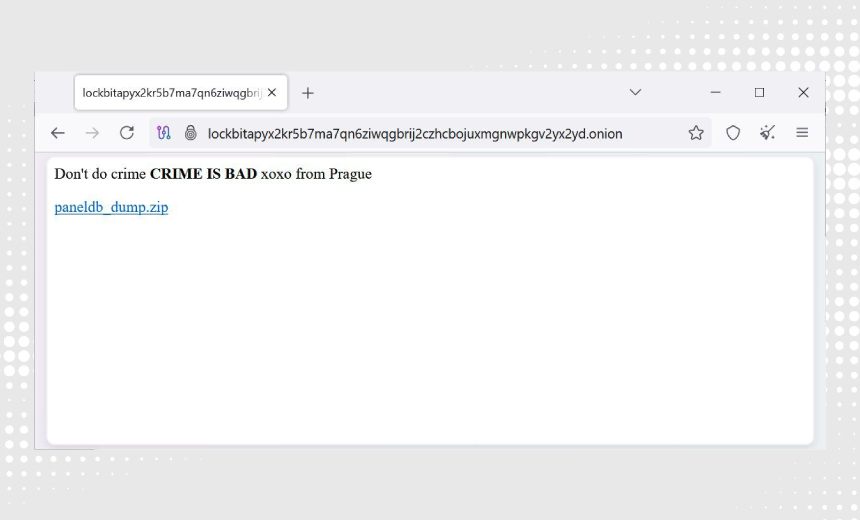

Çarşamba günü, bilinmeyen bir hacker Lockbit’in veri sızıntı sitelerini tahrif etti ve bunları aşağıdaki mesajla bir sayfaya yönlendirdi: “Suç yapma suçu Prag’dan kötü xoxo.” Bu mesaj, Nisan ayının başında uzun süredir devam eden Everest Fidyeware Group’un veri sızıntı sitesini tahrif etmek için kullanılan mesajla aynıdır ve bu uzun süren grubun siteyi çevrimdışı almasına yol açar.

Bu durumda, mesajı 7.5 megabyte sıkıştırılmış bir indirme bağlantısı takip eder paneldb_dump.zip Lockbit’ten çalınan bir SQL veritabanı içeren dosya, Aralık 2024’ten 29 Nisan’a kadar zaman damgası.

“Resmi onay beklemede olsa da, veriler meşru ve son derece açıklayıcı görünüyor.” Dedi.

Siber güvenlik araştırmacısı Milivoj Rajić, bilgi güvenliği medya grubuna, dökümde yer alan 59.975 Bitcoin cüzdan adreslerini tarama sürecinde olduğunu söyledi. “Bazı adreslerde para olduğunu açıkça görüyoruz,” dedi, bu adreslerin sadece bir kısmını taradıktan sonra Bitcoin’de 100.000 dolar buluyor.

Gal, bu kripto para birimi cüzdan adreslerinin “kolluk kuvvetleri için ödemeleri izlemek için altın madeni” olabileceğini ve parayı takip ederek, iştirakleri maskelemek için. Döküm ayrıca “alan adları, tahmini gelir ve özel fidye yazılımı yapılarını içeren ayrıntılı mağdur profilleri” de içeriyor.

Döküm, birden fazla bağlı kuruluş ve çeşitli kurbanlar arasında çok sayıda, bağlı kuruluşların Tox eşler arası anlık hareketli aracı için kimlikler içeriyor ve bu da diğer faaliyetlerinin belirlenmesine yardımcı olabilecek.

Rapid7 Tehdit Analytics kıdemli direktörü Christiaan Beek, “Sızan sohbetlere bakıldığında, fidye müzakereleri sırasında Lockbit’in ne kadar agresif olduğunu görebiliriz.” Dedi. “Bazı durumlarda, mağdurlara sadece birkaç bin dolar ödemeleri için baskı yapıldı. Diğerlerinde grup çok daha fazla talep etti: 50.000 dolar, 60.000 dolar ve hatta 100.000 dolar.”

Sızıntılar, geçen Aralık ayından bu yana Lockbit için 35’ten fazla aktif bağlı kuruluşu ortaya koyuyor ve 35’inin “duraklatma” olarak etiketlendiğini, Fransız fidye yazılımı araştırmacısı ve gazeteci Valery Rieß-Marchive’in LinkedIn’e yaptığı bir yazıda olduğunu söyledi.

Blockchain güvenlik firması Slowmist, Lockbit’in yönetim panelini ihlal eden “Prag” veya “Xoxo” hacker’ın “muhtemelen web arka ucunu ve yönetim konsolundan ödün vermek için PHP 0 günlük veya 1 günlük güvenlik açığından yararlandığını” söyledi.

Sızıntı, bir yıl önce, açık sözlü “Lockbitsupp” sapının arkasındaki lockbit lideri olmakla suçlanan Rus ulusal Dmitry Yuryevich Khoroshev’i adlandıran ve gösteren Cronos Operasyonu’nu takip ediyor. Kolluk kuvvetleri, gruba sızdığını ve üyeler arasında ve kurbanlar arasında bol miktarda iletişim elde ettiğini söyledi. Yetkililer ayrıca, yayınladıkları çok sayıda kurban ve iştiraklerin tutamaçları için şifre çözme anahtarları elde ettiler (bkz:: Europol Detayları Lockbit Fidye Yazılım İştirakleri).

Lockbit zaten en son sızıntısının neden olduğu hasarı küçümsemeye çalışıyor.

Lockbitsupp, Siber Güvenlik Araştırmacısı “Rey” i daha sonra Çarşamba günü yaptığı açıklamada, “tek bir şifreleme ve çalınan şirket verilerinin hasar görmediği, sadece otomatik kayıtlı ışık panelinin saldırıya uğradığını” söyledi. Ayrıca “Bitcoin adresleri ve konuşmaları” sızdı ve “evet itibarını etkiliyor, ancak hacklemeden kurtulmak da itibarı etkiliyor” dedi.

Lockbit, bir hacker’ın otomatik kayıt sunan bir portal için kimlik doğrulamasını başarıyla atladığını belirten bir mesaj yayınladı.

Grup, “Veritabanı çalındı, ancak kurban şirketlerinden hiçbir şifreleme veya hassas veriye dahil olmadı.” Dedi. Diyerek şöyle devam etti: “Kesin giriş yöntemini araştırıyoruz ve yeniden inşa sürecini başlattık. Ana kontrol paneli ve blog faaliyete geçiyor.”

Mesaj ayrıca, “Prag” veya “Xoxo” hacker’ın kimliği için bir ödül sunduğunu iddia etti. “Bu kişinin kimliği hakkında doğru ve güvenilir bilgi sağlayabilirseniz – bunun için ödeme yapmaya hazırım,” diye okuyor.

Bu, ABD’nin Khoroshev’in tutuklanmasına veya mahkumiyetine yol açan bilgiler için 10 milyon dolara kadar teklif verdiği göz önüne alındığında, grubun anlatıyı kontrol etmeye çalışması için zayıf bir girişim olabilir.

Sızıntıların 2019’da piyasaya sürülen Lockbit için tabutun son çivisi olup olmadığı açık değil. Araştırmacılar, grubun eski benliğinin bir kabuğu olduğunu söylüyor, geçen yıla kadar düzenli olarak herhangi bir gruba atfedilen aylık saldırılara, Blackcat, yani Alphv ile birlikte.

Yakın tarihli bir raporda, fidye yazılımı pazarı, faaliyetteki çok sayıda grup tarafından gösterildiği gibi “kırılmış ve belirsiz” hale geldi, hiçbiri herkesten çok daha fazla kurban iddia etmedi.

Bir zamanlar fidye yazılımı grupları için kesin stratejiler, grupların kurbanların dikkatini ve zorunlu gasp azalmaya devam etmesi için kolektif gücü azalmaya devam ettikçe beklenen getiri sağlamamıştır.

Kredi, batı kolluk kuvvetlerinin, birçoğu tarihsel olarak siber suçlulara karşı dirençli olan Rusya’da ikamet etmesine rağmen, operatörleri bozmada daha iyi hale gelmesinin küçük bir kısmına girmez. Coveware, “Geçen yıl boyunca ortak kolluk eylemleri, fidye yazılımı aktörlerinin faaliyet göstermeye bağlı kaynaklarını sistematik olarak bozdu.” Dedi.