Siber güvenlik şirketi FuzzingLabs, Y Combinator destekli startup Gecko Security’yi güvenlik açığı açıklamalarını kopyalamak ve blog gönderilerini geriye dönük güncellemekle suçladı.

Şirkete göre Gecko, FuzzingLabs’ın daha önce açıkladığı iki güvenlik açığı için CVE’ler sundu ve hatta “PoC’leri kopyaladı, yeniden gönderdi ve övgüyü aldı.”

Gecko Güvenlik herhangi bir yanlışlık yapmayı reddetti ve iddiaların ifşa süreçleriyle ilgili bir yanlış anlaşılma olduğunu söyledi.

FuzzingLabs faul yapıyor

İki siber güvenlik girişimi FuzzingLabs ve Gecko Security arasında, FuzzingLabs ve Gecko Security’nin Y Combinator destekli firmayı güvenlik açığı keşiflerini kopyalamakla ve birden fazla CVE kimliği için kredi talep etmekle suçlamasının ardından kamuya açık bir anlaşmazlık çıktı.

FuzzingLabs sosyal medyada “PoC’lerimizi kopyaladılar, CVE kimliklerini talep ettiler ve hatta blog gönderilerinin tarihini geriye attılar” iddiasında bulunuyor.

“Bu sadece iki CVE ile ilgili değil, güvenlik araştırmasında dürüstlükle ilgili. Sorumlu açıklamayı takip ediyoruz. Kamuya açık raporlarımızı beklediler, PoC’leri kopyaladılar, yeniden sundular ve övgüyü aldılar.”

FuzzingLabs tarafından belirtilen güvenlik açıkları şunlardır:

- Ollama (ollama/ollama) sunucu kimlik doğrulama jetonu çalma güvenlik açığı: Orijinal rapor 24 Aralık 2024’te sunuldu. Daha sonra atandı CVE-2025-51471.

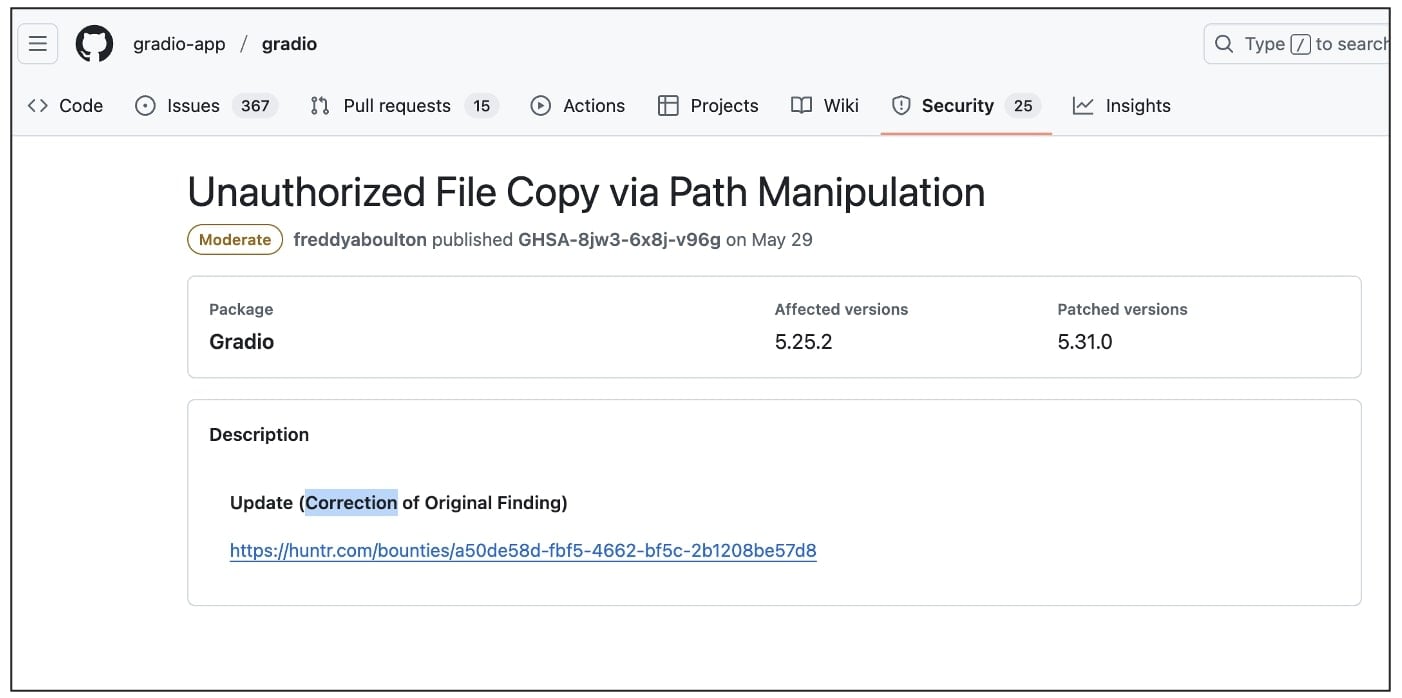

- inşa edilmiş (Gradio-Uygulaması/Gradio) işaretleme mekanizması yoluyla keyfi dosya kopyalama ve Hizmet Reddi (DoS): Orijinal rapor 16 Ocak 2025’te sunuldu. Daha sonra atandı CVE-2025-48889.

FuzzingLabs, saldırı güvenliği ve bulanıklaştırma için yapay zekadan yararlanan açık kaynaklı araçlar geliştiren, araştırma odaklı bir siber güvenlik şirketidir; bunlardan en öne çıkanı FuzzForge’dur. Gecko kendisini, kod tabanınızdaki güvenlik açıklarını bulup düzeltmenize yardımcı olan ‘Kod Tabanınız için Yapay Zeka Güvenlik Mühendisi’ olarak tanıtıyor.

FuzzingLabs yaptığı araştırmada, Gecko tarafından gönderilen çekme isteklerinin (PR’lerin) “oluşturulduğunu” tespit etti. sonrasında Meşru Huntr raporlarımız kamuya açıklandı” ve bazı güvenlik açıklarının, biri orijinalinden olmak üzere birden fazla CVE kimliği vardı. avcı.dev rapor ve Gecko’nun sunduğu PR’lardan bir diğeri.

FuzzingLabs ayrıca Gecko’nun blog gönderilerini gerçek açıklamalardan daha eski göstermek için eski tarihli hale getirdiğini iddia ediyor.

Şirket ayrıca Gecko’nun istismarlarını satır satır kopyaladığına dair “tartışılmaz kanıtlara” sahip olduğunu çünkü bunların intihal durumunda “çalışmamızı tanımlamak için kasıtlı olarak yerleştirdiğimiz benzersiz parmak izleri” içerdiğini söyledi.

FuzzingLabs aynı başlıkta, zaman damgalarıyla birlikte ayrıntılı bulgularına atıfta bulunarak, “Ve bu sadece bizim için geçerli değil, web sitelerindeki en az 7 güvenlik açığı diğer araştırmacılardan çalınmış gibi görünüyor” dedi.

GitHub, FuzzingLabs’ın orijinal raporlarına atıfta bulunmak için bazı tavsiyeleri güncellemiş görünüyor:

Gecko Güvenlik yanlış yaptığını reddediyor, araştırmacılara itibar ediyor

Gecko o zamandan beri FuzzingLabs araştırmacıları Mohammed Benhelli ve Patrick Ventuzelo’ya atıfta bulunan önceki blog gönderilerini düzenledi ve yayın tarihlerini güncelledi.

Gecko, durumu kasıtlı intihal değil, talihsiz bir örtüşme olarak nitelendirdi ve iş akışının üçüncü taraf platformlar yerine doğrudan proje yöneticileriyle koordinasyonu içerdiğini vurguladı.

Girişim, sosyal medya gönderilerine kısa ve öz bir yanıt vererek şöyle yanıt verdi:

“Özellikle rekabetçi bir ürünü piyasaya sürdükten sonra, ilk önce iletişime geçmeden kamuya açık suçlamaları görmek hayal kırıklığı yarattı.

Ödül platformları değil, doğrudan bakımcılarla GitHub aracılığıyla çalışıyoruz. O zamanlar ne biz ne de bakımcılar Huntr raporlarınızı bilmiyorduk, aksi takdirde kopya olarak işaretlenirlerdi.

Bulgularınızın ilk geldiği 2 CVE için FuzzingLabs’a kamuya açık kredi verdik ve bunları bizden önce bulan kişiye kredi vermekten her zaman memnuniyet duyarız.

Sağladığınız birçok bağlantının Huntr’da zaten ‘kopya’ veya ‘geçersiz’ olarak işaretlenmiş olması nedeniyle çalınan CVE’lerle ilgili iddia geçerli değil.”

Güvenlik topluluğunun bazı üyeleri Gecko’nun açıklamasını sorgularken diğerleri, özellikle CISA’nın CVE programının geleceğine ilişkin belirsizliğin ortaya çıkması nedeniyle mükerrer güvenlik açığı raporlarını önceliklendirmenin daha geniş zorluklarına dikkat çekti.

BleepingComputer, konuyla ilgili ek sorular için hem Fuzzing Labs hem de Gecko Security’ye ulaştı. Gecko’dan haber alamadık.

FuzzingLabs’tan Patrick Ventuzelo bize gönderdiği bir e-postada, şirketin sosyal medyada halihazırda özetlediği şeylerin çoğunu yeniden ifade ederken, Gecko’nun gönderilerini takip eden güncellemelerini memnuniyetle karşıladı.

“Ancak olayların orijinal dizisi… ve eski tarihli blog girişleri [sic] Ventuzelo, BleepingComputer’a “Tüm süreçleriyle ilgili daha geniş endişeler var” dedi.

“Bu vakaları ‘kopyalar’ olarak adlandırdılar, ancak aynı PoC’lere ve kendimize yerleştirdiğimiz benzersiz işaretleyicilere sahip olmak bu anlatıyla doğrudan çelişiyor.”

Bu gelişme, özellikle birden fazla araştırmacının veya şirketin farklı platformlarda benzer kusurları bağımsız olarak tespit edebildiği veya web’den güvenlik açığı verilerini alabildiği durumlarda, sorumlu güvenlik açığı açıklamasında kredi ve koordinasyonun inceliklerini vurguluyor.

Katılın İhlal ve Saldırı Simülasyon Zirvesi ve deneyimleyin güvenlik doğrulamanın geleceği. En iyi uzmanlardan bilgi alın ve nasıl olduğunu görün Yapay zeka destekli BAS ihlal ve saldırı simülasyonunu dönüştürüyor.

Güvenlik stratejinizin geleceğini şekillendirecek etkinliği kaçırmayın