ESET araştırmacıları yakın zamanda açıkladı CVE-2024-7344tehlikeye sokan kritik bir güvenlik açığı UEFI Güvenli Önyüklememodern sistemler için ürün yazılımı düzeyinde güvenliğin temel taşıdır. Bu kusur, çok çeşitli UEFI tabanlı sistemleri etkiler ve önyükleme işlemi sırasında güvenilmeyen kodun yürütülmesine olanak tanır, böylece Güvenli Önyükleme korumalarını atlar. Bu güvenlik açığından yararlanan saldırganlar, aşağıdaki gibi kalıcı ve gizli tehditleri dağıtabilir: Bootkit’ler (örneğin, Bootkitty Ve SiyahLotus) işletim sisteminden bağımsız olarak Güvenli Önyüklemenin etkin olduğu cihazlarda bile.

Güvenlik açığının temel nedeni, bir bilgisayarın uygunsuz kullanımında yatmaktadır. özel PE yükleyici belirli UEFI uygulamalarında. UEFI’nin aşağıdaki gibi güvenli işlevlerinden yararlanmak yerine LoadImage Ve StartImagesöz konusu uygulama imzasız ikili dosyaların yürütülmesine izin veren güvenli olmayan uygulamalar kullanıyor.

Etki Kapsamı

- Etkilenen Uygulamalar:

- Güvenlik açığı bulunan UEFI uygulaması kullanılarak imzalandı Microsoft’un üçüncü taraf UEFI sertifikasıgibi satıcıların birden fazla kurtarma yazılımı ürününe dahil edilmiştir. Howyar Teknolojileri, Yeşil Yazılım Teknolojilerive diğerleri.

- Belirli ürünler şunları içerir: Sistem Dönüşü, Yeşil Koruma, Akıllı Kurtarmave diğerleri (ilk açıklamada ayrıntılı olarak açıklanan tam liste).

- Sömürü Mekanizması:

- Yükseltilmiş ayrıcalıklara sahip bir saldırgan (örneğin, Windows’ta yerel yönetici veya Linux’ta kök), EFI sistem bölümündeki varsayılan önyükleyiciyi savunmasız olanla değiştirebilir

reloader.efiikili. - Özel hazırlanmış bir

cloak.datİmzasız ve potansiyel olarak kötü amaçlı bir UEFI uygulaması içeren dosya daha sonra önyükleme işlemi sırasında yüklenir ve yürütülür.

- Yükseltilmiş ayrıcalıklara sahip bir saldırgan (örneğin, Windows’ta yerel yönetici veya Linux’ta kök), EFI sistem bölümündeki varsayılan önyükleyiciyi savunmasız olanla değiştirebilir

- Sömürü için Sistem Gereksinimleri:

- Etkilenen sistemin güvenmesi gerekir Microsoft Şirketi UEFI CA 2011UEFI özellikli sistemlerin çoğunda varsayılan olarak kayıtlıdır.

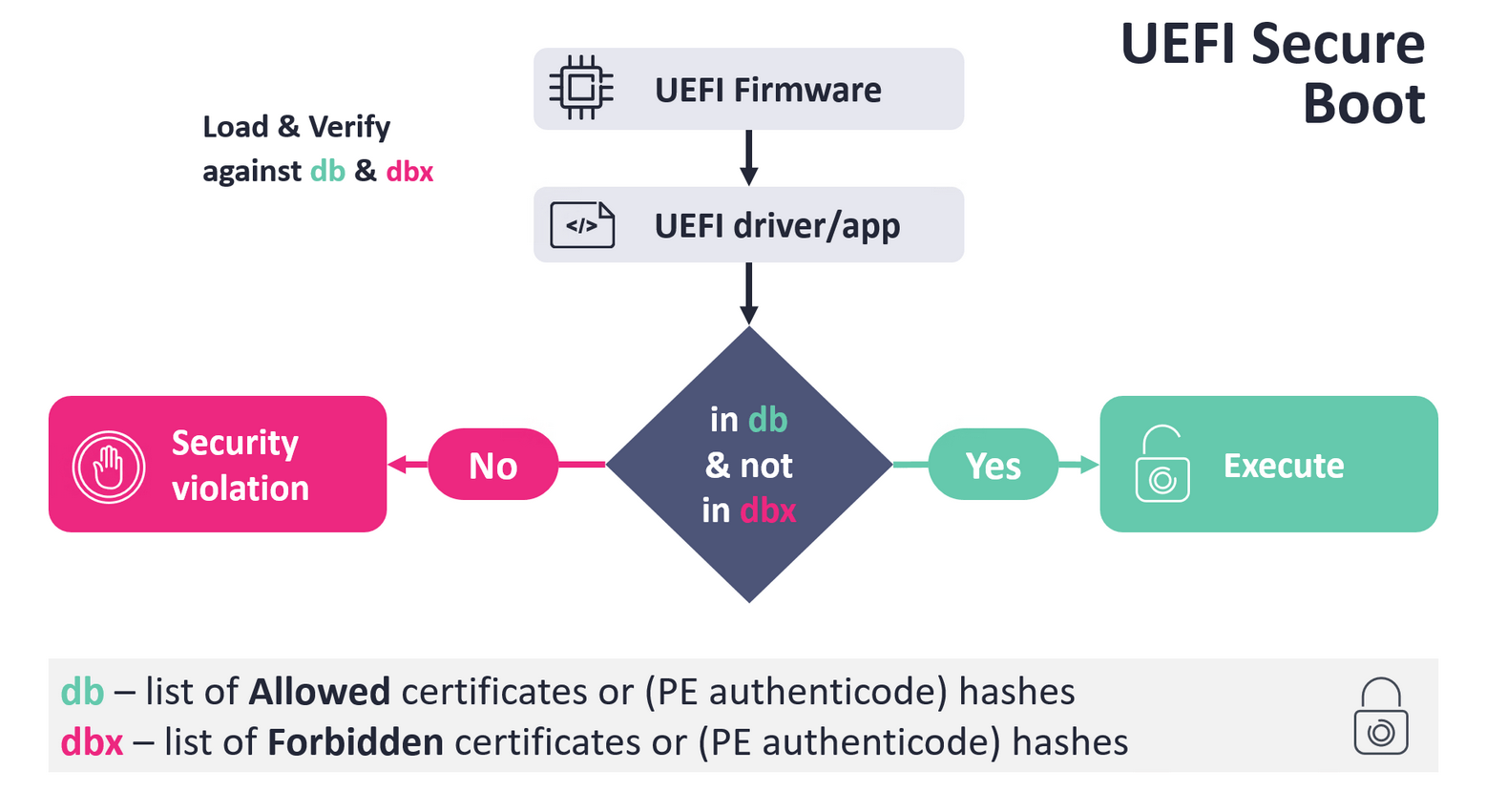

UEFI Güvenli Önyükleme: Nasıl Çalışır ve Nerede Başarısız Oldu?

UEFI Güvenli Önyükleme önyükleme işleminin bütünlüğünü sağlamak için tasarlanmış bir ürün yazılımı özelliğidir. İki önemli veritabanını kullanır:

- db (izin verilenler listesi): Güvenilir ikili dosyaların sertifikalarını ve karmalarını depolar.

- dbx (engellenenler listesi): Kara listeye alınmış sertifikaları ve karmaları korur.

Bir ikili dosyanın önyükleme sırasında çalıştırılması için:

- Karma veya imzalama sertifikası şu konumda olmalıdır:

db. - İçinde görünmemelidir

dbx.

Bu durumuda CVE-2024-7344etkilenen önyükleyici bu mekanizmayı tamamen atlar. Güvenlik açığı, imzasız bir ikili dosyanın şifresinin çözüldüğü ve Güvenli Önyükleme ilkelerine göre doğrulama yapılmadan yürütüldüğü özel yükleme sürecinden kaynaklanıyor.

Keşif ve İyileştirme Zaman Çizelgesi

- Keşif:

- ESET güvenlik açığını tespit etti Temmuz 2024 ve bunu yetkililere bildirdim CERT Koordinasyon Merkezi (CERT/CC) Sorumlu açıklama için.

- Satıcı Koordinasyonu:

- CERT/CC, etkilenen satıcılarla etkileşime geçerek yama geliştirme ve doğrulama sağladı.

- Microsoft, güvenlik açığı bulunan ikili dosyaları iptal etti 14 Ocak 2025 Yaması Salı güncelleme.

- Önemli Kilometre Taşları:

- 2024-07-08: ESET tarafından keşfedilen güvenlik açığı.

- 2024-08-20: İlk satıcı yamaları yayınlandı; Ek sorunlar nedeniyle takip gerekiyor.

- 2025-01-14: Microsoft, etkilenen ikili dosyaları iptal etti.

Stratejik Bilgiler ve Etki Azaltma Önerileri

- Kritik Güncellemeleri Uygulayın:

- Tüm sistemlerin en son sürümlerle güncellendiğinden emin olun UEFI iptalleri Microsoft’tan. Gibi araçları kullanın PowerShell veya dbxtool güncellenen sertifikaların ve iptal edilen ikili dosyaların varlığını doğrulamak için.

- Güvenli Önyükleme Özelleştirmesi:

- Devre dışı bırakmak Microsoft üçüncü taraf UEFI sertifika imzalama gerekli olmayan sistemlerde.

- Saldırı yüzeyini azaltmak ve önyükleyici bütünlüğü üzerinde daha sıkı kontrol sağlamak için NSA gibi kuruluşlar tarafından belirtildiği şekilde Güvenli Önyükleme politikalarını özelleştirin.

- Tespit ve Önlemeyi Geliştirin:

- Dosya erişim kontrollerini uygulayın EFI sistem bölümüyetkisiz değişikliklerin önlenmesini sağlar.

- Kullanmak TPM ile uzaktan doğrulama UEFI önyükleme bileşenlerini ve yapılandırmalarını güvenilir temellere göre doğrulamak için.

- Satıcı Sorumluluğu:

- Yalnızca güvenli ve doğrulanmış ikili dosyalara güvenildiğinden emin olmak için UEFI imzalama süreçlerinde şeffaflığı teşvik edin.

- Üçüncü taraf UEFI uygulamalarının Microsoft gibi satıcılar tarafından imzalanması sırasında daha sıkı inceleme yapılmasını savunun.

- Daha Geniş Ekosistem İyileştirmeleri:

- Microsoft’un benimsenmesi için baskı yapın UEFI CA 2023 sertifikaları eski, savunmasız sertifikalara olan bağımlılığı aşamalı olarak ortadan kaldırmak.

- Özel PE yükleyiciler gibi güvenli olmayan uygulamaların üretime girmesini önlemek amacıyla tüm UEFI uygulamaları için otomatik güvenlik analizini destekleyin.

Siber Güvenlik Topluluğu İçin Kritik Gözlemler

- Tekrarlanan Olaylar:

- Bu güvenlik açığı geçmişteki benzer kusurları yansıtıyor: CVE-2022-34302Microsoft imzalı başka bir UEFI uygulamasının Güvenli Önyüklemeyi atladığı tespit edildi. Bu tür modeller, üçüncü taraf yazılım doğrulamasındaki sistemik boşlukları vurgulamaktadır.

- Kalıcı Riskler:

- Ürün yazılımı düzeyindeki güvenlik açıklarından yararlanan önyükleme kitleri, gizlilikleri ve kalıcılıkları nedeniyle önemli bir tehdit oluşturur. Geleneksel antivirüs ve uç nokta çözümleri genellikle bu tür düşük seviyeli güvenlik ihlallerini tespit etmekte başarısız olur.

- Şeffaflık Çağrısı:

- UEFI imzalama süreçlerinde daha fazla şeffaflık çok önemlidir. İmzalı ikili dosyalar için net belgeler ve kamuya hesap verme sorumluluğu, siber güvenlik topluluğunun güvenli olmayan uygulamaları daha erken tespit edip ele almasına olanak tanıyacaktır.

- Geleceğe Hazır UEFI Güvenliği:

- UEFI’nin benimsenmesi arttıkça güvenlik topluluğu, kötüye kullanım risklerini en aza indirmek için gelişen standartlara, daha iyi yama yönetimine ve koordineli yanıt mekanizmalarına odaklanmalıdır.

Keşfi CVE-2024-7344 UEFI Güvenli Önyükleme’yi aşılmaz bir engel olarak değil, dikkatli gözetim gerektiren bir bileşen olarak ele almanın öneminin altını çiziyor. Satıcının hızlı müdahalesi acil riski azaltsa da bu durum, temel güvenlik özellikleri için şeffaf olmayan doğrulama süreçlerine güvenme konusunda uyarıcı bir hikaye görevi görüyor.

Siber güvenlik topluluğu, satıcı sorumluluğu, gelişmiş Güvenli Önyükleme yapılandırmaları ve şeffaf UEFI sertifika yönetimi aracılığıyla bu zorlukları bütünsel olarak ele alarak gelecekte benzer tehditlere karşı savunmasını güçlendirebilir.

Bilgi güvenliği uzmanı, şu anda risk altyapısı uzmanı ve araştırmacısı olarak çalışmaktadır.

Risk ve kontrol süreci, güvenlik denetimi desteği, iş sürekliliği tasarımı ve desteği, çalışma grubu yönetimi ve bilgi güvenliği standartları konularında 15 yıllık deneyim.