Google Cloud geçen hafta, Cobalt Strike aracının vahşi ortamda saldırıya uğramış 34 farklı yayın sürümünü belirlediğini açıkladı ve bunların en eskisi Kasım 2012’de piyasaya sürüldü.

Google Cloud Threat Intelligence (GCTI) ekibinin bulgularına göre, 1.44’ten 4.7’ye yayılan sürümler, toplamda 275 benzersiz JAR dosyası içeriyor. Cobalt Strike’ın en son sürümü 4.7.2 sürümüdür.

Fortra (kızlık soyadı HelpSystems) tarafından geliştirilen Cobalt Strike, kırmızı ekipler tarafından saldırı senaryolarını simüle etmek ve siber savunmalarının dayanıklılığını test etmek için kullanılan popüler bir rakip çerçevedir.

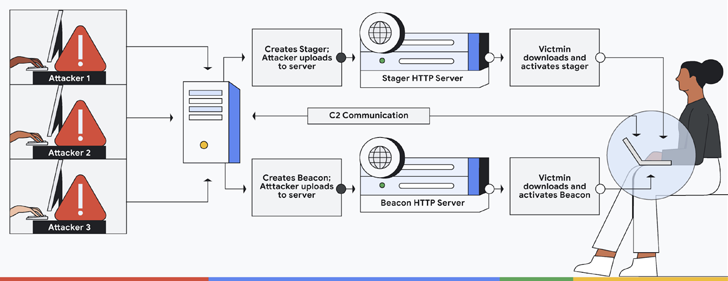

Bu, virüs bulaşmış cihazlara uzaktan kumanda etmek için komuta ve kontrol (C2) merkezi görevi gören bir Ekip Sunucusu ve C2’ye rapor veren tam özellikli bir implant olan Beacon adlı bir sonraki aşama yükünü teslim etmek için tasarlanmış bir hazırlayıcıdan oluşur. sunucu.

Geniş kapsamlı özellikleri göz önüne alındığında, yazılımın yetkisiz sürümleri, istismar sonrası faaliyetlerini ilerletmek için birçok tehdit aktörü tarafından giderek artan bir şekilde silah haline getirilmektedir.

Greg, “Cobalt Strike’ın amacı gerçek bir siber tehdide öykünmek olsa da, kötü niyetli aktörler onun yeteneklerine kilitlendiler ve ikinci aşama saldırı yüklerinin bir parçası olarak kurbanlarının ağlarında yanal hareket için sağlam bir araç olarak kullandılar.” Google’ın Chronicle yan kuruluşunda tersine mühendis olan Sinclair, söyledi.

Bu kötüye kullanımın üstesinden gelmek için GCTI, kötü niyetli bilgisayar korsanlığı grupları tarafından kullanılan yazılımın farklı varyantlarını işaretlemek için bir dizi açık kaynak YARA Kuralı yayınladı.

Sinclair, “Fikrin, “kötü sürümleri çıkarırken meşru olanları el değmeden bırakmak” olduğunu belirterek, “amacımız, aracı meşru kırmızı takımların alanına geri taşımak ve kötü adamların kötüye kullanmasını zorlaştırmaktır” dedi.