Google, Pwn2Own Vancouver 2024 bilgisayar korsanlığı yarışması sırasında istismar edilen iki sıfır gün de dahil olmak üzere Salı günü Chrome web tarayıcısındaki yedi güvenlik açığını düzeltti.

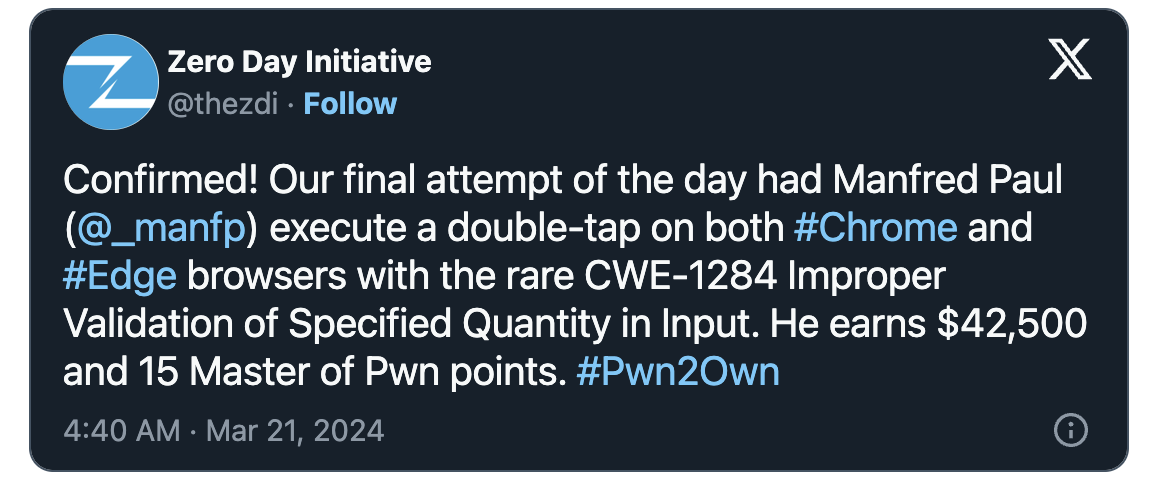

Bunlardan ilki (CVE-2024-2887 olarak izlenen), WebAssembly (Wasm) açık standardında yüksek önem derecesine sahip bir karışıklık zayıflığıdır. Manfred Paul, bu güvenlik açığını Pwn2Own'un ilk gününde, hazırlanmış bir HTML sayfası kullanarak ve hem Chrome'u hem de Edge'i hedef alarak çift dokunuşla uzaktan kod yürütme (RCE) istismarının bir parçası olarak gösterdi.

İkinci sıfır gün, CVE-2024-2886 olarak izleniyor ve CanSecWest Pwn2Own yarışmasının ikinci gününde KAIST Hacking Lab'dan Seunghyun Lee tarafından kullanıldı.

Web uygulamaları tarafından ses ve video içeriğini kodlamak ve kodunu çözmek için kullanılan WebCodecs API'sindeki serbest kullanımdan sonra kullanım (UAF) zayıflığı olarak tanımlanan bu zayıflık, uzaktaki saldırganların hazırlanmış HTML sayfaları aracılığıyla rastgele okuma/yazma işlemleri gerçekleştirmesine olanak tanır.

Lee ayrıca, hem Google Chrome'u hem de Microsoft Edge'i hedef alan tek bir açıktan yararlanarak uzaktan kod yürütme elde etmek için CVE-2024-2886'yı kullandı.

Google, önümüzdeki günlerde dünya çapında kullanıma sunulacak olan Google Chrome kararlı kanalındaki Windows ve Mac için 123.0.6312.86/.87 ve Linux kullanıcıları için 123.0.6312.86 sürümündeki iki sıfır günü düzeltti.

Mozilla ayrıca hataların gösterildiği gün, Pwn2Own Vancouver 2024'te Manfred Paul tarafından kullanılan iki Firefox sıfır gününü de düzeltti.

Mozille'in bu güvenlik açıklarını düzeltmesi yalnızca bir gün ve Google'ın beş gününü almış olsa da, Trend Micro'nun Sıfır Gün Girişimi hata ayrıntılarını kamuya açıklayana kadar düzeltmeleri yayınlamak için 90 günleri olduğundan satıcılar genellikle Pwn2Own'da tanıtılan güvenlik kusurları için yamaları yayınlamak için zaman ayırırlar.

Ocak ayında Google ayrıca Chrome'da, saldırganların hassas bilgilere erişmesine veya Chrome V8 JavaScript motorundaki sınır dışı bellek erişimi zayıflığı nedeniyle yama uygulanmamış tarayıcıların çökmesine olanak tanıyan, aktif olarak yararlanılan bir sıfır gün (CVE-2024-0519) yamasını da yamaladı.

Pwn2Own 2024 Vancouver yarışması 22 Mart'ta sona erdi ve güvenlik araştırmacıları iki gün boyunca 29 sıfır gün istismarını ve istismar zincirlerini göstererek 1.132.500 dolar kazandı.

Manfred Paul, Apple Safari, Google Chrome ve Microsoft Edge web tarayıcılarını devre dışı bıraktıktan sonra bu yılın kazananı olarak 202.500 $ nakit ödül kazandı.