Kötü amaçlı bir kampanya, kullanıcıların cihazlarını bankacılık amaçlı kötü amaçlı yazılımlarla tehlikeye atmak için Google Play Store’daki görünüşte zararsız Android dropper uygulamalarından yararlandı.

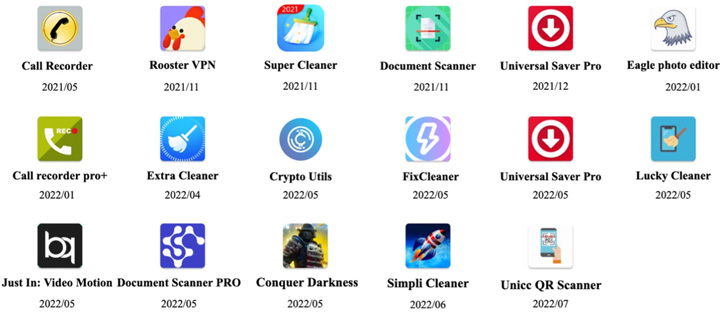

Toplu olarak adlandırılan bu 17 damlalıklı uygulama DawDropper Trend Micro tarafından, diğerleri arasında belge tarayıcılar, QR kod okuyucular, VPN hizmetleri ve çağrı kaydediciler gibi üretkenlik ve yardımcı uygulamalar olarak maskelenir. Söz konusu tüm bu uygulamalar, uygulama pazarından kaldırıldı.

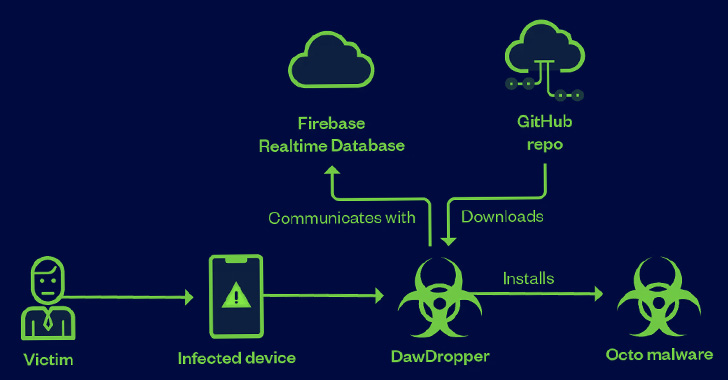

Araştırmacılar, “DawDropper, algılamadan kaçınmak ve dinamik olarak bir yük indirme adresi elde etmek için üçüncü taraf bir bulut hizmeti olan Firebase Realtime Database’i kullanıyor” dedi. “Ayrıca GitHub’da kötü amaçlı yükleri barındırıyor.”

Dropper’lar, Google’ın Play Store güvenlik kontrollerini gizlice geçmek için tasarlanmış uygulamalardır ve ardından bir cihaza, bu durumda Octo (Coper), Hydra, Ermac ve TeaBot’a daha güçlü ve müdahaleci kötü amaçlı yazılımları indirmek için kullanılırlar.

Saldırı zincirleri, kötü amaçlı APK dosyasını indirmek için gerekli GitHub URL’sini almak için bir Firebase Gerçek Zamanlı Veritabanı ile bağlantı kuran DawDropper kötü amaçlı yazılımını içeriyordu.

Daha önce uygulama mağazasında bulunan kötü amaçlı uygulamaların listesi aşağıdadır –

- Çağrı Kaydedici APK (com.caduta.aisevsk)

- Horoz VPN (com.vpntool.androidweb)

- Süper Temizleyici- hiper ve akıllı (com.j2ca.callrecorder)

- Belge Tarayıcı – PDF Oluşturucu (com.codeword.docscann)

- Universal Saver Pro (com.virtualapps.universalsaver)

- Kartal fotoğraf editörü (com.techmediapro.photoediting)

- Çağrı kaydedici pro+ (com.chestudio.callrecorder)

- Ekstra Temizleyici (com.casualplay.leadbro)

- Kripto Araçları (com.utilsmycrypto.mainer)

- FixCleaner (com.cleaner.fixgate)

- Just In: Video Motion (com.olivia.openpuremind)

- com.myunique.sequencestore

- com.flowmysequto.yamer

- com.gas.universalsaver

- Şanslı Temizleyici (com.luckyg.cleaner)

- Simpli Temizleyici (com.scando.qukscanner)

- Unicc QR Tarayıcı (com.qrdscannerratedx)

Damlalıklar arasında, daha önce Zscaler tarafından bu ayın başlarında Exobot mobil kötü amaçlı yazılımının bir çeşidi olan Coper bankacılık truva atını dağıttığı olarak işaretlenen “Unicc QR Tarayıcı” adlı bir uygulama yer alıyor.

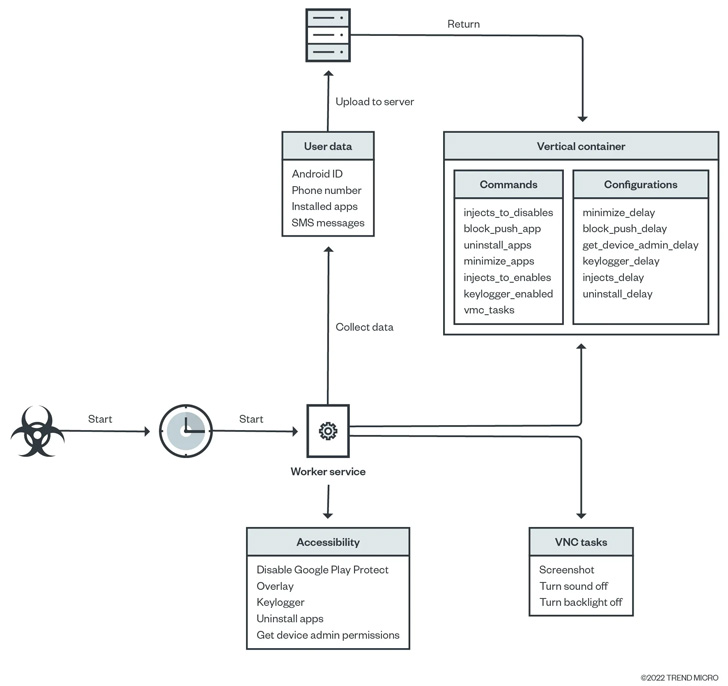

Octo’nun ayrıca Google Play Protect’i devre dışı bırakması ve banka kimlik bilgileri, e-posta adresleri ve şifreler gibi hassas bilgiler ve PIN’ler gibi hassas bilgiler de dahil olmak üzere kurban bir cihazın ekranını kaydetmek için sanal ağ bilgi işlem (VNC) kullandığı ve bunların tümü daha sonra uzak bir sunucuya aktarıldığı bilinmektedir. .

Bankacılık düşürücüler, yılın başından beri, sabit kodlanmış yük indirme adreslerinden uzaklaşarak, kötü amaçlı yazılımı barındıran adresi gizlemek için bir aracı kullanmaya doğru evrildi.

Araştırmacılar, “Siber suçlular sürekli olarak tespitten kaçınmanın ve mümkün olduğunca çok sayıda cihaza bulaşmanın yollarını buluyorlar” dedi.

“Ayrıca, mobil kötü amaçlı yazılımları dağıtmanın yeni yollarına yönelik yüksek talep olduğu için, bazı kötü niyetli aktörler, dropper’larının diğer siber suçluların kötü amaçlı yazılımlarını Google Play Store’da yaymalarına yardımcı olabileceğini ve bunun sonucunda bir dropper-as-a-service (DaaS) modelinin ortaya çıktığını iddia ediyor. “