Google Play’de 224 kötü amaçlı uygulamanın günde 2,3 milyar reklam talebi oluşturmak için kullanıldıktan sonra “Slapads” olarak adlandırılan büyük bir Android reklam sahtekarlığı operasyonu bozuldu.

Reklam sahtekarlığı kampanyası, uygulamaların 38 milyondan fazla indirildiğini ve Google ve güvenlik araçlarından kötü niyetli davranışları gizlemek için gizleme ve steganografi kullanan insanın Satori tehdit istihbarat ekibi tarafından keşfedildi.

Kampanya dünya çapında, kullanıcılar 228 ülkeden uygulamaları yükledi ve Slapads trafiği her gün 2,3 milyar teklif talebini oluşturuyor. En yüksek reklam izlenimleri konsantrasyonu ABD’den (%30), ardından Hindistan (%10) ve Brezilya’dan (%7) ortaya çıktı.

İnsan, “Araştırmacılar bu operasyon ‘slopads’ olarak adlandırdılar, çünkü tehditle ilişkili uygulamalar, kütle üretilen kaplama, la ‘ai slop’ ve Tehdit Oyuncuları C2 sunucusunda barındırılan AI temalı uygulamalar ve hizmetlerin bir koleksiyonuna atıfta bulundu.”

Kaynak: İnsan Satori

Slopads reklam sahtekarlığı kampanyası

Reklam sahtekarlığı, Google’ın uygulama inceleme süreci ve güvenlik yazılımı tarafından algılanmaktan kaçınmak için birden fazla kaçış taktik seviyesi içeriyordu.

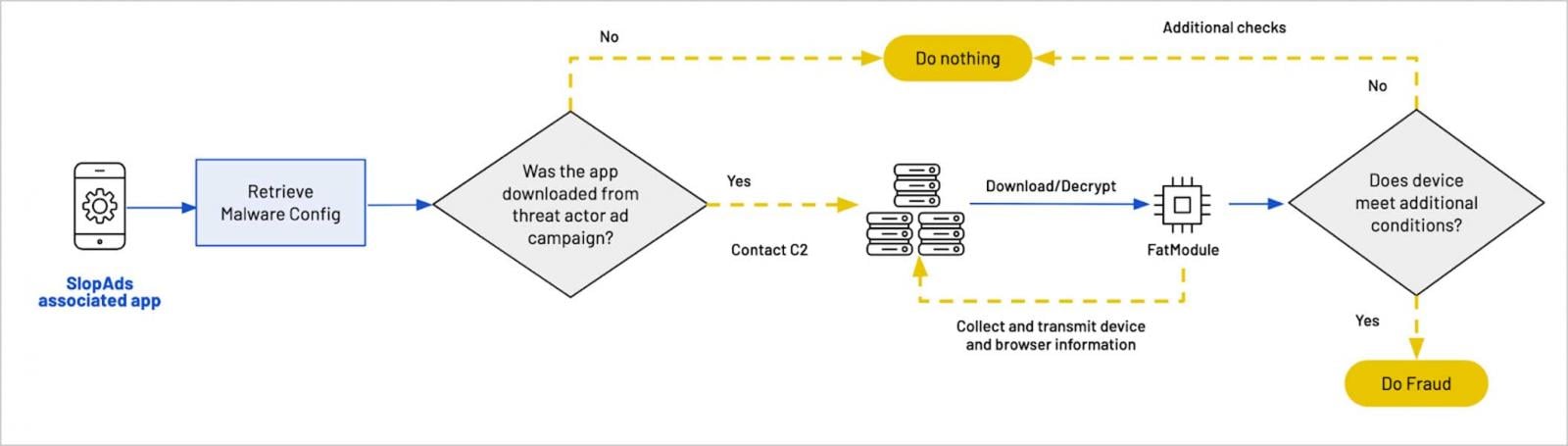

Bir kullanıcı, kampanyanın reklamlarından birinden gelmeden, bir Slalad uygulamasını Play Store’dan organik olarak yüklediyse, reklamı yapılan işlevselliği normal olarak yerine getirerek normal bir uygulama olarak hareket eder.

Kaynak: İnsan Satori

Ancak, uygulamanın tehdit oyuncusu reklam kampanyalarından biri aracılığıyla gelen kullanıcı tıklaması tarafından yüklendiği belirlenirse, yazılım, reklam sahtekarlığı kötü amaçlı yazılım modülü, cashout sunucuları ve bir javascript yükü için URL’ler içeren şifreli bir yapılandırma dosyası indirmek için Firebase Remote Config’i kullandı.

Uygulama daha sonra bir araştırmacı veya güvenlik yazılımı tarafından analiz edilmek yerine meşru bir kullanıcının cihazına yüklenip yüklenmediğini belirler.

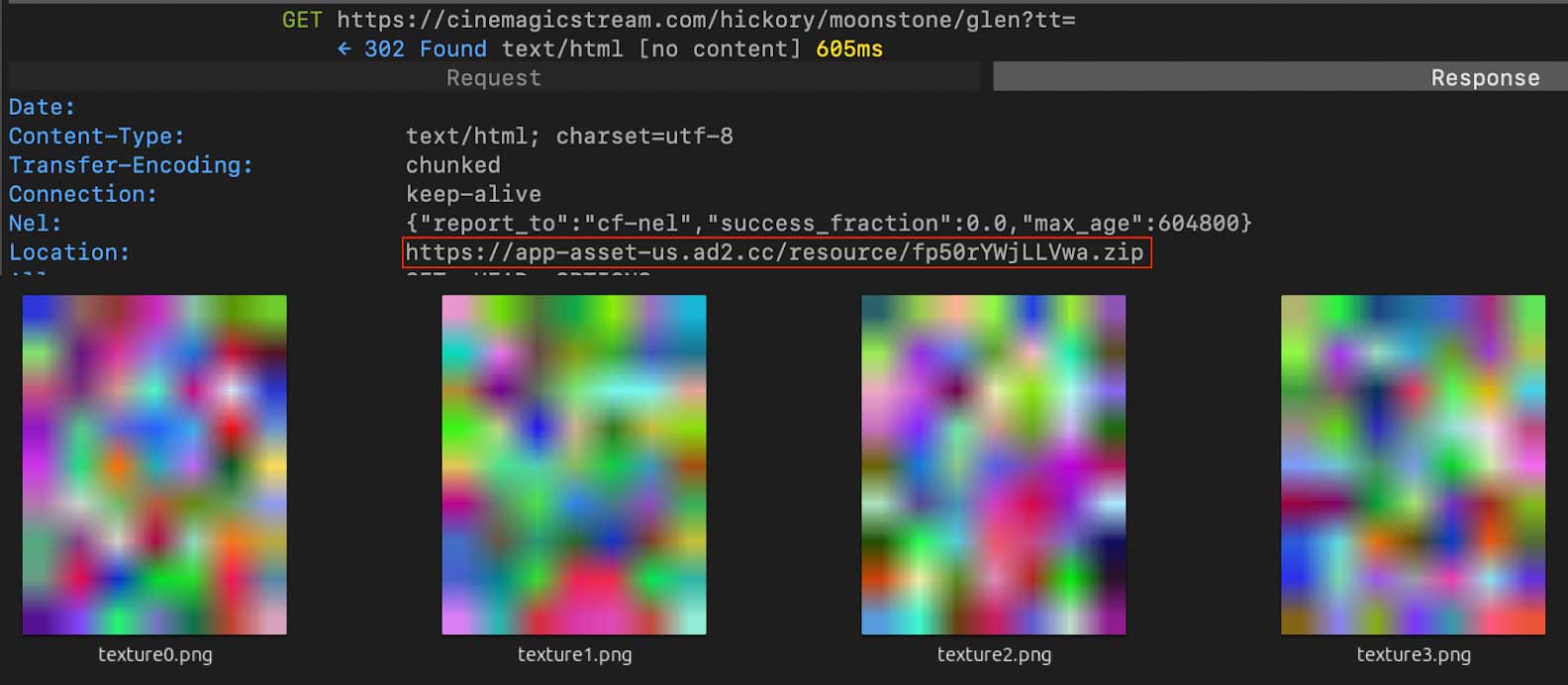

Uygulama bu kontrolleri geçerse, reklam sahtekarlığı kampanyasını güçlendirmek için kullanılan kötü amaçlı bir APK parçalarını gizlemek için steganografiyi kullanan dört PNG görüntüsü indirir.

Kaynak: İnsan Satori

İndirildikten sonra, görüntüler çözüldü ve reklam sahtekarını yürütmek için kullanılan tam “Fatmodule” kötü amaçlı yazılımını oluşturmak için cihazda yeniden birleştirildi.

Fatmodule etkinleştirildikten sonra, cihaz ve tarayıcı bilgilerini toplamak ve daha sonra saldırganlar tarafından kontrol edilen reklam sahtekarlığı (para yükü) alanlarına gidilecek gizli web görünümleri kullanır.

Bu alanlar, oyun ve yeni siteleri taklit etti, günde 2 milyardan fazla hileli reklam izlenimi ve tıklama oluşturmak için gizli webView ekranları aracılığıyla sürekli olarak reklamlar sundu ve böylece saldırganlar için gelir yarattı.

İnsan, kampanyanın altyapısının çok sayıda komut ve kontrol sunucusu ve 300’den fazla ilgili tanıtım alanı içerdiğini ve tehdit aktörlerinin ilk tanımlanmış 224 uygulamayı geçmeyi planladığını gösterdiğini söylüyor.

Google, o zamandan beri bilinen tüm Slalads uygulamalarını Play Store’dan kaldırdı ve Android’in Google Play Protect, kullanıcıları cihazlarda bulunanları kaldırmaları için uyarmak için güncellendi.

Bununla birlikte, insan reklam sahtekarlığı kampanyasının karmaşıklığının, tehdit aktörlerinin planlarını gelecekteki saldırılarda tekrar denemek için uyarlayacağını gösteriyor.

Ortamların% 46’sı şifreleri çatladı, geçen yıl neredeyse% 25’ten iki katına çıktı.

Önleme, algılama ve veri açığa çıkma eğilimleri hakkında daha fazla bulgua kapsamlı bir bakış için Picus Blue Report 2025’i şimdi alın.