Google’ın Tehdit İstihbaratı Grubu (GTIG), Vietnam’da bulunan, finansal motivasyona sahip tehdit aktörleri tarafından yürütülen karmaşık bir sosyal mühendislik kampanyasını ortaya çıkardı.

Nihai amaç, kurumsal reklam hesaplarını tehlikeye atmak ve yeniden satış veya doğrudan para kazanmak için değerli kimlik bilgilerini çalmaktır.

Tehdit kümesi özellikle dijital reklamcılık rollerinde uzak çalışanları hedef alıyor ve sözleşmeli veya yarı zamanlı pozisyonlarda aktif olarak iş arayan bireylere odaklanıyor.

UNC6229, bu çalışanların cihazlarının güvenliğini ihlal ederek veya kimlik bilgilerini çalarak, yüksek değerli kurumsal reklamlara ve sosyal medya hesaplarına yetkisiz erişim elde ediyor.

UNC6229 olarak adlandırılan kampanya, dijital reklamcılık ve pazarlama sektörlerini hedef alan kötü amaçlı yazılım ve kimlik avı kitleri dağıtmak için meşru istihdam platformlarında sahte kariyer fırsatları yayınlayarak iş arayanların güvenini istismar ediyor.

Tehdit aktörleri, bir kez ihlal edildiğinde bu hesaplar aracılığıyla reklam satarak veya mülkiyeti diğer kötü niyetli aktörlere devrederek bu hesaplardan para kazanıyor.

Google, bulgularını güvenlik topluluğuyla paylaşmayı taahhüt etti ve kullanıcıları büyük tarayıcılarda korumak için tespit edilen kötü amaçlı altyapıyı Güvenli Tarama engellenenler listesine ekledi.

İşe Alma Sürecinde Güvenden Faydalanmak

Kampanyanın etkinliği, meşru iş başvurularının doğasında olan güvenin istismar edilmesinde yatmaktadır. UNC6229, popüler istihdam platformlarında, dijital medya ajansları ve işe alım uzmanları kılığına girerek ikna edici sahte şirket profilleri oluşturuyor.

Hiçbir şeyden şüphelenmeyen iş arayanlar bu uydurma pozisyonlara başvurduklarında farkında olmadan kişisel bilgileri, iletişim bilgilerini ve özgeçmişlerini sağlayarak saldırganlarla temasa geçiyorlar. Mağdurun başlattığı bu eylem, tehdit aktörlerinin sonraki etkileşimlerde yararlanacağı bir güven temeli oluşturur.

Saldırgan, kurbanların kişisel bilgilerini gelecekteki hedefleme için saklıyor veya aktif iş arayanların seçilmiş listelerini benzer kampanyalar için diğer tehdit aktörlerine satıyor. UNC6229, özel olarak oluşturulmuş sahte iş web sitelerinin yanı sıra meşru iş platformlarını da kullanarak, kampanyasının erişimini ve güvenilirliğini önemli ölçüde artırıyor.

GTIG tarafından analiz edilen ekran görüntüleri, LinkedIn’de paylaşım yapan ve staffvirtual gibi kendi sahte iş sitelerini kuran aktörleri ortaya koyuyor[.]Hedefleme yeteneklerini belirli sektörler ve coğrafi bölgeler genelinde genişletmek için web sitesi.

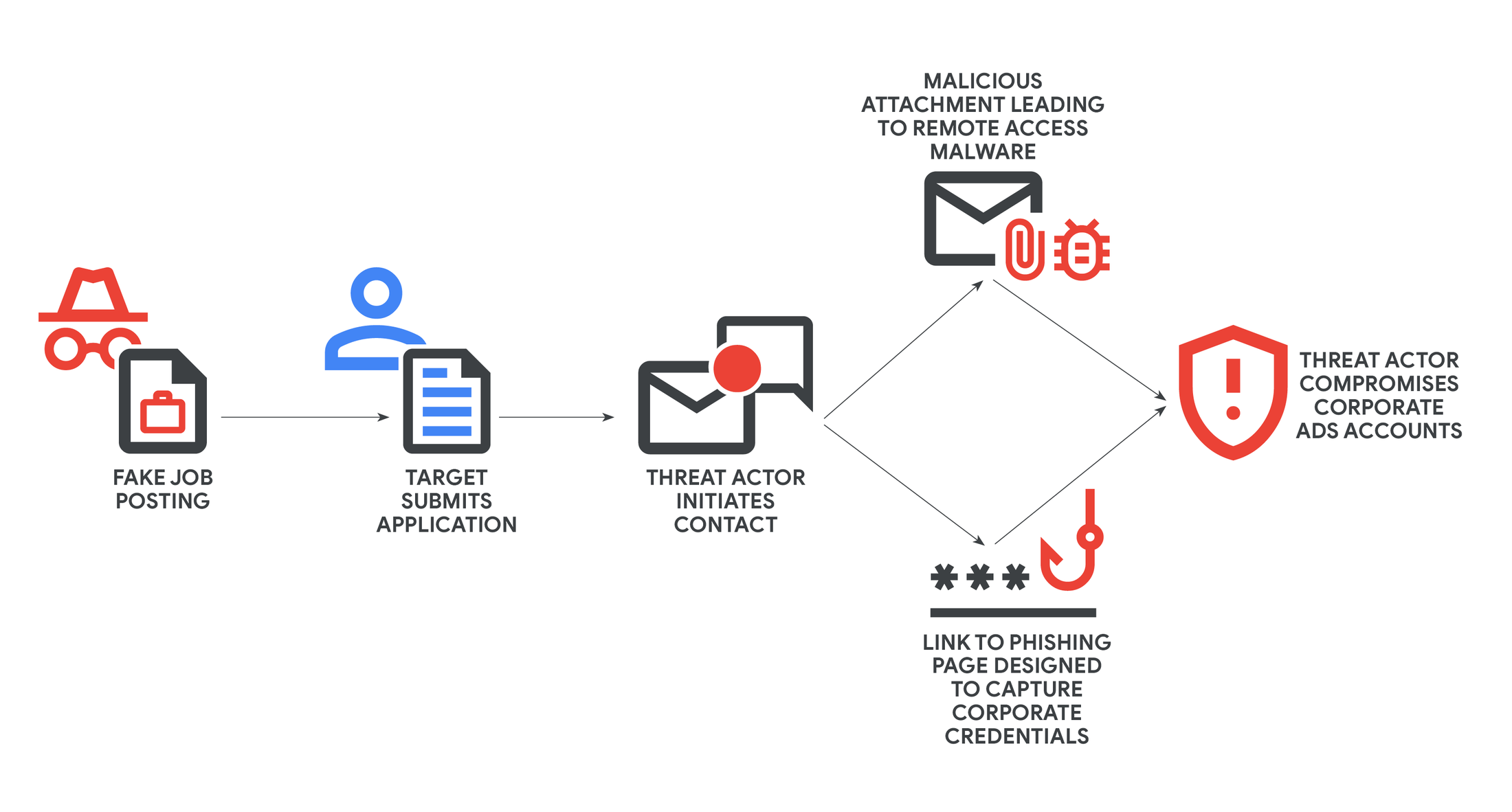

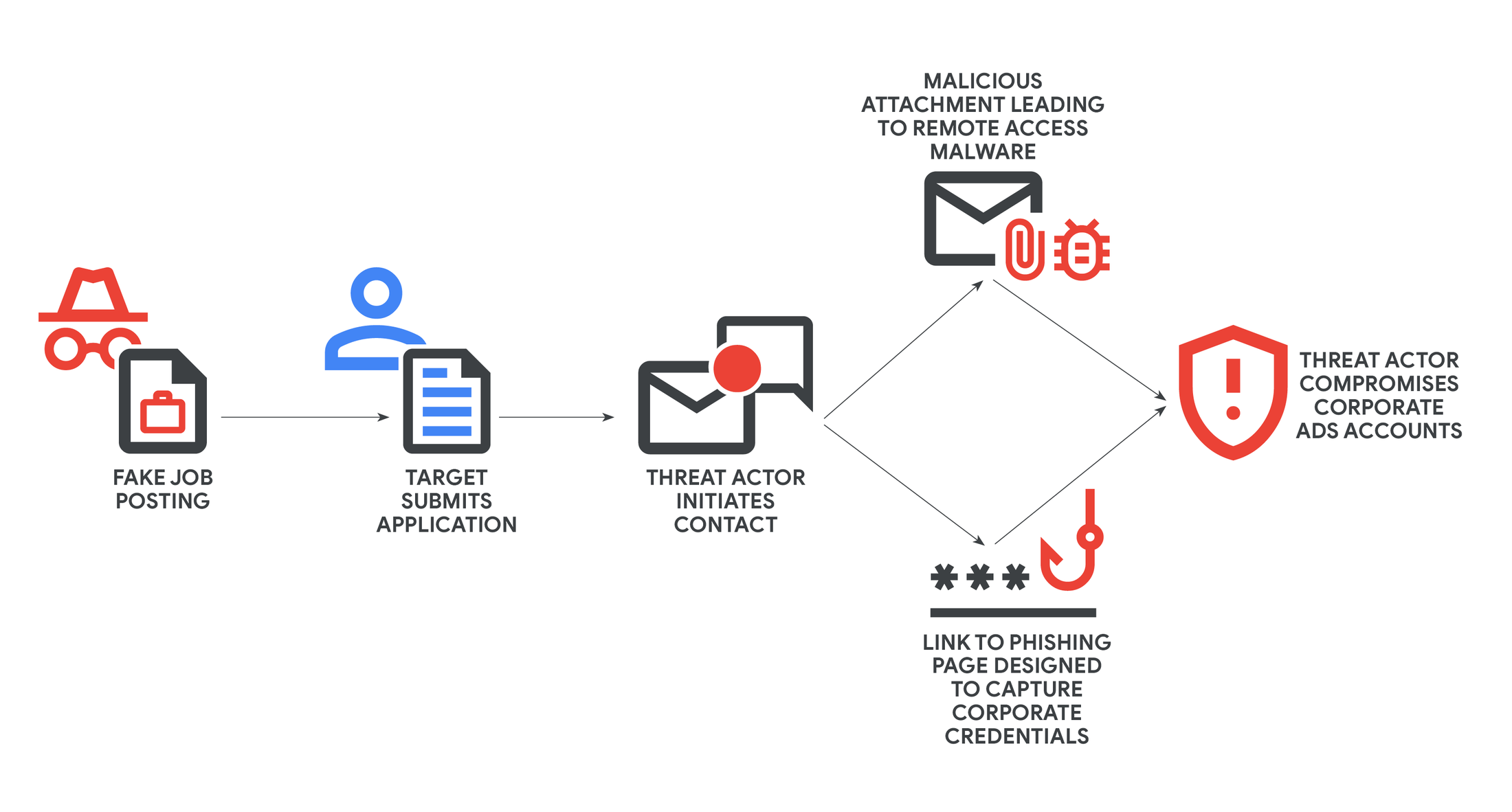

Çok Aşamalı Saldırı Zinciri

Bir mağdurun başvurusu üzerine UNC6229, e-posta veya doğrudan mesajlaşma platformları aracılığıyla kişiselleştirilmiş iletişim başlatır. İlk yardım kasıtlı olarak zararsızdı, belirli bir iş başvurusuna atıfta bulunuyor ve şüphe uyandırmadan yakınlık kurmak için mağdurlara isimleriyle hitap ediyordu.

GTIG, tehdit aktörlerinin toplu e-posta göndermek ve kampanyaları yönetmek için Salesforce, Google Groups ve Google AppSheet gibi CRM platformları da dahil olmak üzere meşru iş araçlarını kötüye kullandığını keşfetti.

Bu güvenilir hizmetlerden yararlanan kötü amaçlı e-postalar, güvenlik filtrelerini daha etkili bir şekilde atlar ve hedeflere meşru görünür.

Tehdit aktörleri, yakınlık kurduktan sonra yük dağıtımına geçiyor. Bazı kampanyalarda mağdurlar, beceri değerlendirmeleri, başvuru formları veya ön işe alım görevleri olarak gizlenen şifre korumalı ZIP dosyaları alıyor.

Bu arşivler, saldırganlara kurbanların cihazları üzerinde tam kontrol sağlayan, hesapların ele geçirilmesine ve kimlik bilgileri hırsızlığına olanak tanıyan uzaktan erişim truva atları (RAT’ler) içerir.

Diğer varyantlarda ise kurbanlar, kendilerini kurumsal kimlik bilgilerini toplamak için tasarlanmış son derece ikna edici kimlik avı sayfalarına yönlendiren karmaşık bağlantılar alıyor.

UNC6229 ile ilişkili kimlik avı kitlerinin analizi, Okta ve Microsoft gibi sağlayıcıların kurumsal e-posta hesaplarını ve çok faktörlü kimlik doğrulama planlarını hedeflemek için özel olarak yapılandırılmış gelişmiş kimlik bilgisi çalma altyapısını ortaya koyuyor.

Büyük Ölçekte Gelişmiş Sosyal Mühendislik

“Sahte kariyer” tuzağı güçlü bir tehdit oluşturuyor çünkü temel insan davranışlarından ve mesleki zorunluluklardan yararlanıyor.

Geleneksel kimlik avı kampanyalarından farklı olarak mağdurlar, potansiyel işverenlerle meşru iş bağlantıları başlattıklarına inanıyor ve bu da onları manipülasyona karşı çok daha duyarlı hale getiriyor.

Sabır, kişiselleştirme ve meşru ticari platformların kötüye kullanılmasının birleşimi, tehdit kümesinin operasyonel olgunluğunu ve kaynak kullanılabilirliğini gösterir.

GTIG, UNC6229’un, özel forumlarda araçları, teknikleri ve altyapıyı paylaşan, mali açıdan motive olmuş bireylerden oluşan işbirliğine dayalı bir küme olarak çalıştığını yüksek bir güvenle değerlendirmektedir.

Grubun dijital reklamcılık çalışanlarıyla elde ettiği başarı, çalışanların değerli kurumsal varlıklara erişebildiği diğer sektörlere de genişlemeyi akla getiriyor.

Tehdit aktörleri sosyal mühendislik taktiklerini geliştirmeye ve meşru SaaS ve CRM platformlarından yararlanmaya devam ettikçe, kuruluşların bu gelişen tehditlere karşı savunma sağlamak için çalışan farkındalığı eğitimlerini geliştirmesi ve güçlü hesap güvenliği önlemleri uygulaması gerekiyor.

Anında Güncellemeler Almak ve GBH’yi Google’da Tercih Edilen Kaynak Olarak Ayarlamak için bizi Google Haberler, LinkedIn ve X’te takip edin.