Google Perşembe günü, yeni bir açık kaynak girişimine katkıda bulunanlar aradığını duyurdu. Artifakt Kompozisyonunu Anlama GrafiğiGUAC olarak da bilinen, yazılım tedarik zincirini güçlendirmeye yönelik devam eden çabalarının bir parçası olarak.

Google’dan Brandon Lum, Mihai Maruseac ve Isaac Hepworth, The Hacker News ile paylaşılan bir yayında, “GUAC, ekosistem genelinde yazılım oluşturma, güvenlik ve bağımlılık meta verileri oluşturmak için gelişen çabaların yarattığı bir ihtiyaca hitap ediyor” dedi.

“GUAC, yalnızca kurumsal ölçekte güvenlik ve BT finansmanı olanlar için değil, her kuruluş için ücretsiz erişilebilir ve yararlı hale getirerek bu güvenlik bilgilerinin kullanılabilirliğini demokratikleştirmeyi amaçlıyor.”

Yazılım tedarik zinciri, tehdit aktörleri için kazançlı bir saldırı vektörü haline geldi; burada SolarWinds ve Log4Shell örneğinde görüldüğü gibi, tek bir zayıflıktan faydalanmak, tedarik zincirinde gezinmek ve hassas verileri çalmak, kötü amaçlı yazılımları yerleştirmek için yeterince uzun bir yol açar. ve alt müşterilere ait sistemlerin kontrolünü elinize alın.

Google, geçen yıl, yazılım paketlerinin bütünlüğünü sağlamayı ve yetkisiz değişiklikleri önlemeyi amaçlayan SLSA (Tedarik Zinciri Düzeyleri for Software Artifacts’in kısaltması) adlı bir çerçeve yayınladı.

Ayrıca, üçüncü taraf bağımlılıklarının bir projeye getirebileceği riski tanımlayan, geliştiricilerin savunmasız kodu kabul etme veya diğer alternatifleri değerlendirme konusunda bilinçli kararlar vermelerine olanak tanıyan güncellenmiş bir Güvenlik Puan Kartları sürümünü de kullanıma sundu.

Geçtiğimiz Ağustos ayında Google, Angular, Bazel, Golang, Protocol Buffers ve Fuchsia gibi bir dizi projeyi kapsayan güvenlik açıklarını belirlemek için bir hata ödül programı başlattı.

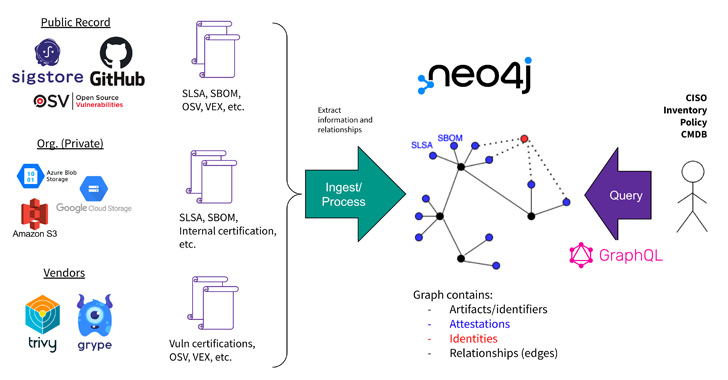

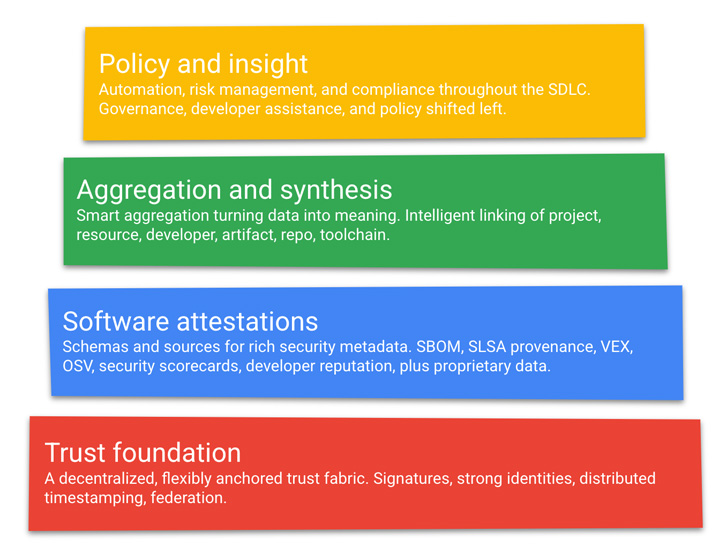

GUAC, şirketin tedarik zincirinin sağlığını güçlendirmeye yönelik en son çabasıdır. Bunu, kamu ve özel kaynakların bir karışımından elde edilen yazılım güvenliği meta verilerini bir araya getirerek tedarik zinciri riskleriyle ilgili soruları yanıtlayabilen bir “bilgi grafiği” haline getirerek başarır.

Bu mimariyi destekleyen veriler, güvenlik açıkları, projeler, kaynaklar, geliştiriciler, yapılar ve depolar arasında anlamlı ilişkiler türetmek için Sigstore, GitHub, Açık Kaynak Güvenlik Açıkları (OSV), Grype ve Trivy’den türetilir.

Google, “Bu grafiği sorgulamak, denetim, politika, risk yönetimi ve hatta geliştirici yardımı gibi daha üst düzey organizasyonel sonuçlara yol açabilir” dedi.

Başka bir deyişle, fikir, bir proje ile geliştiricisi, bir güvenlik açığı ile karşılık gelen yazılım sürümü ve ait olduğu yapı ve kaynak deposu arasındaki farklı noktaları birbirine bağlamaktır.

Bu nedenle amaç, kuruluşların yalnızca belirli bir güvenlik açığından etkilenip etkilenmediklerini belirlemelerini sağlamak değil, aynı zamanda tedarik zincirinin tehlikeye girmesi durumunda patlama yarıçapını da tahmin etmektir.

Bununla birlikte, Google, sistemin, veri belgelerinin kriptografik doğrulaması yoluyla hafifletmeyi umduğu eserler ve bunların meta verileri hakkında sahte bilgiler alması için kandırıldığı senaryolar da dahil olmak üzere, GUAC’ı baltalayabilecek potansiyel tehditlerin farkında görünüyor.

“[GUAC] kamu tedarik zinciri ve güvenlik belgeleri için bir monitör olmanın yanı sıra kuruluşların kullandıkları eserler hakkında bilgi sorgulamak için iç kullanımları için kullanım durumunu karşılamayı amaçlıyor.” internet devi.