Google dolandırıcıların yüzlerce güvenilir markanın kimliğine bürünmesine, kısa mesaj tuzaklarını patlatmasına ve kimlik avı yapılan ödeme kartı verilerini Apple ve Google’ın mobil cüzdanlarına dönüştürmesine yardımcı olan Çin merkezli popüler bir mobil kimlik avı hizmetini sattığı iddia edilen iki düzineden fazla isimsiz kişiye dava açıyor.

12 Kasım’da New York’un Güney Bölgesi’nde açılan bir davada Google, Deniz feneriacemilerin bile mobil kullanıcılardan ödeme kartı verilerini çalmasını kolaylaştıran gelişmiş bir kimlik avı kiti. Google, Lighthouse’un 120 ülkede bir milyondan fazla kurbana zarar verdiğini söyledi.

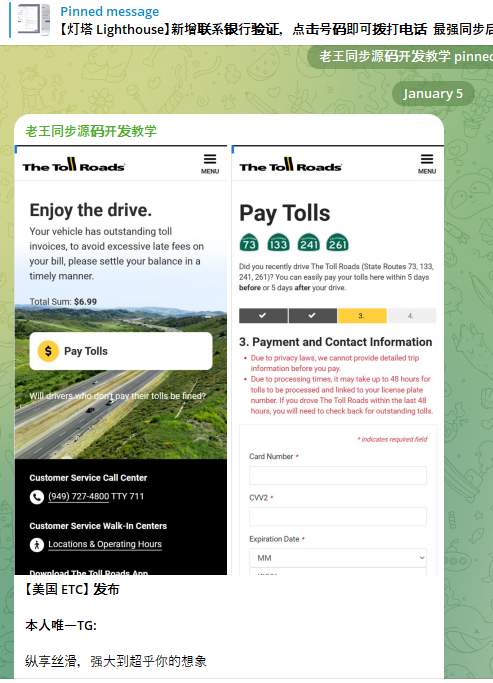

Çin kimlik avı kiti Lighthouse’un bir bileşeni, Orange County, Kaliforniya’daki çeşitli eyalet rotalarını ifade eden The Toll Roads müşterilerini hedeflemek için tasarlandı.

Lighthouse, “olarak bilinen hizmet olarak kimlik avı” operasyonlarından biridir.Gülen Üçlü“ve kolektif olarak, ödenmemiş bir teslimat ücretini tahsil etmek için ABD Posta Hizmetini taklit eden veya yerel bir ücretli yol operatörü gibi davranarak ödenmemiş bir geçiş ücreti uyarısı yapan milyonlarca kısa mesaj göndermekten sorumludurlar. Daha yakın zamanlarda Lighthouse, e-ticaret web sitelerini, finans kurumlarını ve komisyoncu firmaları yanıltmak için kullanıldı.

Kullanılan kısa mesaj tuzağı veya kullanılan marka ne olursa olsun, temel dolandırıcılık aynı kalır: Ziyaretçi ödeme bilgilerini girdikten sonra, kimlik avı sitesi otomatik olarak kartı Apple veya Google’dan bir mobil cüzdan olarak kaydetmeye çalışacaktır. Kimlik avı sitesi daha sonra ziyaretçiye, işlemin tamamlanabilmesi için bankanın ödeme sayfasına girilmesi gereken tek seferlik bir kod göndererek işlemi doğrulayacağını bildirir.

Alıcı bu tek kullanımlık kodu sağlarsa dolandırıcılar, kurbanın kart verilerini kontrol ettikleri bir cihazdaki mobil cüzdana bağlayabilir. Araştırmacılar, dolandırıcıların genellikle her mobil cihaza birden fazla çalıntı cüzdan yüklediğini ve telefonları satmadan veya dolandırıcılık amacıyla kullanmadan önce bu kayıttan sonra 7-10 gün beklediklerini söylüyor.

Google, Lighthouse kimlik avı saldırılarının boyutunu “şaşırtıcı” olarak nitelendirdi. Mayıs 2025 tarihli bir rapor Sessiz İtme Smishing Triad tarafından kullanılan alan adlarının sık sık değiştirildiğini ve herhangi bir 8 günlük süre boyunca yaklaşık 25.000 kimlik avı alanının aktif olduğunu tespit etti.

Google’ın açtığı davada, Lighthouse tedarikçilerinin Google’ın logolarını sayısız kimlik avı web sitesine yerleştirerek şirketin ticari markalarını ihlal ettiği iddia ediliyor. Şikayette, Lighthouse’un 400’den fazla kuruluşun kimlik avı web siteleri için 600’den fazla şablon sunduğu ve bu şablonların en az dörtte birinde Google logolarının yer aldığı belirtiliyor.

Google ayrıca, Haraççılardan Etkilenen ve Yolsuzluk Yapan Kuruluşlar (RICO) Yasası kapsamında Lighthouse’u takip ediyor ve Lighthouse kimlik avı girişiminin, halkı hedef alan karmaşık suç planlarını tasarlamak ve uygulamak için birlikte çalışan birkaç bağlantılı tehdit aktörü grubunu kapsadığını söylüyor.

Google’a göre bu tehdit aktörü ekipleri şunları içeriyor:geliştirici grubu” kimlik avı yazılımını ve şablonlarını sağlayan; bir “veri komisyoncusu grubu” hedeflerin bir listesini sağlar; bir “spam grubu” sahte metin mesajlarını toplu olarak göndermek için gerekli araçları sağlayan; bir “hırsızlık grubu“, kimlik avı yapılan bilgilerden para kazanmaktan sorumlu ve bir”idari grupİşbirliğini kolaylaştırmak ve yeni üyeler kazanmak için tasarlanan Telegram destek kanallarını ve tartışma gruplarını yönetiyor.

Google’ın şikayetinde, “Kurumun farklı üyeleri Programlarda farklı roller üstlense de, hepsi Lighthouse yazılımına dayanan kimlik avı saldırıları gerçekleştirmek için işbirliği yapıyor” deniyor. “Kuruluşun Planlarından hiçbiri, Kuruluşun üyeleri arasında iş birliği ve iş birliği olmadan gelir elde edemez. Tüm tehdit aktörü grupları, Lighthouse kullanımı ve hem YouTube hem de Telegram kanallarında mevcut olan çevrimiçi topluluk da dahil olmak üzere, tarihsel ve güncel iş bağları yoluyla birbirine bağlıdır.”

Silent Push’un Mayıs raporunda, Smishing Triad’ın Lighthouse’da görev alan “dünya çapında 300’den fazla ön büro personeli” ile övündüğü gözlemlendi; bu personel esas olarak grubun dolandırıcılık ve para çekme planlarının çeşitli yönlerini desteklemek için kullanılıyor.

Bir SMS kimlik avı grubu tarafından paylaşılan bir resim, toplu kimlik avı mesajları göndermekten sorumlu cep telefonlarından oluşan bir paneli gösteriyor. Kimlik avı kurbanları tarafından paylaşılan tek seferlik kodların genellikle birkaç dakika içinde sona ermesi nedeniyle hızlı bir şekilde kullanılması gerektiğinden, bu paneller canlı bir operatör gerektirir.

Google, Lighthouse’un bilinen markaları taklit eden kısa mesajları ortadan kaldırmanın yanı sıra, müşterilerin Google Ads hesapları kullanılarak reklamı yapılan (ve çalıntı kredi kartlarıyla ödeme yapılan) sahte e-ticaret web sitelerini toplu olarak oluşturmasını kolaylaştırdığını iddia ediyor. Bu sahte satıcılar, ödeme sırasında ödeme kartı bilgilerini topluyor ve ardından müşteriden, finans kuruluşlarından gönderilen tek seferlik bir kodu beklemesini ve paylaşmasını istiyor.

Bir kez daha, bu tek seferlik kod banka tarafından gönderiliyor çünkü sahte e-ticaret sitesi kurbanın ödeme kartı verilerini bir mobil cüzdana kaydetmeye çalışıyor. Bir kurban, sahte e-ticaret mağazasından yeni satın aldığı ürünü büyük olasılıkla asla alamayacağını anladığında, dolandırıcılar, genellikle üst düzey elektronik mağazalarında veya kuyumcularda yüzlerce dolarlık dolandırıcılık suçlamalarına maruz kalmış demektir.

Ford Merrill Bir CSIS Security Group şirketi olan SecAlliance’ta güvenlik araştırmasında çalışıyor ve birkaç yıldır Çin’deki SMS kimlik avı gruplarını izliyor. Merrill, birçok Lighthouse müşterisinin artık Google ve Meta platformlarında reklamı yapılan sahte e-ticaret web siteleri oluşturmak için kimlik avı kitini kullandığını söyledi.

Merrill, “Bu mağazayı internette belirli bir ürünü arayarak veya başka bir şekilde arayarak buluyorsunuz ve iyi bir anlaşma yaptığınızı düşünüyorsunuz” dedi. “Fakat tabii ki ürünü asla alamıyorsunuz ve ödeme sırasında bu tek seferlik kodu kimlik avıyla ele geçirecekler.”

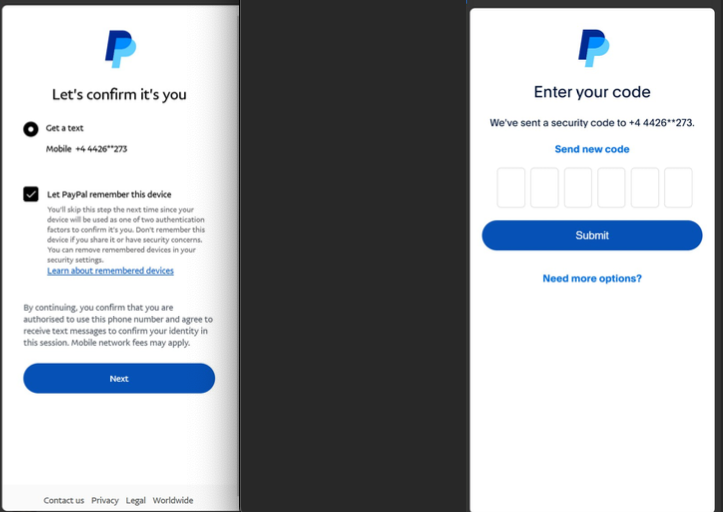

Merrill, kimlik avı şablonlarından bazılarının aşağıdaki hizmetler için ödeme düğmeleri içerdiğini söyledi: PayPalPayPal aracılığıyla ödeme yapmayı seçen mağdurlar, PayPal hesaplarının ele geçirildiğini de görebilirler.

Smishing Triad’dan sahte bir e-ticaret sitesi, mobil cihazda PayPal’ı taklit ediyor.

Merrill, “Sahte e-ticaret sitesinin temel avantajı, sahte mesaj göndermelerini gerektirmemesidir” dedi ve sahte satıcı sitelerinin geleneksel kimlik avı sitelerine göre daha kalıcı güce sahip olduğunu, çünkü dolandırıcılık nedeniyle işaretlenmelerinin çok daha uzun sürdüğünü belirtti.

Merrill, Google’ın yasal işlemlerinin Lighthouse operatörlerini geçici olarak aksatabileceğini ve ABD federal yetkililerinin gruba karşı suç duyurusunda bulunmasını kolaylaştırabileceğini söyledi. Ancak Çin mobil kimlik avı pazarının şu anda o kadar kazançlı olduğunu ve popüler bir kimlik avı hizmetinin gönüllü olarak ışıkları kapatacağını hayal etmenin zor olduğunu söyledi.

Merrill, Google’ın davasının, Lighthouse’a ve neredeyse tamamen Çin ağlarında faaliyet gösteren diğer hizmet olarak kimlik avı kuruluşlarına karşı gelecekteki yıkıcı eylemlere zemin hazırlamaya da yardımcı olabileceğini söyledi. Silent Push’a göre, bu kitlerle oluşturulan kimlik avı sitelerinin çoğunluğu iki Çinli barındırma şirketinde bulunuyor: Tencent (AS132203) ve Alibaba’nın (AS45102).

“Google, mahkemede Lighthouse adamlarına karşı bir varsayılan karar verdiğinde, teorik olarak bunu Alibaba ve Tencent’e gidip ‘Bu adamlar suçlu bulundu, işte onların alanları ve IP adresleri, bunları kapatmanızı istiyoruz, yoksa sizi davaya dahil ederiz’ diyebilirler.”

Merrill, Google’ın zaman içinde bu tür yasal baskıları tutarlı bir şekilde ortaya koyması durumunda, kimlik avı yapanların maliyetlerini artırmayı ve operasyonlarını daha sık kesintiye uğratmayı başarabileceklerini söyledi.

“Eğer tüm bu Çinli kimlik avı kiti geliştiricilerini ele alırsak, bu işin içinde on binlerce Çince konuşan insanın olduğuna inanmak zorundayım” dedi. “Deniz Feneri çalışanları muhtemelen Telegram kanallarını yakıp bir süreliğine ortadan kaybolacaklar. Buna başka bir ad verebilirler veya hizmetlerini tamamen yeniden geliştirebilirler. Ancak dükkanı kapatıp sonsuza kadar ayrılacaklarına bir an bile inanmıyorum.”