Güvenlik araştırmacısı Henry N. Caga, bir Google alt etki alanında, bilgisayar korsanlarının oturum ele geçirme, kimlik avı saldırıları, kötü amaçlı yazılım dağıtımı ve veri Hırsızlığı dahil olmak üzere çeşitli saldırılar gerçekleştirmesine olanak tanıyan önemli bir siteler arası komut dosyası çalıştırma (XSS) güvenlik açığı tespit etti.

Bu güvenlik açığı, kötü aktörlerin giriş noktasını açığa çıkardı ve sağlam siber güvenlik politikalarının önemini vurguladı.

Ücretsiz Web Semineri: Güvenlik Açığı ve 0 Günlük Tehditlerin Azaltılması

Güvenlik ekiplerinin 100'lerce güvenlik açığını önceliklendirmesi gerekmediğinden, hiç kimseye yardımcı olmayan Uyarı Yorgunluğu. :

- Günümüzün kırılganlık yorgunluğu sorunu

- CVSS'ye özgü güvenlik açığı ile risk tabanlı güvenlik açığı arasındaki fark

- Güvenlik açıklarının iş etkisine/riskine göre değerlendirilmesi

- Uyarı yorgunluğunu azaltmak ve güvenlik duruşunu önemli ölçüde geliştirmek için otomasyon

Riski doğru bir şekilde ölçmenize yardımcı olan AcuRisQ:

Yerinizi ayırtın

Keşif

Soruşturma sırasında, https://aihub.cloud.google.com ile ilişkili URL'nin savunmasız olabileceğinden şüpheleniyor, ardından 'q' parametresinden çeşitli verilerle yararlanmaya yönelik başarısız bir girişimde bulunuyor ve sonunda çift kodlu bir veri yükü oluşturuyor. XSS güvenlik açığını ortaya çıkardı.

Güvenlik açığının potansiyel ciddiyetinin farkına varan araştırmacı, Burpsuite'i kullanarak süreci titizlikle belgeledi ve Google'ın güvenlik ekibi için ayrıntılı bir rapor hazırladı. Ancak Google ekibi XSS pop-up'ını kopyalayamayınca ilk rapor bir çıkmaza girdi.

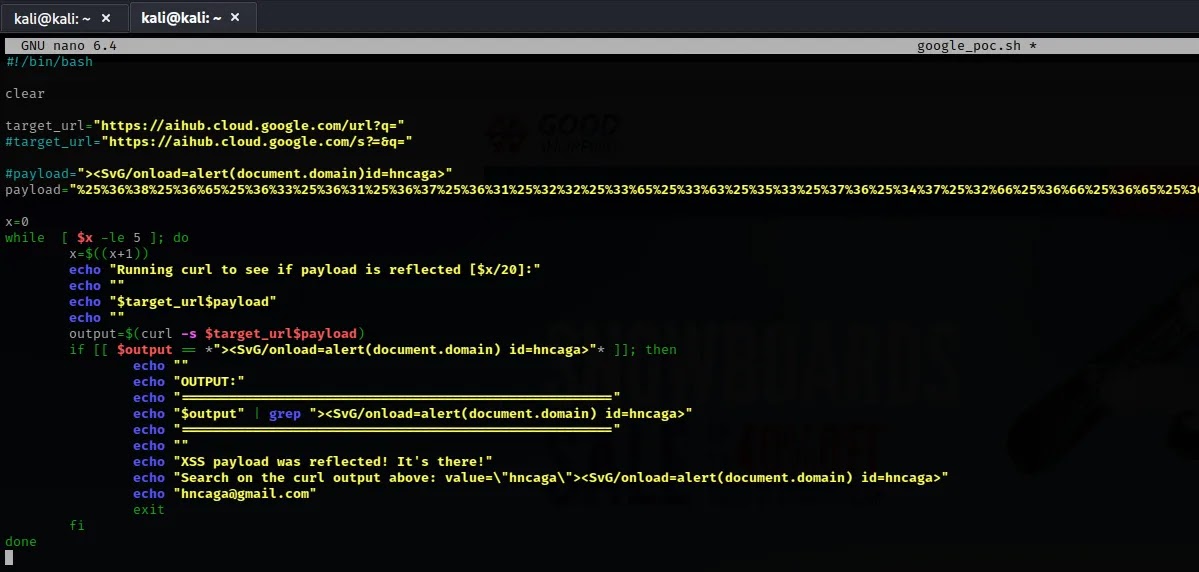

Araştırmacı kararlılıkla daha derinlere indi ve güvenlik açığına sahip URL'yi tekrar tekrar istemek için bir bash betiği oluşturdu; bu, güvenlik açığı tetikleyicisinin tutarsızlığını doğruladı.

Google'ın alt alan adlarını incelerken belirli bir URL şüphe uyandırdı:

https://aihub.cloud.google.com/url?q=https://cidadesmineradoras.com.br İçgüdü potansiyel bir kusur olduğunu öne sürerek soruşturma başlattı.

Araştırmacı, tercih edilen bir XSS verisine odaklanarak 'q' parametresi üzerinde çeşitli veri yüklerini test etmeye başladı:

">Verinin olası filtreleri atlayacak şekilde kodlanmasına rağmen ilk girişimler etkisizdi.

Kalıcılık, yükün çift kodlanmasına yol açtı; bu teknik şaşırtıcı bir şekilde XSS güvenlik açığını tetikledi.

Başarı anı Burpsuite tarafından kaydedilen bir videoyla kaydedildi.

Daha ayrıntılı araştırmalar, XSS güvenlik açığının tek bir URL'ye özgü olmadığını, 'q' parametresi eklendiğinde aihub.cloud.google.com alanındaki tüm URL'leri etkilediğini ortaya çıkardı.

Raporlama ve Çözüm

Sorumlu açıklama protokollerine bağlı kalan araştırmacı, genişletilmiş bulguları derhal Google'ın güvenlik ekibine bildirdi.

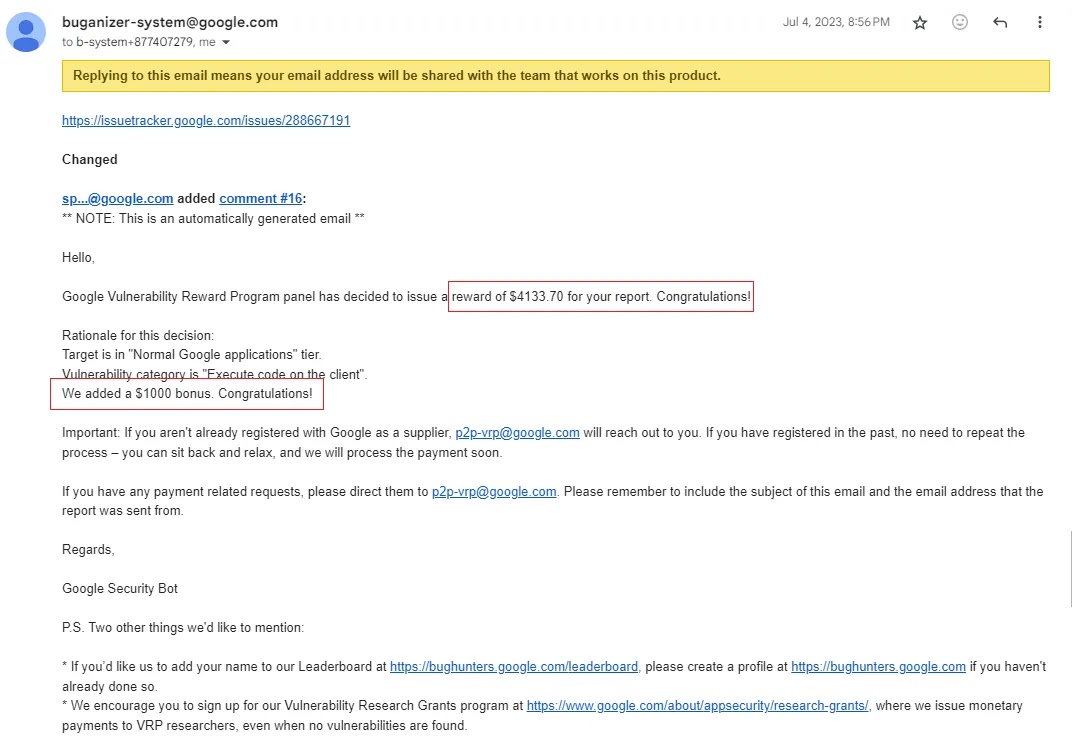

Ekip, sorunun öncelik ve ciddiyet düzeylerini yükselterek ve “Güzel Yakalama!” için takdirini ifade ederek hızlı bir şekilde yanıt verdi. Araştırmacı, kapsamlı raporu ve kavram kanıtı senaryoları için 1.000 ABD Doları tutarındaki ikramiye de dahil olmak üzere 4.133,70 ABD Doları ile ödüllendirildi.

Darbe

XSS güvenlik açığı aşağıdakiler de dahil olmak üzere önemli riskler oluşturdu:

- Oturum çalma: Saldırganlar, kullanıcı oturumlarını ele geçirmek için bu güvenlik açığından yararlanmış olabilir.

- Kimlik Avı Saldırıları: Bu kusur, kullanıcıları kandırmak amacıyla kimlik avı sayfalarının oluşturulmasını kolaylaştırmış olabilir.

- Kötü Amaçlı Yazılım Dağıtımı: Kullanıcılar kötü amaçlı yazılım yüklü sitelere yönlendirilmiş olabilir.

- Veri hırsızlığı: Çerezler ve jetonlar gibi hassas veriler çalınma riskiyle karşı karşıyaydı.

- İtibar Hasarı: Bu tür güvenlik açıkları, Google'ın güvenli hizmetler konusundaki itibarına zarar verebilir.

Olay bize, Google gibi teknoloji liderlerinin altyapısında bile güçlü siber güvenlik önlemlerine duyulan ısrarlı ihtiyacı hatırlatıyor. Kullanıcıların, geliştiricilerin ve güvenlik profesyonellerinin işbirlikçi çabaları, güvenli bir çevrimiçi ortamın sürdürülmesinde çok önemlidir.

Teşekkür

Araştırmacı, dünya çapındaki kullanıcıların sürekli korunmasını sağlayan güvenlik açığını hızlı ve profesyonel bir şekilde ele almaları nedeniyle Google'ın güvenlik ekibine şükranlarını sundu.

15 Mart 2024'te araştırmacı, Google güvenlik ekibinden güvenlik açığının çözüldüğünü bildiren bir güncelleme aldı. Ancak site, 502 hatası döndürmeye başladı. Google, bunun aihub'ın kullanımdan kaldırılması ve Ocak 2024'ten bu yana Vertex AI'ye taşınmasından kaynaklandığını açıkladı.

SOC ve DFIR Ekiplerinden misiniz? – Kötü Amaçlı Yazılım Olaylarını analiz edin ve ANY.RUN ile canlı Erişim elde edin -> Şimdi Ücretsiz Başlayın.