olarak bilinen yeni bir kötü amaçlı yazılım türüdür. paket robotu .NET tek dosya dağıtım tekniklerinden yararlanarak radar altında gizlice çalışıyor ve tehdit aktörlerinin güvenliği ihlal edilmiş ana bilgisayarlardan hassas bilgileri yakalamasını sağlıyor.

Check Point, bu hafta yayınlanan bir raporda, “BundleBot, dotnet paketini (tek dosya), kendi kendine yeten biçimi kötüye kullanıyor, bu da çok düşük veya hiç statik algılamayla sonuçlanmıyor.”

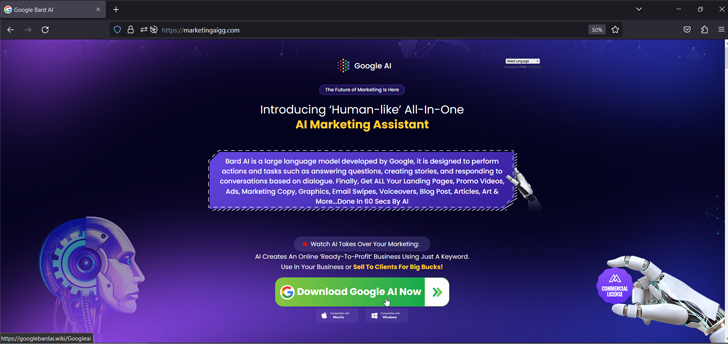

Bu web sitelerinden bazıları, şirketin sohbet üretken yapay zeka sohbet robotu Google Bard’ı taklit ederek kurbanları Dropbox gibi meşru bulut depolama hizmetlerinde barındırılan sahte bir RAR arşivi (“Google_AI.rar”) indirmeye ikna etmeyi amaçlıyor.

Arşiv dosyası, paketten çıkarıldığında, sorumluluğu Google Drive’dan parola korumalı bir ZIP arşivi getirmek olan bir DLL dosyası (“GoogleAI.dll”) içeren .NET tek dosyalı, kendi kendine yeten uygulaması (“GoogleAI.exe”) olan yürütülebilir bir dosya (“GoogleAI.exe”) içerir.

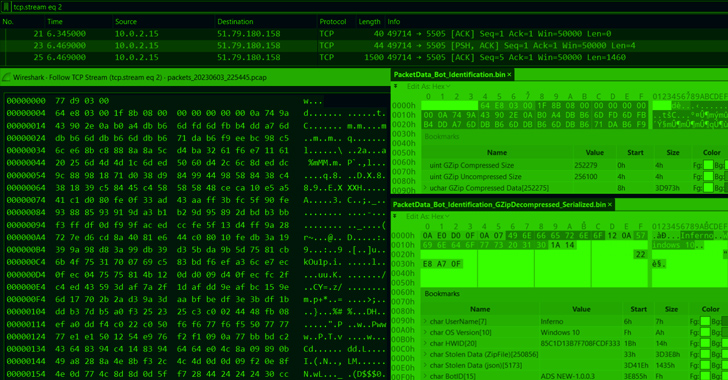

ZIP dosyasının (“ADSNEW-1.0.0.3.zip”) ayıklanan içeriği, BundleBot yükünü (“RiotClientServices.dll”) ve bir komut ve kontrol (C2) paket veri serileştiricisini (“LirarySharing.dll”) içeren başka bir .NET tek dosyalı, bağımsız uygulamadır (“RiotClientServices.exe”).

İsrailli siber güvenlik şirketi, “RiotClientServices.dll derlemesi, bot iletişiminin bir parçası olarak C2’ye gönderilen paket verilerini işlemek ve seri hale getirmek için LirarySharing.dll kitaplığını kullanan özel, yeni bir hırsız/bot.” dedi.

İkili eserler, analize direnmek için özel yapım karartma ve gereksiz kod kullanır ve web tarayıcılarından verileri sifonlama, ekran görüntüleri yakalama, Discord jetonlarını, Telegram’dan bilgileri ve Facebook hesap ayrıntılarını alma yetenekleriyle birlikte gelir.

Check Point ayrıca, bilgileri bir ZIP arşivi biçiminde uzak bir sunucuya sızdırmak için HTTPS kullanımını engelleyen, her yönüyle neredeyse aynı olan ikinci bir BundleBot örneği tespit ettiğini söyledi.

Şirket, “Facebook Reklamları ve güvenliği ihlal edilmiş hesaplar aracılığıyla teslim etme yöntemi, bir süredir tehdit aktörleri tarafından kötüye kullanılan bir yöntemdir, ancak yine de bunu ortaya çıkan kötü amaçlı yazılımın (kurbanın Facebook hesap bilgilerini çalma) yeteneklerinden biriyle birleştirmek, hileli bir kendi kendini besleme rutini işlevi görebilir” dedi.

Gelişme, Malwarebytes’in Facebook giriş bilgilerini çalmak için tasarlanmış haydut Google Chrome uzantılarını indirmeye ikna etmek için Facebook Reklam Yöneticisi’ni taklit eden sponsorlu gönderileri ve güvenliği ihlal edilmiş doğrulanmış hesapları kullanan yeni bir kampanyayı ortaya çıkarmasıyla ortaya çıktı.

Gömülü bağlantıyı tıklayan kullanıcılardan, kendi adına, “–load-extension” bayrağı kullanılarak yüklenen kötü amaçlı uzantıyla yeni bir Google Chrome penceresi oluşturmak için bir toplu komut dosyası başlatan bir MSI yükleyici dosyası içeren bir RAR arşiv dosyasını indirmeleri istenir –

chrome.exe –load-extension=”%~dp0/nmmhkkegccagdldgiimedpiccmgmiedagg4″ “https://www.facebook.com/business/tools/ads-manager” uygulamasını başlatın

İçeriden Gelen Tehditlere Karşı Kalkan: SaaS Güvenlik Duruş Yönetiminde Ustalaşın

İçeriden gelen tehditler konusunda endişeli misiniz? Seni koruduk! SaaS Güvenlik Duruş Yönetimi ile pratik stratejileri ve proaktif güvenliğin sırlarını keşfetmek için bu web seminerine katılın.

Bugün katıl

Malwarebytes’in tehdit istihbaratı direktörü Jérôme Segura, “Bu özel uzantı akıllıca Google Translate kılığına girmiş ve Chrome Web Mağazası yerine yerel bilgisayardan yüklendiği için ‘Paketlenmemiş’ kabul ediliyor,” dedi ve “tamamen Facebook’a odaklandığını ve bir saldırganın hesaplara giriş yapmasına olanak verebilecek önemli bilgileri ele geçirdiğini” belirtti.

Yakalanan veriler daha sonra, siteler arası komut dosyası oluşturma (XSS) ve veri enjeksiyon saldırılarını azaltmak için içerik güvenlik politikalarını (CSP’ler) aşmak üzere Google Analytics API kullanılarak gönderilir.

Faaliyetin arkasındaki tehdit aktörlerinin, son aylarda Facebook iş ve reklam hesaplarını hedef almaya büyük ilgi gösteren Vietnam kökenli olduğundan şüpheleniliyor. Dünya çapında 800’den fazla kurban etkilendi ve bunların 310’u ABD’de bulunuyor.

Segura, “Dolandırıcıların ellerinde çok zaman var ve kötü aktörleri dışarıda tutmanın sürekli bir silahlanma yarışı olduğu sosyal medyayı ve bulut platformlarını nasıl kötüye kullanacaklarını anlamak ve çalışmak için yıllarını harcıyorlar” dedi. “Sihirli bir değnek olmadığını ve kulağa gerçek olamayacak kadar iyi gelen her şeyin kılık değiştirmiş bir dolandırıcılık olabileceğini unutmayın.”