adlı yeni bir Android kötü amaçlı yazılım türü Goldson resmi Google Play Store’da toplu olarak 100 milyondan fazla indirmeye sahip 60’tan fazla meşru uygulamayı kapsayan tespit edildi.

Güney Kore’de önde gelen bir üçüncü taraf uygulama mağazası olan ONE mağazası aracılığıyla sekiz milyon ek kurulum izlendi.

Hileli bileşen, söz konusu uygulamalar tarafından kullanılan bir üçüncü taraf yazılım kitaplığının parçasıdır ve yüklü uygulamalar, Wi-Fi ve Bluetooth bağlantılı cihazlar ve GPS konumları hakkında bilgi toplayabilir.

McAfee güvenlik araştırmacısı SangRyol Ryu, geçen hafta yayınlanan bir raporda, “Ayrıca, kitaplık, kullanıcının izni olmadan arka planda reklamlara tıklayarak reklam sahtekarlığı gerçekleştirme işleviyle donanmıştır.”

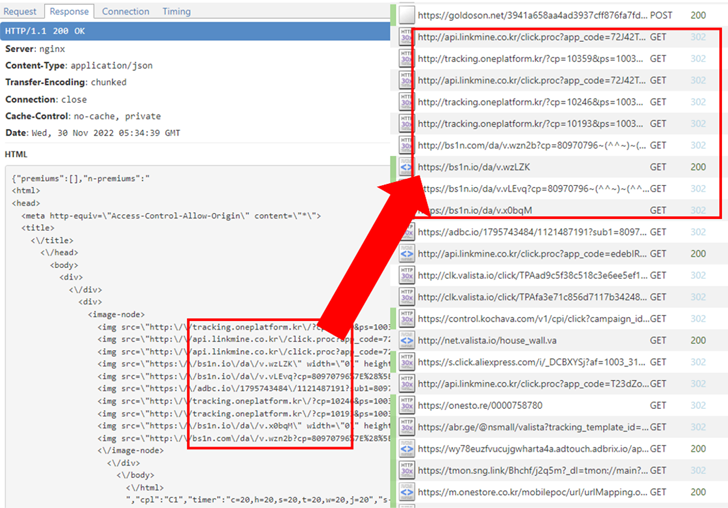

Dahası, web sayfalarını gizlice yükleme özelliğini de içerir; bu özellik, mali kâr amacıyla reklam yüklemek için kötüye kullanılabilecek bir özelliktir. Bunu, HTML kodunu gizli bir Web Görünümü’ne yükleyerek ve trafiği URL’lere yönlendirerek başarır.

Google’a sorumlu bir şekilde ifşa edilmesinin ardından, rahatsız edici 63 uygulamadan 36’sı Google Play Store’dan çekildi. Kalan 27 uygulama, kötü amaçlı kitaplığı kaldırmak için güncellendi.

Öne çıkan uygulamalardan bazıları şunları içerir –

- L.PAY ile L.POINT

- Swipe Brick Breaker (kaldırıldı)

- Para Yöneticisi Gideri ve Bütçesi

- TMAP – T-haritasında delege, park, elektrikli araç şarjı, kickboard!

- Lotte Sineması

- Genie Müzik – cin

- Kültür Diyarı[컬쳐캐쉬]

- GOM Oyuncusu

- Megabox (kaldırıldı) ve

- CANLI Skor, Gerçek Zamanlı Skor

Bulgular, uygulama geliştiricilerin yazılımlarında kullanılan bağımlılıklar konusunda şeffaf olmaları ve kullanıcıların bilgilerini bu tür kötüye kullanımlara karşı korumak için yeterli adımları atmaları gerektiğini vurguluyor.

Zimperium’da Amerika kıtası satış mühendisliği başkan yardımcısı Kern Smith, “Saldırganlar, aksi takdirde meşru olan uygulamaları platformlara bulaştırma girişimlerinde daha sofistike hale geliyor” dedi.

“Üçüncü taraf SDK’ların ve kodların kullanımı ve bunların normalde meşru uygulamalara kötü amaçlı kod sokma potansiyeli, yalnızca saldırganlar mümkün olan en geniş ayak izini elde etmek için yazılım tedarik zincirini hedeflemeye başladıkça artmaya devam ediyor.”

Karanlık Web İstihbarat Toplama Sanatında Ustalaşın

Karanlık ağdan tehdit istihbaratı elde etme sanatını öğrenin – Uzmanlar tarafından yönetilen bu web seminerine katılın!

Koltuğumu Kurtar!

Gelişme, Cyble’ın Ocak 2023’ten beri aktif olan ve Avustralya ve Polonya’daki kullanıcıları hedefleyen Chameleon adlı yeni bir Android bankacılık truva atını tamamlamasıyla geldi.

Truva atı, Android’in erişilebilirlik hizmetlerini kimlik bilgilerini ve tanımlama bilgilerini toplamak, tuş vuruşlarını günlüğe kaydetmek, kaldırılmasını önlemek ve diğer hain faaliyetleri gerçekleştirmek için kötüye kullanması nedeniyle, vahşi doğada tespit edilen diğer bankacılık kötü amaçlı yazılımlarından farklı değildir.

Ayrıca, belirli bir uygulama listesinin üstünde hileli bindirmeleri görüntülemek, SMS mesajlarını engellemek ve hatta başka bir yükü indirmesine ve yürütmesine izin veren kullanılmayan bir işlevsellik içerir.

Chameleon, ismine sadık kalarak, cihazın köklü olup olmadığını veya bir hata ayıklama ortamında çalıştırılıp çalıştırılmadığını tespit etmek için öykünme önleyici kontroller ekleyerek bir kaçınma eğilimine sahiptir ve öyleyse kendini sonlandırır.

Bu tür tehditleri azaltmak için, kullanıcıların yalnızca güvenilir kaynaklardan uygulama indirmeleri, uygulama izinlerini incelemeleri, güçlü parolalar kullanmaları, çok faktörlü kimlik doğrulamayı etkinleştirmeleri ve bilinmeyen göndericilerden SMS veya e-posta alırken dikkatli olmaları önerilir.