ÖZET

- Siber suçlular, Windows, macOS ve Linux gibi birden fazla platformu hedef alan GodLoader adlı kötü amaçlı yazılımı dağıtmak için Godot oyun motorundan yararlanıyor.

- GodLoader, antivirüs tespitini atlayarak ve Haziran 2024’ten bu yana 17.000’den fazla cihazın güvenliğini ihlal ederek oyun dosyalarındaki kötü amaçlı kodları gizler.

- Kötü amaçlı yazılım, saldırıları dağıtmak için korumalı alandan kaçınmayı, Microsoft Defender dışlamalarını ve GitHub tarafından barındırılan depoları kullanıyor.

- GodLoader’ın yükleri arasında RedLine Stealer ve kripto para madencileri yer alıyor ve bu durum 1,2 milyon Godot oyunu kullanıcısını etkiliyor.

- Godot ekibi, yazılımı güvenilir kaynaklardan indirmenizi ve güvende kalmak için kırık dosyalardan kaçınmanızı tavsiye ediyor.

Check Point Research (CPR), siber suçlular tarafından popüler açık kaynaklı oyun motoru Godot’tan yararlanarak geleneksel güvenlik önlemlerini atladıktan sonra GodLoader adlı yeni keşfedilen kötü amaçlı bir veriyi sunmak için kullanılan yeni bir çoklu platform tekniğine ilişkin en son araştırmasını yayınladı.

İlgili husus, GodLoader’ın platformlar arası işlevselliğidir ve onu macOS, Windows, Linux, iOS ve Android’de etkili kılar. Her ne kadar Windows’u hedef alacak şekilde tasarlanmış olsa da, minimum ayarlamalarla Linux ve macOS’ta kullanılabilir. Kötü amaçlı yazılımın, Eylül ve Ekim 2024 arasında 200’den fazla depo ve 225 hesap kullanılarak GitHub’daki Stargazers Ghost Network aracılığıyla dağıtıldığı bildiriliyor.

Blog yazısında araştırmacılar, “Bu kötü amaçlı yazılımın arkasındaki tehdit aktörünün onu 29 Haziran 2024’ten bu yana kullandığını ve 17.000’den fazla makineye bulaştığını” ve bir saldırının Godot tarafından geliştirilen oyunların 1,2 milyon kullanıcısını riske atabileceğini belirtti.

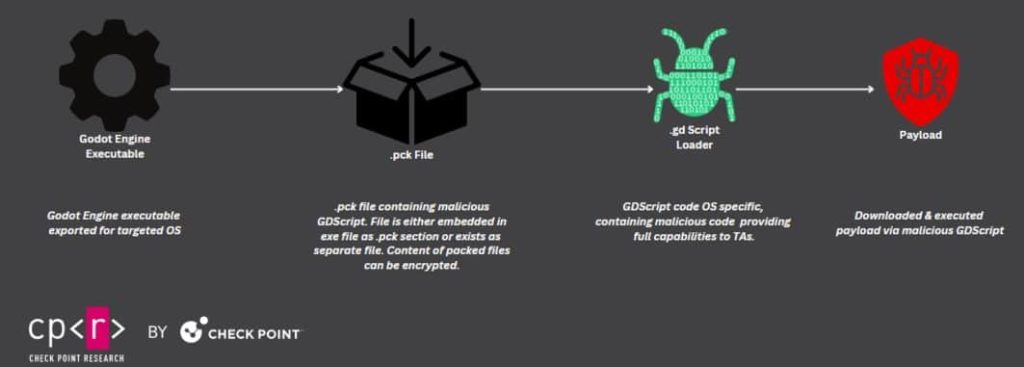

CPR’nin araştırmasına göre siber suçlular, Godot’nun kodlama dili GDScript’in esnekliğinden yararlanıyor ve oyun varlıkları içerisine kötü amaçlı kod yerleştirip oyun başlatıldığında bunu çalıştırıyor. Bu, saldırganların antivirüs tespitini atlamasına ve alarm vermeden sistemleri tehlikeye atmasına olanak tanıyan gizli bir yaklaşımdır.

Daha ayrıntılı incelemeler, algılamayı önlemek için korumalı alan ve sanal makine algılamanın yanı sıra Microsoft Defender dışlamalarını kullandığını ortaya çıkardı. Kötü amaçlı yazılım, Bitbucket.org’da barındırıldı ve RedLine Stealer ve XMRig kripto para madencileri dahil olmak üzere ilk yüklerle dört saldırı dalgasına dağıtıldı.

Bilginiz olsun diye söylüyorum: Godot, geliştiricilerin oyun varlıklarını ve komut dosyalarını, görüntüler, sesler ve komut dosyaları da dahil olmak üzere oyunun kaynaklarını içeren .pck dosyalarında paketlemesine olanak tanıyan güçlü bir oyun geliştirme aracıdır. Saldırganlar, bu .pck dosyalarına kötü amaçlı GDScript kodu enjekte ederek oyun motorunu kandırarak zararlı komutları çalıştırabilir.

Oyun, virüslü .pck dosyasını yükler yüklemez, gizli komut dosyası devreye girerek kurbanın cihazına ek kötü amaçlı yazılım yükleri indirip dağıtıyor.

Godot Engine’in Açıklaması

Buna yanıt olarak Godot Engine geliştirme ekibi, GodLoader’ın Godot’un kendisindeki belirli bir zayıflıktan yararlanmadığını, çünkü herhangi bir programlama dili gibi (örneğin Python veya Ruby) Godot’un hem iyi hem de kötü programların oluşturulmasına izin verdiğini açıklayan bir bildiri yayınladı. Kötü amaçlı yazılım, yükünü iletmek için Godot’un kodlama dilini (GDScript) kullanıyor olsa da, bu Godot’u doğası gereği güvensiz kılmaz.

Ekip ayrıca, GodLoader kötü amaçlı yazılımının kullanıcıları görünüşte zararsız bir dosyayı (genellikle yazılım çatlağı olarak gizlenmiş bir .pck dosyası) indirmeleri/yürütmeleri için kandırması nedeniyle bunun tek tıklamayla yapılan bir istismar olmadığını da belirtti. Bu dosya tek başına çalışmaz ve saldırganların başarılı olabilmesi için Godot çalışma zamanını (.exe dosyası) ayrı olarak sağlaması gerekir. Bu, kullanıcıların kötü amaçlı yazılımı yüklemek için birden fazla adım atması gerektiği anlamına geliyor ve bu da kötü amaçlı yazılımın tek tıklamayla açıktan yararlanma olasılığını azaltıyor.

Bununla birlikte Godot ekibi, iyi güvenlik alışkanlıklarının ve resmi web siteleri, yerleşik dağıtım platformları veya güvenilir kişiler gibi güvenilir kaynaklardan indirmenin önemini vurguluyor. Windows ve macOS kullanıcıları, imzalanmış yürütülebilir dosyaları ve güvenilen bir tarafın noter onayını kontrol etmeli ve kötü niyetli aktörlerin ortak hedefi olduğundan kırık yazılım kullanmaktan kaçınmalıdır.

İLGİLİ KONULAR

- Gcore, Oyun Firmasına Yönelik 500 Milyon PPS DDoS Saldırısını Engelledi

- Blockchain Gaming ve Oyna-Kazan Modeli nedir?

- B2B Oyun Verilerinde Veri Gizliliğini ve Güvenliğini Keşfetmek

- Winos4.0 Kötü Amaçlı Yazılım, Sahte Oyun Uygulamaları Aracılığıyla Windows’u Etkiliyor

- Dark Frost Botnet’in Etkilediği Oyun Firmaları ve Topluluk Üyeleri