Araştırmacılar, proxy sunucu uygulamalarını en az 400.000 Windows sistemine teslim eden devasa bir kampanyayı ortaya çıkardı. Cihazlar, kullanıcıların izni olmadan konut çıkış düğümleri olarak hareket eder ve bir şirket, makineler üzerinden akan proxy trafiği için ücret alır.

Yerleşim proxy’leri, yeni IP adreslerinden büyük ölçekli kimlik bilgisi doldurma saldırılarının uygulanmasına yardımcı olabildikleri için siber suçlular için değerlidir. Ayrıca reklam doğrulama, veri kazıma, web sitesi testi veya gizliliği artıran yeniden yönlendirme gibi meşru amaçları vardır.

Bazı proxy şirketleri, konut proxy’lerine erişim satar ve bant genişliklerini paylaşmayı kabul eden kullanıcılara parasal ödüller sunar.

AT&T Alien Labs bugün bir raporda, 400.000 düğümlü proxy ağının, proxy uygulamasını teslim eden kötü amaçlı yükler kullanılarak oluşturulduğunu söylüyor.

Botnet’in arkasındaki şirket, kullanıcıların izin verdiğini iddia etmesine rağmen, araştırmacılar proxy’nin cihazlara sessizce yüklendiğini keşfetti.

AT&T Alien Labs, “Proxy web sitesi, çıkış düğümlerinin yalnızca cihazlarının kullanımı konusunda bilgilendirilen ve kabul eden kullanıcılardan geldiğini iddia etse de, Alien Labs, kötü amaçlı yazılım yazarlarının proxy’yi virüslü sistemlere sessizce yüklediğine dair kanıtlara sahip.”

Araştırmacılar, “Ayrıca, proxy uygulaması imzalı olduğu için anti-virüs algılaması yok, bu da güvenlik şirketlerinin radarına giriyor” diye ekledi.

AT&T’nin geçen hafta bildirdiği, macOS sistemlerini hedef alan AdLoad adlı kötü amaçlı bir yük tarafından oluşturulan çıkış düğümlerini aynı şirket kontrol ediyordu.

Aslında, iki Go tabanlı ikili dosya (macOS ve Windows için) aynı kaynak kodundan geliyor gibi görünmektedir, ancak Windows proxy istemcisi, geçerli bir dijital imza kullandığı için antivirüs algılamasından kaçınır.

Proxy yazılımı enfeksiyonu

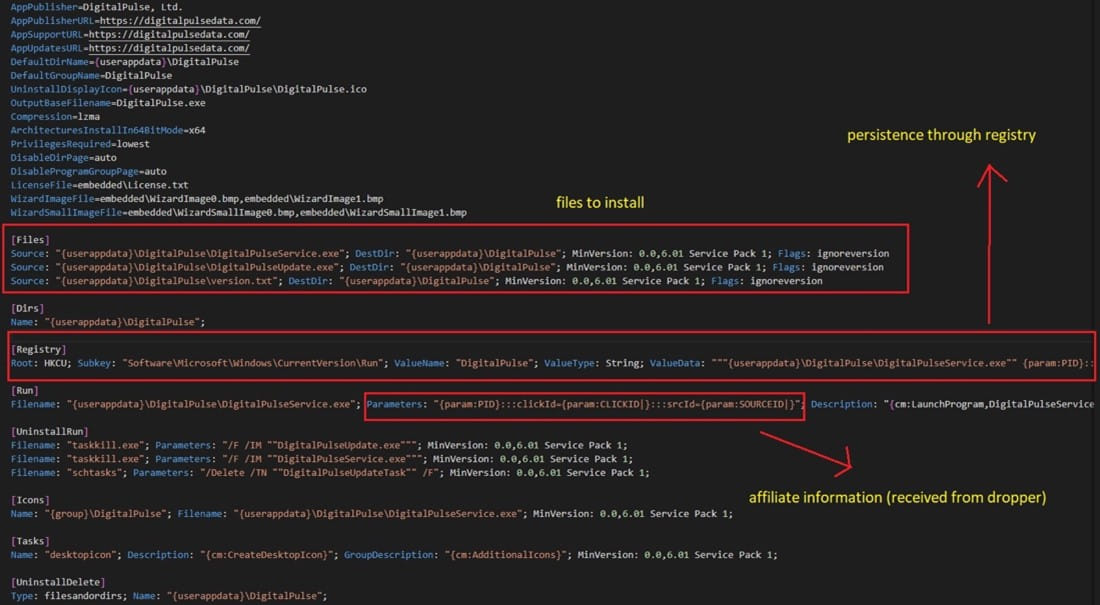

Bulaşma, proxy uygulamasını kullanıcı etkileşimi olmadan arka planda otomatik olarak indirip yükleyen, crackli yazılım ve oyunlarda gizlenmiş bir yükleyicinin çalıştırılmasıyla başlar.

Kötü amaçlı yazılım yazarları, yükleme işleminin tüm göstergelerini ve tüm tipik kullanıcı istemlerini gizleyen belirli parametrelerle Inno Setup’ı kullanır.

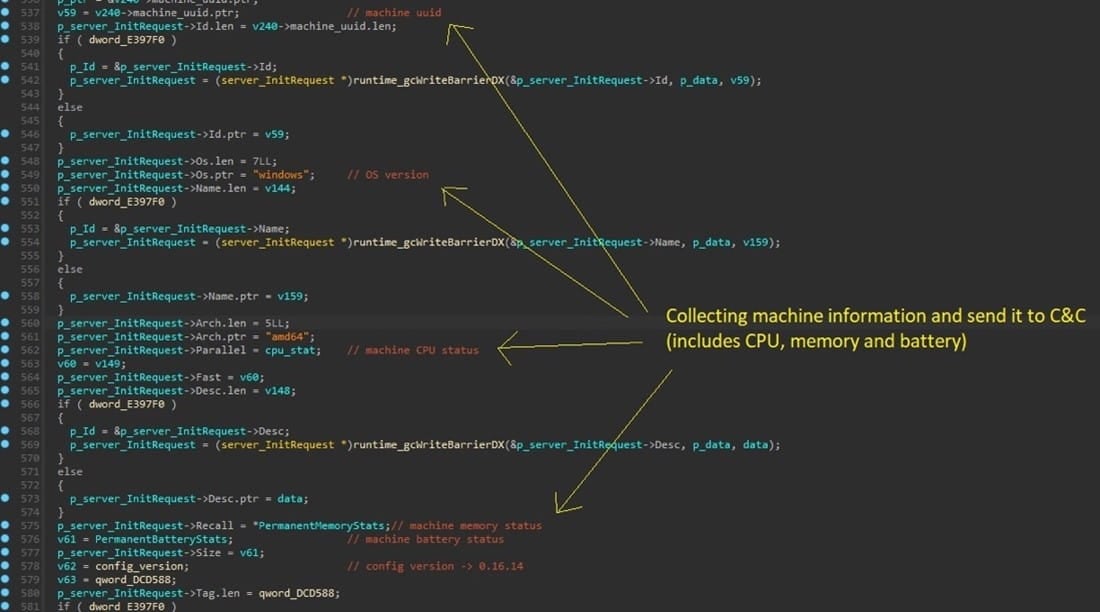

Proxy istemcisinin yüklenmesi sırasında kötü amaçlı yazılım, yeni istemcinin kaydedilebilmesi ve botnet’e dahil edilebilmesi için komut ve kontrol (C2) sunucusuna aktarılan belirli parametreler gönderir.

Proxy istemcisi, sistem önyüklendiğinde etkinleştirmek için bir kayıt defteri anahtarı oluşturarak ve yeni istemci güncellemelerini kontrol etmek için zamanlanmış bir görev ekleyerek virüslü sistemde kalıcılık oluşturur.

AT&T raporu, “Proxy daha sonra, optimum performans ve yanıt verebilirlik sağlamak için makineden sürekli olarak hayati bilgiler toplar” diye açıklıyor.

“Bu, işlem listesinden ve CPU’nun izlenmesinden bellek kullanımına ve hatta pil durumunun izlenmesine kadar her şeyi içerir.”

nasıl korunur

AT&T, “%AppData%\” konumunda çalıştırılabilir bir “Digital Pulse” veya “HKCU\Software\Microsoft\Windows\CurrentVersion\Run\” üzerinde benzer şekilde adlandırılmış bir Kayıt Defteri anahtarı aramanızı önerir. Varsa, araştırmacılar bunları kaldırmanızı önerir.

Zamanlanan görevin adı “DigitalPulseUpdateTask”‘tır ve istemci güncelleme mekanizmasının yeniden bulaşmaya neden olma olasılığını ortadan kaldırmak için de silinmelidir.

Son olarak, korsan yazılımları indirmekten ve eşler arası ağlar veya ücretsiz premium yazılım sunan siteler gibi şüpheli konumlardan alınan yürütülebilir dosyaları çalıştırmaktan kaçının.

Proxy yazılımı bulaşmasının belirtileri arasında performans ve internet hızı düşüşü, beklenmedik ağ trafiği modelleri, bilinmeyen IP’ler veya etki alanları ile sık iletişim ve sistem uyarıları yer alır.