13 Mart’tan itibaren GitHub, daha küçük gruplardan başlayarak geliştirici ve yönetici gruplarına kademeli olarak 2FA kayıt gereksinimini tanıtacak. Bu ölçülü yaklaşım, platformun yıl boyunca daha büyük gruplara ölçeklenmeden önce başarılı bir katılım sağlamasına ve gerekli ayarlamaları yapmasına olanak tanır.

Ne bekleyebilirsin?

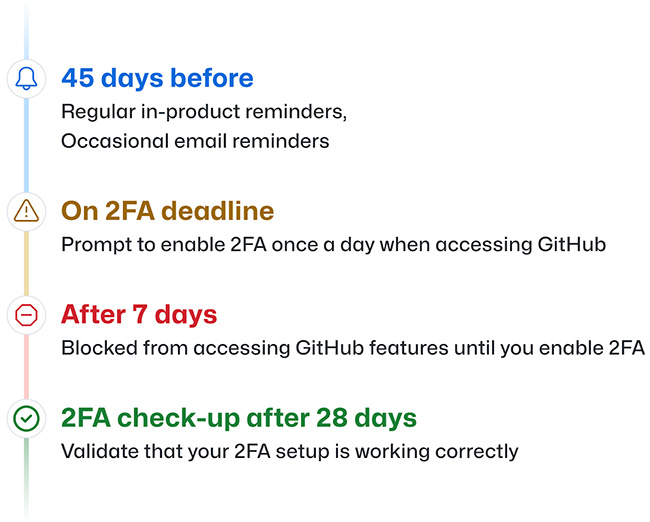

Hesabınızın kayıt için seçilmesi durumunda, e-posta yoluyla bir bildirim alacaksınız ve GitHub.com’da 2FA’ya kaydolmanızı isteyen bir başlık göreceksiniz. Hesabınızda 2FA’yı yapılandırmak için 45 günlük bir pencereniz olacak ve bu tarihten önce ara sıra yapılan hatırlatmalar dışında GitHub’ı her zamanki gibi kullanmaya devam edebilirsiniz. GitHub, etkinleştirme son tarihi yaklaştığında sizi bilgilendirecek ve bu süre geçtikten sonra, GitHub.com’da bir sonraki oturum açışınızda 2FA’yı etkinleştirmeniz istenecektir.

Bildirimi bir haftaya kadar erteleme seçeneğine sahip olacaksınız, ancak bundan sonra, siz 2FA’yı etkinleştirene kadar hesap erişiminiz sınırlandırılacaktır. Ancak, erteleme süresi yalnızca son tarihten sonra oturum açtığınızda başlayacaktır. Tatildeyseniz veya ofis dışındaysanız, masanıza döndüğünüzde 2FA’yı kurmak için hala bir haftanız olacak.

“Geliştiricilere yönelik hedefli kampanyalar yoluyla özel Git depolarını hedef alan gerçek bir saldırgan eğilimi gördük. 2FA, GitHub tarafından kod güvenliğini olumlu yönde etkileyecek hoş bir adımdır. Bununla birlikte, kod hala sızdıran bir varlıktır ve kuruluşlar 2FA’ya güvenmemeli ve bunun yerine Git’te veya kodda hiçbir hassas verinin depolanmadığından emin olmalıdır,” dedi GitGuardian Geliştirici Avukatı Mackenzie Jackson, Help Net Security’ye.

“Çoğu bulut uygulaması yönetilemez kategorisine giriyor, yani çoklu oturum açma gibi standartları desteklemiyorlar (kurum için ödeme yapmadığınız sürece GitHub dahil), bu da parolaların on yılın büyük bir bölümünde bizimle kalacağı anlamına geliyor. Parolalar hiçbir zaman sorun değil, kullanıcının kullanımı olsa da, 2FA dijital kimliklere erişimi güvence altına almak için altın standart olmaya devam ediyor. Varsayılan olarak güvenliğe yöneldiği için GitHub’a teşekkür ederiz,” diye yorum yaptı Cerby Baş Güven Sorumlusu Matt Chiodi.

GitHub 2FA öne çıkanları

2FA kurulumundan sonra ikinci faktör doğrulaması

2FA’yı kurduktan sonra, GitHub.com kullanıcıları 28 gün sonra 2FA gerçekleştirmelerini ve ikinci faktör ayarlarını onaylamalarını isteyen bir istem alacak. Bu istem, yanlış yapılandırılmış kimlik doğrulama uygulamalarının (TOTP uygulamaları) neden olduğu hesap kilitlenmelerini önlemeye yardımcı olur. 2FA gerçekleştirirken sorunlarla karşılaşırsanız, hesabınız kilitlenmeden 2FA kurulumunuzu sıfırlamanıza izin veren bir kısayol sunulur.

İkinci faktörleri kaydedin

GitHub hesabınıza her zaman erişebilmeniz için ikinci faktörlerin kaydedilmesi çok önemlidir. Artık hesabınıza aynı anda hem bir kimlik doğrulama uygulaması hem de bir SMS numarası kaydedebilirsiniz. SMS üzerinden güvenlik anahtarları ve TOTP uygulamaları önerilirken, her iki seçeneğe de izin verilmesi, geliştiricilerin etkinleştirebileceği erişilebilir ve anlaşılır bir 2FA alternatifi sağlayarak hesabın kilitlenme riskini azaltır.

2FA yöntemini seçin

Hesap girişi ve sudo komut isteminin kullanımı için tercih ettiğiniz 2FA yöntemini seçebilirsiniz. Yeni tercih edilen seçenek, tercih ettiğiniz 2FA yöntemi olarak TOTP, SMS, güvenlik anahtarları veya GitHub Mobile arasında seçim yapmanızı sağlar. SMS tabanlı 2FA artık NIST 800-63B kapsamında önerilmese de geçerli bir 2FA yöntemi olmaya devam etmektedir. Ancak GitHub, en sağlam güvenliği sağladıkları için mümkün olan her yerde güvenlik anahtarlarının ve TOTP’lerin kullanılmasını önerir.

Şu anda mevcut olan en güvenilir yöntemler, WebAuthn güvenli kimlik doğrulama standardını desteklemektedir. Bu yöntemler, fiziksel güvenlik anahtarlarının yanı sıra Windows Hello veya Face ID/Touch ID gibi teknolojileri destekleyen kişisel cihazları içerir.

2FA kilitleme ve e-posta

Bir kilitlenme durumunda e-posta adresinizin 2FA özellikli bir GitHub hesabıyla olan bağlantısını kaldırmak artık mümkün. GitHub hesapları benzersiz bir e-posta adresi gerektirdiğinden, kilitli olan kullanıcılar tercih ettikleri e-posta adresini kullanarak yeni bir hesap oluşturmakta zorlanabilirler – tüm taahhütlerine bağlı olan.

Bu özellikle, kullanıcılar oturum açamazlarsa veya hesabı kurtaramazlarsa, e-posta adreslerinin iki faktörlü bir GitHub hesabıyla olan bağlantısını kaldırabilirler. Hesabınızı bir SSH anahtarı, PAT veya daha önce GitHub’da oturum açmış bir cihaz aracılığıyla kurtaramıyorsanız, yeni bir GitHub.com hesabı oluşturarak katkı grafiğinizi yeşil tutabilirsiniz.