Tayland, Singapur ve siber güvenlik firması Grup-IB’deki kolluk kuvvetleri arasında koordineli bir çaba, dünya çapında 90’dan fazla veri ihlaline bağlı üretken bir hacker’ın tutuklanmasına yol açtı.

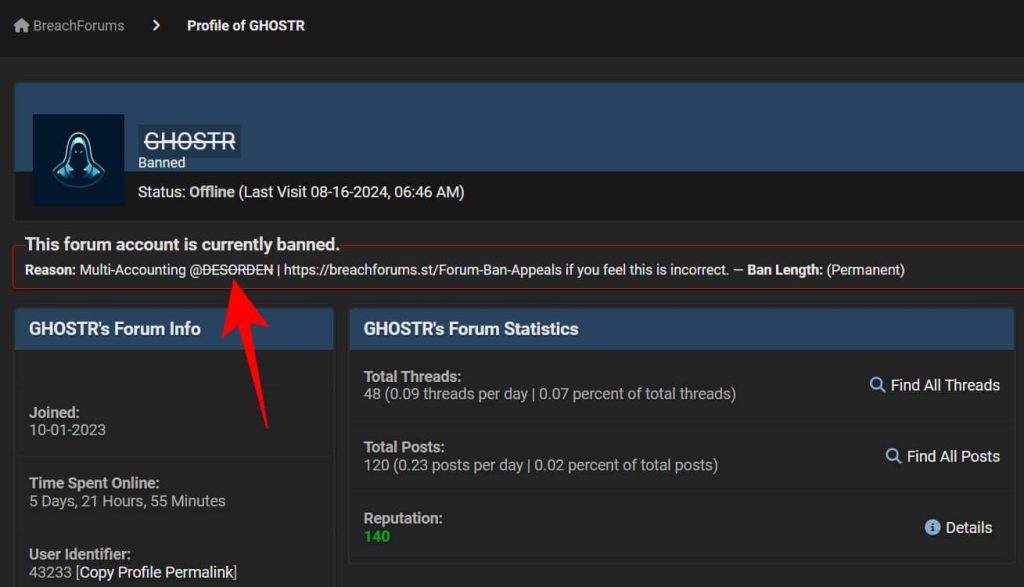

GHOSTR, ALTDOS, DeSorden ve 0MID16B gibi çoklu çevrimiçi kimlikler altında faaliyet gösteren birey, karanlık web pazarlarında devlet ajansı kayıtları da dahil olmak üzere 13 terabayttan fazla hassas bilgi çaldı ve sattı. Sanık hacker aynı zamanda meşhur siber suç ve veri ihlali platformu ihlali forumlarının aktif bir üyesiydi.

En az 2020’den beri aktif; Hacker, Tayland, Singapur, Malezya, Pakistan ve Hindistan gibi Asya-Pasifik ülkelerindeki örgütleri hedef aldı ve daha sonra Avrupa, Kuzey Amerika ve Orta Doğu’ya genişledi. Mağdurlar sağlık, finans, e-ticaret ve lojistik gibi endüstrileri kapsadılar.

Başlangıçta, ücret ödemedikçe çalınan verileri sızdırmakla tehdit ederek şirketlere baskı yaptılar, genellikle talepler göz ardı edilirse medya veya düzenleyicileri uyardı. Daha sonra, karanlık web forumlarında veritabanları satmaya taşındılar, yüksek kaliteli sızıntılar ve premium fiyatlar komuta ettiği için bir üne sahipler. Bazı durumlarda, müşterileri doğrudan şirketleri uygunluğa zorlamak için e -postayla gönderdiler.

Grup-IB’nin Perşembe günü yayınlanan basın açıklamasına göre, hacker sistemlere sızmak için ortak güvenlik açıklarından yararlandı. SQL enjeksiyonlarını yürütmek için SQLMAP gibi araçları kullandılar, bu da arka uç veritabanlarına erişmek için web sitelerini kullanan ve kötü güvenli uzak masaüstü protokolü (RDP) sunucularını ihlal eden bir yöntem kullandılar.

İçeri girdikten sonra, tehlikeye atılan ağların kontrolünü sürdürmek için penetrasyon testi aracı CobaltStrike’ın değiştirilmiş bir versiyonunu konuşlandırdılar. Çıkarılan veriler daha sonra gasp amacıyla bulut sunucularına kopyalandı.

Birden fazla kimlik, izlenmesi zor

Hacker sık sık takma adları ve taktikleri değiştirdikçe müfettişler zorluklarla karşılaştı. Grup-Ib’in ekipleri, karanlık web forumlarında yazma stillerini, posta biçimlerini ve hedef tercihleri analiz ederek kimlikleri birbirine bağladı. Örneğin, Altdos persona 2020’de Tayland kurbanlarına odaklanırken, DeSorden daha sonra aşağıdaki sektörlerde kuruluşları hedef aldı:

- Perakende

- Finans

- Lojistik

- Sigorta

- Sağlık hizmeti

- Misafirperverlik

- İşe alım

- Teknoloji

- E-ticaret

- Emlak yatırımı

Dolandırıcılık ve sahte hesaplar için forumlardan yasaklara rağmen, hacker, çevrimiçi etkinlik izleri yetkilileri gerçek dünya kimliklerine götürene kadar yeni isimler altında faaliyet göstermeye devam etti.

Tutuklama sırasında Taylandlı yetkililer, veri satışlarından elde edilen gelirlerle satın alınan birkaç dizüstü bilgisayara, elektronik cihazlara ve çok sayıda lüks öğeye el koydu.

Grup-Ib’in hacker’ın aktivitesini takma adlar arasındaki haritalamadaki rolü, davranışsal kalıpların ve teknik ipuçlarının en kalıcı siber suçluların bile nasıl maskesini kaldırabileceğini göstermektedir. Şirketin tehdit istihbaratı, Crowdstrike’in gerçek kimliğini ortaya çıkardıktan sonra takip edilen Brezilyalı hacker Usdod’u da tutuklamasına yol açıyor.