“Hayalet Eşleştirme Saldırısı” olarak adlandırılan yeni bir WhatsApp hesap ele geçirme kampanyası ortaya çıktı ve bu kampanya, tehdit aktörlerinin şifreleri çalmadan veya SIM takası yapmadan kurban hesaplarına tam erişim elde etmesini sağladı.

Gen’deki güvenlik araştırmacıları, WhatsApp’ın meşru cihaz eşleştirme özelliğinden yararlanarak birden fazla ülkedeki hesapları sessizce tehlikeye atan karmaşık sosyal mühendislik planını ortaya çıkardı.

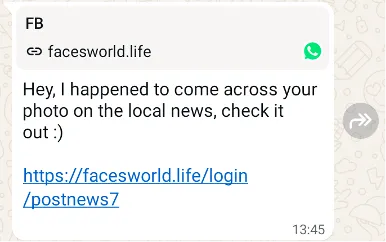

GhostPairing Attack, WhatsApp aracılığıyla gönderilen aldatıcı derecede basit bir yem mesajıyla başlar.

Kurbanlar genellikle güvenliği ihlal edilmiş kişilerden “Hey, fotoğrafını yeni buldum!” gibi metinler içeren mesajlar alırlar. mesajlaşma uygulamasında Facebook tarzı bir önizleme olarak görünen bir bağlantı eşlik eder.

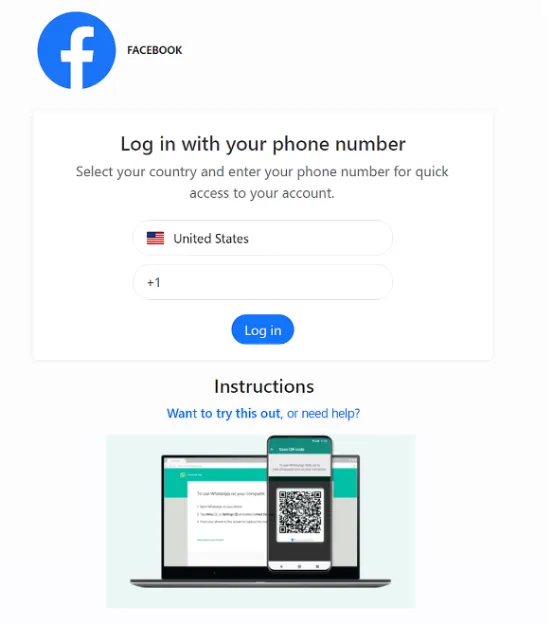

Kullanıcılar bağlantıya tıkladıklarında, Facebook’un giriş arayüzünü taklit eden, güven oluşturmak için tasarlanmış markalama ve renklerle tamamlanmış minimalist bir sayfaya yönlendiriliyorlar.

Sayfa, kullanıcılardan fotoğrafı görüntülemeden önce kimliklerini “doğrulamalarını” veya “doğrulamalarını” istiyor. Gerçekte sahte sayfa, saldırganın kontrol paneli gibi davranarak istekleri WhatsApp’ın meşru cihaz bağlantı altyapısına yönlendiriyor.

Saldırı, WhatsApp’ın telefon numarasına dayalı cihaz eşleştirme mekanizmasından yararlanıyor. Kurbanlar sahte sayfaya telefon numaralarını girdikten sonra, saldırganın sitesi bu bilgiyi WhatsApp’ın orijinal cihaz bağlantı uç noktasına iletiyor.

WhatsApp, yalnızca hesap sahibine yönelik bir kimlik doğrulama kodu oluşturur; bu kod, saldırgan tarafından ele geçirilir ve sanki doğrulama sürecinin bir parçasıymış gibi kurbana geri gönderilir.

Kurbanlar bu kodu WhatsApp’a girdiklerinde farkında olmadan saldırganın tarayıcısını hesaplarına bağlı bir cihaz olarak onaylıyorlar.

WhatsApp açısından bakıldığında, meşru hesap sahibi yeni oturuma yetki vermiştir. Tüm süreç standart iki faktörlü kimlik doğrulamasına benziyor, bu yüzden birçok kullanıcı bunu şüphe duymadan tamamlıyor.

Saldırı Altyapısı ve Kapsamı

Kampanya ilk olarak ele geçirilen hesapların yerel bağlantılara yem mesajları dağıtmaya başladığı Çekya’da gözlemlendi.

Kurban WhatsApp’ı açıyor, eşleştirme istemini görüyor ve güvenlik kontrolünü tamamladığına inanarak kodu giriyor.

Araştırmacılar, fotoğraf kutusu da dahil olmak üzere saldırı altyapısında kullanılan bir dizi benzer etki alanı belirlediler[.]hayat, gönderi fotoğrafı[.]hayat, senin fotoğrafın[.]hayat ve fotopost[.]canlı.

Bu alanlar tutarlı bir model izliyor; bu da GhostPairing Attack’ın suçluların satın alabileceği ve farklı bölgeler veya hedef gruplar için özelleştirebileceği yeniden kullanılabilir bir kit olarak çalıştığını gösteriyor.

Yem mesajlarındaki dilsel farklılıklar, saldırı şablonunun herhangi bir ülkeye hızla uyarlanabileceğini ve bunun da onu önemli bir küresel potansiyele sahip ölçeklenebilir bir tehdit haline getirdiğini gösteriyor.

Saldırganlar, kurbanın hesabına bağlandıktan sonra WhatsApp Web oturumlarına eşdeğer kapsamlı erişim elde ediyor.

Bu, geçmiş konuşmaları okumayı, gerçek zamanlı mesaj almayı, fotoğraf ve video gibi medyalara erişmeyi ve bunları indirmeyi ve adresler ve kimlik doğrulama kodları gibi hassas bilgileri toplamayı içerir.

En tehlikelisi, saldırganların kurbanın irtibat kişilerine mesaj göndermesi ve yem içeriği iletmesi, asıl kurbanın haberi olmadan hesap güvenliğinin hızla yayılmasına olanak sağlamasıdır.

Saldırı, kurban bağlı cihazları manuel olarak iptal edene kadar aktif kalan kalıcı erişim oluşturur. Çoğu kullanıcı yetkisiz oturumların varlığından habersizdir ve bu da saldırganların konuşmaları süresiz olarak izlemesine olanak tanır.

Koruyucu Önlemler

Kullanıcılar, WhatsApp Ayarları → Bağlantılı Cihazlar bölümüne gidip tanınmayan oturumlardan çıkış yaparak bağlantılı cihazları hemen incelemelidir.

Harici web sitelerinden gelen QR kodlarını tarama veya sayısal kod girme isteklerini şüpheli olarak değerlendirmek çok önemlidir. WhatsApp’ın İki Adımlı Doğrulamayı etkinleştirmek, bu tür saldırıları tamamen engellemese de ek koruma sağlar.

GhostPairing hakkındaki bilgilerin kişilerle ve grup sohbetleriyle paylaşılması farkındalığı önemli ölçüde artırır ve mağdur olma oranlarını azaltır.

GhostPairing modeli WhatsApp’ın ötesine uzanır. QR kodları veya sayısal kimlik doğrulama kodları aracılığıyla cihaz eşleştirmeyi kullanan herhangi bir platform, benzer bir saldırı yüzeyini temsil eder.

Dijital hizmetler giderek “telefonunuzda onaylama” iş akışlarına bağımlı hale geldikçe, şeffaf cihaz bağlantı arayüzlerinin önemi ve bağlı oturumların daha iyi görünürlüğü, sessiz hesap ihlallerinin önlenmesi açısından çok önemli hale geliyor.

Anında Güncellemeler Almak ve GBH’yi Google’da Tercih Edilen Kaynak Olarak Ayarlamak için bizi Google Haberler, LinkedIn ve X’te takip edin.