CISO’lar aşırı bir güvenlik açığı verisi ile ilgileniyor. Her yıl on binlerce yeni CVVE getiriyor, ancak sadece küçük bir kesir silahlanıyor. Takımlar genellikle binlerce kusuru “yüksek” veya “kritik” olarak etiketleyen ancak hangilerinin gerçekten önemli olduğunu gösteremeyen CVSS puanlarına geri döner. Sonuç, boşa harcanan çaba, uzun yama birikimleri ve üretimde kalan sömürülebilir zayıflıklardır.

Geleneksel yaklaşımlar, güvenlik liderlerini Nucleus güvenliğinde Ciso olan Jeff Gouge’un “birçok cephede yanlış bir aciliyet duygusu” olarak adlandırdığı şeyle bıraktı. Ona göre, CVSS yüksek puanlarının yüzde 95’inden fazlası asla sömürülmez. Bu, ekiplerin kaynak harcamasını, gerçek bir risk oluşturan sorunları yamalayan sorunları bırakırken, saldırganlar geçen çok daha küçük bir güvenlik açıklarına karşı hareket ediyor.

Tehdit istihbaratına farklı bir yaklaşım

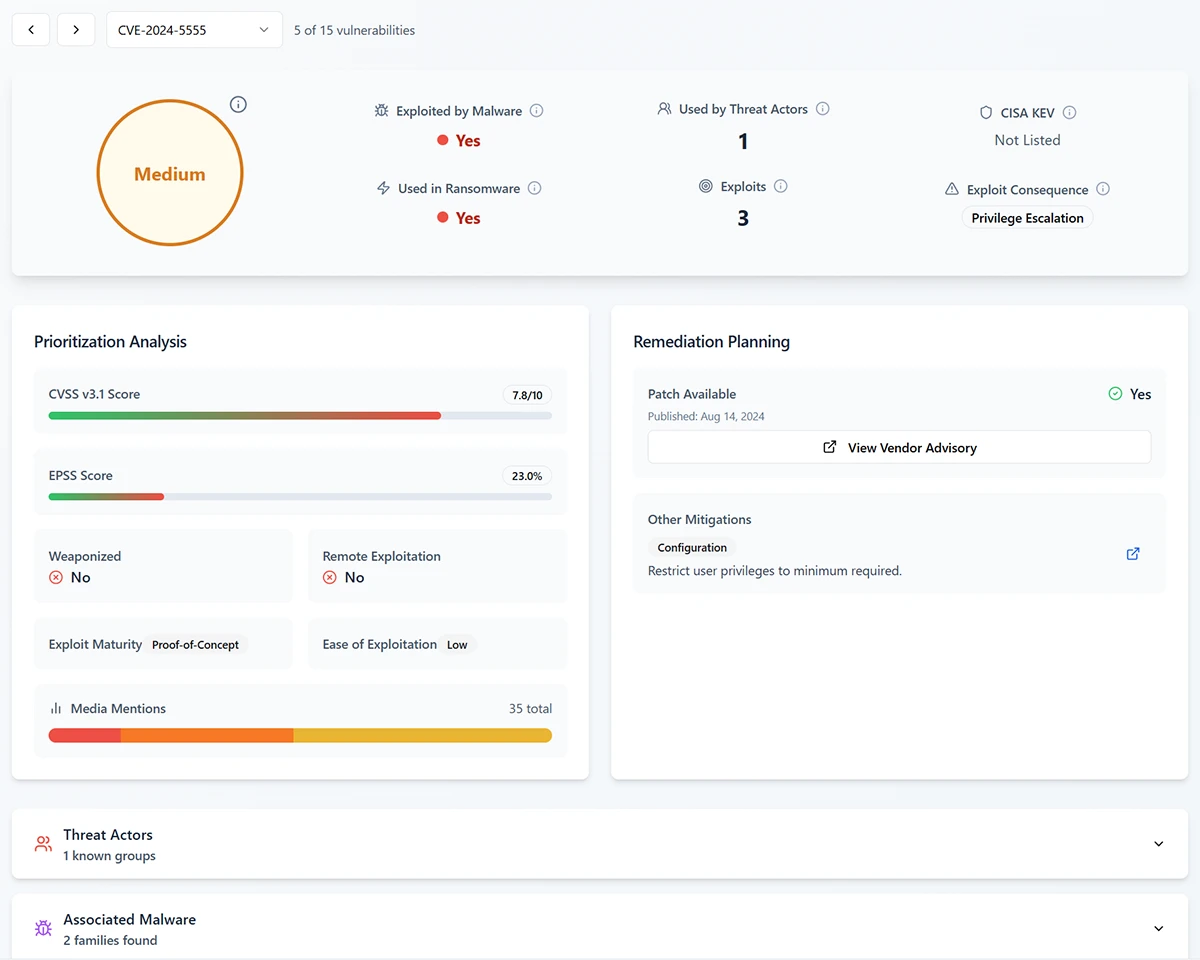

Nucleus Security’nin yeni ürünü Nucleus Insights, AI odaklı tehdit istihbaratını analist doğrulamasıyla birleştirerek bu boşluğu ele almak için tasarlanmıştır. Güvenlik açığı ekiplerine başka bir jenerik yayın vermek yerine, Insights özellikle CVES’e odaklanır. İstismar depolarından, karanlık web forumlarından, kötü amaçlı yazılım raporlarından ve satıcı danışmanlarından sinyaller toplar, daha sonra hangi güvenlik açıklarının kullanılacağını veya yakında olması muhtemel olduğunu belirlemek için AI ve analistler kullanır.

Sonuç olarak, biletlemeden SLA uygulamasına kadar doğrudan mevcut iş akışlarına verilebilen günlük bir tehdit derecesidir. Amaç, tahminleri, saldırılarda kullanılması muhtemel güvenlik açıklarına öncelik veren bir sinyalle değiştirmektir.

Alandan Kanıt

Gouge, erken benimseyenlerin somut sonuçlarına işaret ediyor. Nucleus anlayışlarını benimseyen bir devlet devlet kurumu, yüksek riskli güvenlik açıkları hacmini üç ay içinde yüzde 50 azaltabildi. Ajans sadece aktif tehditlerle güvenlik açıklarına odaklanarak, saldırganların dokunma olasılığı düşük olan binlerce CVS’nin “yüksek” i kovalamaktan kaçındı.

Otomasyon da bir fark yarattı. Gouge’a göre, güvenlik açığı triyajına harcanan manuel çaba, içgörüler yürürlüğe girdikten sonra yüzde 80 düştü. Ajansın ITSM sisteminde otomatik olarak kritik güvenlik açıkları biletleri oluşturuldu ve SLA’lar eklenmiş olarak doğru takıma yönlendirildi. Bu vardiya tuvalete azalttı ve ekipleri iyileştirmeye odakladı. Aracı süreç sadece birikmiş işin kesilmesini değil, aynı zamanda ajansın siber sigorta priminde yüzde 20’lik bir düşüş kazanmasına yardımcı oldu, bu da riske maruz kalmaya bağlı doğrudan bir finansal fayda.

Başka bir örnek, yaklaşık altı milyon bulgu içeren bir işletme ortamından geliyor. İş kritikliğini aktif tehdit kanıtlarıyla birleştiren Nucleus Insights’tan bağlam filtreleri uygulayarak, gerçekten risk altında olduğu gibi işaretlenen güvenlik açıklarının sayısı 389’a düştü. Gouge, bu yaklaşımın kritik istismarlar için aylarca hatta günlere taşınan ortalama zamanlamaya dönüştüğünü söyledi.

Hacim üzerinde hassasiyet

Müşteri pilotları, Nucleus Insights’ın doğru sinyallere çarptığını gösterir. Gouge, güvenlik açıklarının yüzde 70 ila 80’inin, sistemin en büyük öncelik olarak işaretlediğini 30 ila 60 gün içinde sömürüldüğünü veya aktif olarak silahlandırıldığını söyledi. Karşılaştırıldığında, CVSS odaklı önceliklendirme genellikle resmi tersine çevirir. Gouge, “CVSS ile acil olarak ele alınan sorunların sadece küçük bir kısmı aslında sömürülen bir şeye karşılık geliyor” dedi.

Fark hassasiyettir. Nucleus Insights ile ekipler, tehlikeyi temsil eden güvenlik açıklarının küçük bir kısmını ele almak için gürültüye daha az zaman harcarlar.

Süreci sonuçlara dönüştürmek

Birçok kuruluş için avantaj sadece tehdit istihbaratının kendisinde değil, mevcut iş akışlarıyla nasıl entegre edildiği de yatmaktadır. Devlet ajansı örneğinde, otomasyon yönlendirdi biletler, zorla SLA’lar ve onayları ele aldı, güvenlik açığı yönetimini ölçeklendirebilecek bir sürece dönüştürdü. Bir kurumsal müşteri için Gouge, Insights tarafından tetiklenen otomasyonun, 48 saatin altında kritik bir güvenlik açığı yamalarına izin verdiğini ve daha sonra başka bir şirkette büyük bir ihlalde sömürülen aynı zayıflık olduğunu kanıtladığını söyledi.

Boşluğu kapatma

CISOS için, yeni araçlar için durum genellikle gösterilebilir sonuçlara bağlıdır. Gouge, daha kısa MTTR’ye, daha az açık yüksek riskli güvenlik açıklarına ve yaklaşımın sağladığına dair kanıt olarak daha iyi SLA uyumluluğuna işaret ediyor. “Gerçek tehlike oluşturan güvenlik açıklarının küçük bir kısmına sıfırlayarak, Nucleus Insights, ekiplerin daha hızlı iyileştirilmesine ve sömürülebilir deliklerin üretimde açık olmasına izin vermekten kaçınmasına izin veriyor” dedi.

Daha geniş ders, güvenlik açığı yönetiminin doğru şeyleri daha hızlı yamalamakla ilgili olmasıdır. İlk sonuçlar, gerçek dünyadaki sömürülebilirliğe odaklanmanın para ve personel saatlerinden tasarruf edebileceğini göstermektedir. Baskı altındaki güvenlik liderlerinin ölçülebilir değer göstermesi için, bu dikkate değer bir sonuçtur.