adlı kullanıma hazır bir kötü amaçlı yazılımın dağıtıldığı yeni bir malspam kampanyası gözlemlendi. Karanlık Kapı.

Telekom Security geçen hafta yayınlanan bir raporda, “Kötü amaçlı yazılımın geliştiricisinin yakın zamanda kötü amaçlı yazılımı sınırlı sayıda bağlı kuruluşa kiralamaya başladığı gerçeği göz önüne alındığında, DarkGate kötü amaçlı yazılım aktivitesindeki mevcut ani artış makul.” dedi.

En son rapor, alıcıları kötü amaçlı yazılımı indirmeleri için kandırmak amacıyla ele geçirilen e-posta dizilerinden yararlanan “yüksek hacimli bir kampanyayı” ayrıntılarıyla anlatan güvenlik araştırmacısı Igal Lytzki’nin son bulgularına dayanıyor.

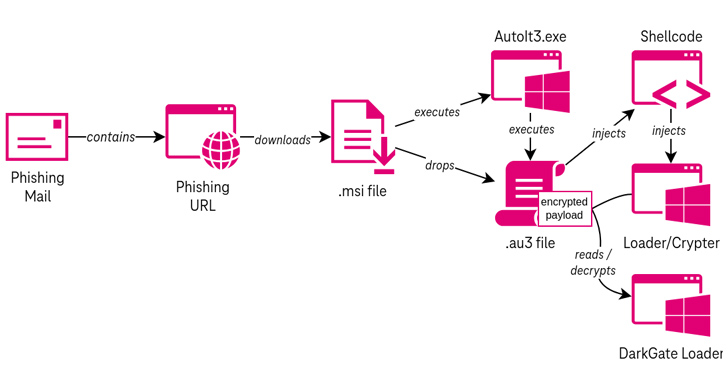

Saldırı, tıklandığında kurbanı belirli koşullara bağlı olarak bir MSI veri yüküne götürmek için bir trafik yönlendirme sisteminden (TDS) geçen bir kimlik avı URL’si ile başlar. Buna HTTP yanıtında bir yenileme başlığının varlığı da dahildir.

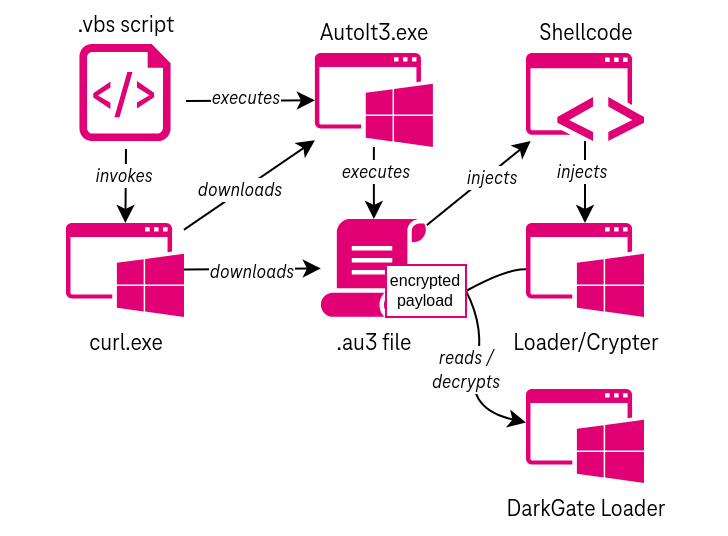

MSI dosyasını açmak, DarkGate’in şifresini çözmek ve bir şifreleyici (veya yükleyici) aracılığıyla başlatmak için bir kanal görevi gören kabuk kodunu yürütmek üzere bir AutoIt betiği içeren çok aşamalı bir işlemi tetikler.

Yükleyici özellikle AutoIt betiğini ayrıştırmak ve şifrelenmiş kötü amaçlı yazılım örneğini çıkarmak için tasarlanmıştır.

Saldırıların alternatif bir varyasyonu, MSI dosyası yerine Visual Basic Komut Dosyası kullanılarak gözlemlendi; MSI dosyası da AutoIt yürütülebilir dosyasını ve komut dosyasını almak için cURL’yi kullanıyor. VB Script’in teslim edildiği kesin yöntem şu anda bilinmiyor.

Çoğunlukla yeraltı forumlarında RastaFarEye adlı bir oyuncu tarafından satılan DarkGate, güvenlik yazılımı tarafından tespit edilmekten kaçınma, Windows Kayıt Defteri değişikliklerini kullanarak kalıcılık oluşturma, ayrıcalıkları yükseltme ve web tarayıcılarından ve Discord ve FileZilla gibi diğer yazılımlardan veri çalma yetenekleriyle birlikte geliyor.

Ayrıca dosyaları numaralandırmak, veri sızdırmak, kripto para birimi madencilerini başlatmak ve uzaktan ekran görüntüleri yakalamak ve diğer komutları çalıştırmak için bir komut ve kontrol (C2) sunucusuyla bağlantı kurar.

Kötü amaçlı yazılım, günlük 1.000 ABD Doları’ndan ayda 15.000 ABD Doları’na ve yılda 100.000 ABD Doları’na kadar değişen bir abonelik olarak sunuluyor; yazar, bunun “pentestçiler/kırmızı ekip üyeleri için en iyi araç” olduğunu ve “hiçbir yerde bulamayacağınız özelliklere sahip olduğunu” ilan ediyor ” İlginç bir şekilde DarkGate’in önceki sürümleri de bir fidye yazılımı modülüyle donatılmış olarak geliyordu.

Kimlik avı saldırıları, hırsızlar, truva atları ve KrakenKeylogger, QakBot, Raccoon Stealer, SmokeLoader ve diğerleri gibi kötü amaçlı yazılım yükleyicileri için birincil dağıtım yoludur ve tehdit aktörleri işlevlerini genişletmek için sürekli olarak yeni özellikler ve geliştirmeler ekler.

HP Wolf Security tarafından yakın zamanda yayınlanan bir rapora göre e-posta, uç noktalara kötü amaçlı yazılım dağıtmada en önemli vektör olmaya devam etti ve 2023’ün ikinci çeyreğinde tanımlanan tehditlerin %79’unu oluşturdu.