Fortinet Pazartesi günü, vahşi ortamda aktif olarak istismar edildiğini söylediği FortiOS SSL-VPN ürününü etkileyen ciddi bir güvenlik açığı için acil durum yamaları yayınladı.

şu şekilde izlendi: CVE-2022-42475 (CVSS puanı: 9.3), kritik hata, kimliği doğrulanmamış bir saldırganın özel hazırlanmış istekler yoluyla rasgele kod yürütmesine izin verebilecek bir yığın tabanlı arabellek taşması güvenlik açığı ile ilgilidir.

Şirket, müşterileri güncellemeleri uygulamak için hızlı hareket etmeye çağıran “bu güvenlik açığının vahşi ortamda kullanıldığı bir durumun farkında olduğunu” söyledi.

Aşağıdaki ürünler sorundan etkilenmektedir –

- FortiOS sürüm 7.2.0 ila 7.2.2

- FortiOS sürüm 7.0.0 ila 7.0.8

- FortiOS sürüm 6.4.0 – 6.4.10

- FortiOS sürüm 6.2.0 – 6.2.11

- FortiOS-6K7K sürüm 7.0.0 ila 7.0.7

- FortiOS-6K7K sürüm 6.4.0 ila 6.4.9

- FortiOS-6K7K sürüm 6.2.0 ila 6.2.11

- FortiOS-6K7K sürüm 6.0.0 ila 6.0.14

Yamalar, FortiOS 7.2.3, 7.0.9, 6.4.11 ve 6.2.12 sürümlerinin yanı sıra FortiOS-6K7K 7.0.8, 6.4.10, 6.2.12 ve 6.0.15 sürümlerinde mevcuttur.

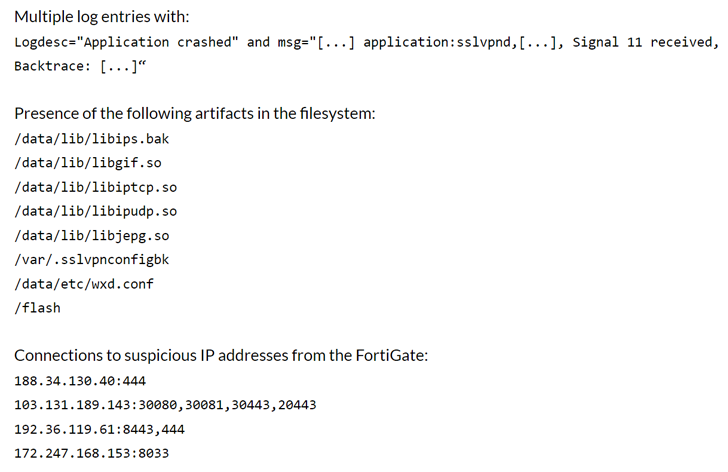

Amerikan ağ güvenlik şirketi ayrıca, IP adresleri ve başarılı bir saldırının ardından dosya sisteminde bulunan eserler dahil olmak üzere, istismar girişimleriyle ilişkili risk göstergeleri (IoC’ler) yayınladı.

Tavsiye, Fortinet’in FortiOS, FortiProxy ve FortiSwitchManager’da (CVE-2022-40684, CVSS puanı: 9.6) başka bir kritik kimlik doğrulama bypass hatasının aktif silah haline geldiği konusunda uyarılmasından iki ay sonra geldi.