Şüpheli bir Çinli bilgisayar korsanlığı grubu, kötü amaçlı yazılım dağıtmak için bir Fortinet sıfır gün güvenlik açığından (CVE-2022-41328) yararlanan devlet kurumlarına yönelik bir dizi saldırıyla ilişkilendirildi.

Fortinet’in geçen hafta açıkladığı gibi güvenlik kusuru, tehdit aktörlerinin yama uygulanmamış FortiGate güvenlik duvarı cihazlarında yetkisiz kod veya komutlar yürüterek kötü amaçlı yazılım yükleri dağıtmasına izin verdi.

Daha ayrıntılı analizler, saldırganların kötü amaçlı yazılımı veri hırsızlığı, güvenliği ihlal edilmiş cihazlarda dosya indirme ve yazma veya kötü amaçlarla oluşturulmuş ICMP paketleri alırken uzak kabukları açma dahil olmak üzere siber casusluk için kullanabileceğini ortaya çıkardı.

Olaylardan biri, bir müşterinin FortiGate cihazları FIPS üretici yazılımı bütünlüğüne bağlı hatalarla kapatıldığında ve bu cihazları çalışamaz hale getirdiğinde keşfedildi.

Cihazlar, FIPS özellikli sistemler için standart bir uygulama olan ağ sızmasını önlemek için önyüklemeyi durdurdu. Güvenlik duvarları, bir CVE-2022-41328 FortiGate yol geçişi istismarı kullanılarak ele geçirildi ve bunların eşzamanlı olarak kapatılması, Fortinet’in saldırının bir FortiManager cihazından kaynaklandığından şüphelenmesine yol açtı.

Şirket, bunların hükümet ağlarına ve büyük kuruluşlara yönelik oldukça hedefli saldırılar olduğunu ve saldırganların FortiGate cihazlarının işletim sisteminin tersine mühendislik de dahil olmak üzere “gelişmiş yetenekler” sergilediğini söyledi.

Fortinet, “Saldırı, tercih edilen hükümet veya hükümetle ilgili hedeflere dair bazı ipuçlarıyla, yüksek oranda hedeflendi.” Dedi.

“İstismar, FortiOS ve altında yatan donanım hakkında derin bir anlayış gerektiriyor. Özel implantlar, oyuncunun FortiOS’un çeşitli parçalarının tersine mühendislik dahil olmak üzere gelişmiş yeteneklere sahip olduğunu gösteriyor.”

Çinli siber casuslara bağlantılar

Yeni bir Mandiant raporu, saldırıların 2022’nin ortalarında meydana geldiğini ve onları şirketin UNC3886 olarak izlediği Çin bağlantılı bir tehdit grubuna bağladığını söylüyor.

Mandiant CTO’su Charles Carmakal, “Çin casus operatörlerinin son kurbanları arasında DIB, hükümet, telekom ve teknoloji yer alıyor” dedi.

“Bulmalarının ne kadar inanılmaz derecede zor olduğu göz önüne alındığında, çoğu kuruluş bunları kendi başlarına belirleyemez. Çin kampanyalarının çok yıllı izinsiz girişlerle sonuçlanması alışılmadık bir durum değil.”

Mandiant, olayı Fortinet ile ortaklaşa araştırırken, UNC3886’nın Fortinet cihazlarını ihlal ettikten sonra kurbanların ağlarına sürekli erişim için iki yeni kötü amaçlı yazılım türü kullanarak onlara arka kapı açtığını keşfetti: Python tabanlı bir Thincrust arka kapısı ve ICMP bağlantı noktasını engelleyen Castletap pasif arka kapısı .

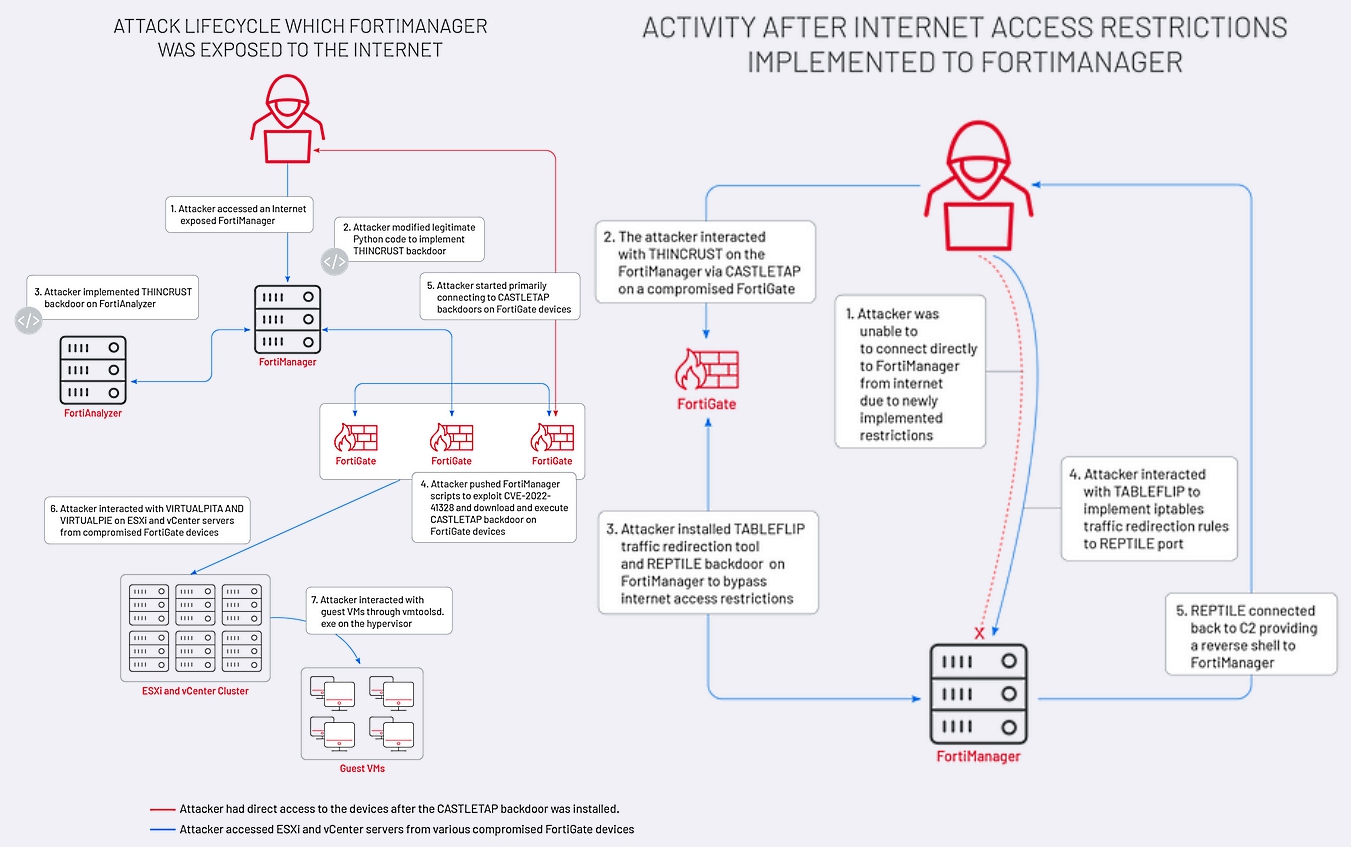

Tehdit aktörleri, CVE-2022-41328 sıfır gün açığından yararlanarak ağ üzerinden yatay olarak hareket etmelerine izin veren dosyalar yazmadan önce, başlangıçta İnternetten erişilebilen bir FortiManager cihazına erişti.

Grup, Thincrust arka kapısı aracılığıyla FortiManager ve FortiAnalyzer cihazlarında kalıcılık kazandıktan sonra, Castletap kullanarak birden fazla FortiGate güvenlik duvarını arka kapıya bağlamak için FortiManager betiklerini kullandı.

Daha sonra saldırgan, güvenliği ihlal edilmiş hipervizörler ve konuk makineler üzerindeki denetimini sürdürmek için VirtualPita ve VirtualPie arka kapılarını konuşlandıran ESXi ve vCenter makinelerine bağlandı ve kötü niyetli etkinliklerinin tespit edilmemesini sağladı.

Saldırganlar, Internet’ten erişimi kısıtlamak üzere yapılandırılmış cihazlarda, daha önce Castletap kullanılarak arka kapı uygulanan FortiGate güvenlik duvarlarından döndükten sonra bir trafik yeniden yönlendirici (Tableflip) ve pasif bir arka kapı (Reptile) kurdu.

Google Cloud’da Mandiant Siber Casusluk Analizi Başkanı Ben Read, “Bu cihazların hedeflenmesinin, zor hedeflere erişmeye çalışan casusluk grupları için başvurulacak teknik olmaya devam edeceğine inanıyoruz” dedi.

“Bunun nedeni, aktörlerin izinsiz girişin zamanlamasını kontrol etmesine izin vererek internetten erişilebilir olmaları ve VPN cihazları ve yönlendiriciler söz konusu olduğunda – büyük miktarda düzenli gelen bağlantı, harmanlamayı kolaylaştırıyor.”