FIN7 olarak bilinen kötü şöhretli siber suç örgütü, Carbanak (aka Anunak) adı verilen bilinen bir arka kapıyı sunmak için ABD otomotiv endüstrisini hedef alan bir hedef odaklı kimlik avı kampanyasıyla ilişkilendirildi.

BlackBerry araştırma ve istihbarat ekibi yeni bir yazıda, “FIN7, şirkette BT departmanında çalışan ve daha yüksek düzeyde idari haklara sahip çalışanları belirledi” dedi.

“Ünlü Anunak arka kapısını çalıştırmak ve karadaki ikili dosyalar, komut dosyaları ve kütüphanelerden (LOLBAS) faydalanarak ilk tutunma noktasını kazanmak için ücretsiz bir IP tarama aracının cazibesini kullandılar.”

Carbon Spider, Elbrus, Gold Niagara, ITG14, Sangria Tempest olarak da bilinen FIN7, bilgi çalabilecek kötü amaçlı yazılımlar sunmak için çok çeşitli endüstri sektörlerine saldırma konusunda bir geçmişe sahip, finansal motivasyona sahip, tanınmış bir e-suç grubudur. 2012’den bu yana satış noktası (PoS) sistemleri.

Son yıllarda tehdit aktörü, Black Basta, Cl0p, DarkSide ve REvil gibi çeşitli türleri dağıtan fidye yazılımı operasyonları yürütmeye geçti. Grubun iki Ukraynalı üyesi Fedir Hladyr ve Andrii Kolpakov bugüne kadar ABD’de hapis cezasına çarptırıldı.

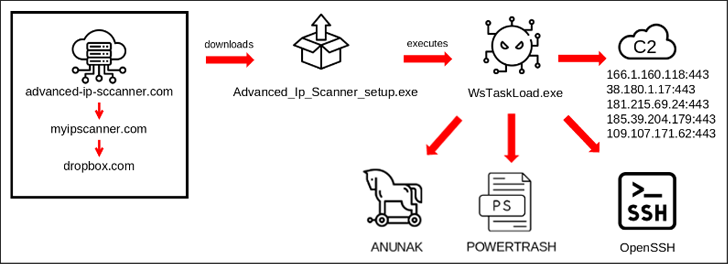

BlackBerry tarafından 2023’ün sonlarında keşfedilen en son kampanya, sahte bir siteye (“gelişmiş-ip-scanner”) işaret eden bubi tuzaklı bir bağlantı içeren hedef odaklı kimlik avı e-postasıyla başlıyor.[.]com”), Gelişmiş IP Tarayıcı kılığına giriyor.

“Bu sahte site ‘myipscanner’a yönlendirildi”[.]Kanadalı siber güvenlik şirketi, “WsTaskLoad.exe” adlı kötü amaçlı yürütülebilir dosyayı kurbanın makinesine indiren, saldırganın sahip olduğu bir Dropbox’a yönlendirildiğini belirtti.

İkili, sonuçta Carbanak’ın idamına yol açan çok aşamalı bir süreci başlatır. Ayrıca POWERTRASH gibi ek yükler sağlamak ve uzaktan erişim için OpenSSH’yi kurarak kalıcılık sağlamak üzere tasarlanmıştır.

Tehdit aktörlerinin fidye yazılımı dağıtmayı planlayıp planlamadıkları şu anda bilinmiyor; çünkü virüslü sistem erken tespit edildi ve yanal hareket aşamasına ulaşamadan ağdan kaldırıldı.

Saldırının hedefi ABD merkezli “çok uluslu büyük bir otomotiv üreticisi” olsa da BlackBerry, aynı sağlayıcıda birkaç benzer kötü amaçlı alan adı bulduğunu ve bunun FIN7 tarafından yürütülen daha geniş bir kampanyanın parçası olabileceğini belirtti.

Bu tür tehditlerin oluşturduğu riskleri azaltmak için kuruluşların kimlik avı girişimlerine karşı dikkatli olmaları, çok faktörlü kimlik doğrulamayı (MFA) etkinleştirmeleri, tüm yazılım ve sistemleri güncel tutmaları ve olağandışı oturum açma girişimlerini izlemeleri önerilir.