Bu makale, fidye yazılımı çetelerinin Dark Web sitelerinde yayınladığı bilgileri izleyen Malwarebytes'in fidye yazılımı uzmanı Marcelo Rivero'nun araştırmasına dayanmaktadır. Bu raporda “bilinen saldırılar”, mağdurun yapmadım fidye öde. Bu, fidye yazılımı etkinliğine ilişkin en iyi genel tabloyu sağlar ancak gerçek saldırı sayısı çok daha yüksektir.

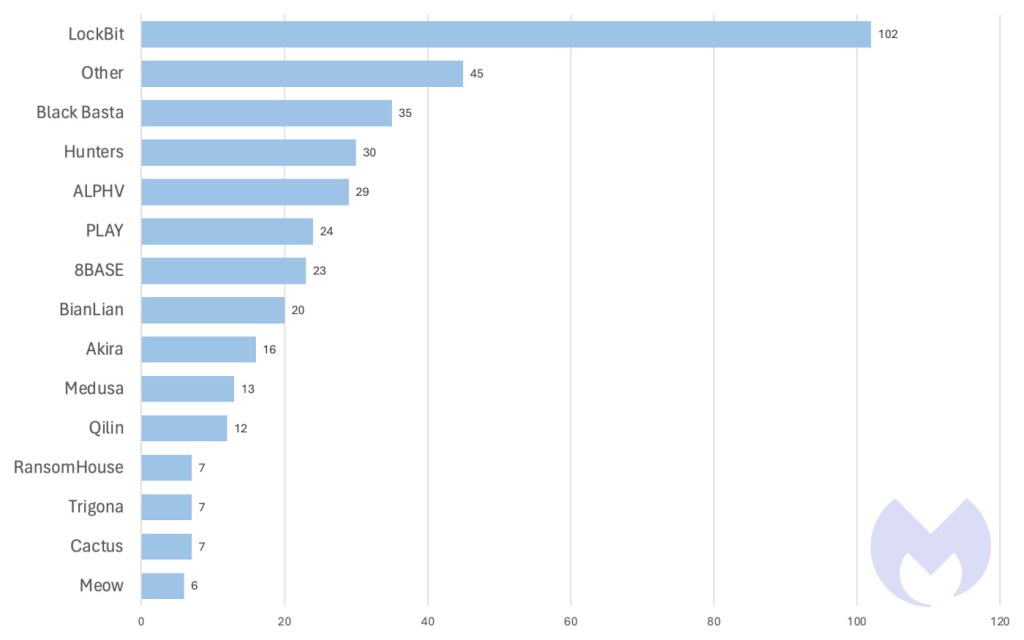

Şubat ayında 376 fidye yazılımı kurbanı yaşandı ve bu, tarihsel olarak durgun bir dönem için alışılmadık derecede aktif bir ay oldu. Ancak Şubat sadece benzeri görülmemiş rakamlara yol açmakla kalmadı, aynı zamanda benzeri görülmemiş gelişmeler de getirdi: kolluk kuvvetleri en büyük fidye yazılımı çetesi olan LockBit'i kapatırken, ikinci en büyük olan ALPHV kendi ölüm sahtekarlığını yapıyor ve kendi bağlı kuruluşlarının fonlarıyla kaçıyor gibi görünüyordu.

Ancak ayın en büyük iki hikayesine dalmadan önce, 2023'ün son çeyreğinde kurbanların %29'unun fidye ödediğini gösteren yeni bir Coveware raporu da dahil olmak üzere diğer önemli fidye yazılımı gelişmelerine hızlı bir genel bakışla başlayalım.

Birkaç yıl önce, fidye yazılımı saldırganlarına ödeme yapılması neredeyse kesin bir şeydi; 2019'un başlarında saldırıyı gerçekleştiren kuruluşların %85'i, başka seçeneklerinin olmadığını düşünüyordu. Ancak 2024'e doğru hızla ilerlersek, Coveware verileri bu eğilimin tamamen tersine döndüğünü gösteriyor; yalnızca ödeme yapan kurbanların sayısı düşmekle kalmadı, aynı zamanda fiili fidye ödemelerinin dolar tutarları da düştü. Başka bir deyişle, fidye yazılımı ödemelerinin her zamankinden daha az ve daha küçük olduğunu görüyoruz.

İlk bakışta bu eğilim mantığa aykırı görünüyor: Küresel fidye yazılımı saldırılarının her yıl rekor seviyelere ulaşmasıyla birlikte, fidye ödemeyi seçen kurbanların sayısında da orantılı bir artış beklenebilir. Ancak görünen o ki, fidye yazılımına yönelik tüm dikkat, saldırganları etkili bir şekilde ayağından vuruyor: Bu saldırılar manşetlere çıktıkça, işletmeler fidye yazılımını birincil tehdit olarak daha fazla anlıyor ve bu da kurbanların bir saldırıdan kurtulmasına olanak tanıyabilecek gelişmiş güvenlik önlemlerine yol açıyor fidye ödemeden. Ayrıca cesaret kırıcı ödemeler, siber suçluların güvenilirliği ve daha katı fidye karşıtı yasalar hakkındaki şüpheleri artırıyor.

Ancak tüm bunlar şu soruyu akla getiriyor: Daha az ödemeyle, fidye yazılımı çeteleri stratejilerini tehdit olmaya devam edecek şekilde mi değiştirecekler, yoksa başarılı fidyelerdeki azalma, daha kazançlı yollar ararken saldırıların azalmasına mı yol açacak? Fidye yazılımı saldırıları, zamanla azalsa da her zaman kârlı kalacak mı? Rapor, cevapladığı kadar çok soruyu da gündeme getiriyor.

Tahminimiz? Fidye yazılımı çeteleri yakın zamanda geri adım atmayacak; aslında şirketlere ödeme yapmaları konusunda baskı yapma konusunda daha yaratıcı olmaya devam edecekler. “Büyük oyun fidye yazılımı” hakkındaki haberlerimiz, fidye yazılımı çetelerinin yalnızca şirketler ödemeye direndiğinde talepleri artırmakla kalmayıp, aynı zamanda daha agresif taktiklere yöneldiklerini de gösterdi. Eski Malwarebytes Labs yazarı Christopher Boyd, “Veri sızdırma, çevrimiçi satma, işin diğer bölümlerini bozma, ilgili firmalara saldırma ve hatta çalışanları taciz etme tehditleri, çetelerin isteksiz işletmeleri ödemeye zorlamak için kullanabileceği taktiklerdir” diye yazıyor.

Başka bir deyişle, daha az sayıda şirketin ödeme yapmasına rağmen, fidye yazılımı saldırganlarının daha yüksek fidye talepleri ve daha sofistike, agresif müzakere taktikleriyle bu durumu telafi edeceğini öngörüyoruz.

Diğer Şubat haberlerinde, yeni raporlar ALPHV'nin sağlık sektörüne yönelik hedefli saldırılarının arttığını vurguladı. Tesadüfen bu raporların yayınlanmasından bir gün sonra ALPHV'nin ABD'nin en büyük sağlık teknolojisi şirketlerinden biri olan Change Healthcare'e şiddetli saldırı haberi geldi.

Raporda, Aralık 2023 ortasından bu yana, sızdırılan yaklaşık 70 kurban arasında ALPHV'nin en sık hedefinin sağlık sektörü olduğu belirtildi. Bu, ALPHV Blackcat yöneticisinin, Aralık 2023'ün başlarında gruba ve altyapısına karşı yapılan eylemlerin ardından bağlı kuruluşlarının hastaneleri hedef alma yönündeki teşvikine bir yanıt gibi görünüyor.

Romalı tarihçi Tacitus bir keresinde şöyle demişti: “Suç bir kez açığa çıktığında, cesaretten başka sığınağı yoktur.” ALPHV'nin suçlarının açığa çıkması onları daha da cesaretlendirmiş, onları suç faaliyetlerini durdurmayı amaçlayan kurumlara karşı daha da küstahça intikam eylemlerine girişmeye itmiş görünüyor. Günün sonunda, ALPHV'nin eylemleri şaşırtıcı olmayan bir şekilde önemsiz, anlamsız ve insan hayatını tehlikeye atıyor, ancak en azından grubun alaka için son umutsuz nefesini ima ediyorlar.

Güvenlik açığı cephesinde, Black Basta, Bl00dy ve LockBit gibi fidye yazılımı çetelerinin geçen ay ConnectWise ScreenConnect'teki sunucuları saldırganların kontrolüne maruz bırakan güvenlik açıklarından yararlandığı görüldü. Görünüşe göre fidye yazılımı incelemelerimiz neredeyse her iki ayda bir büyük bir başarıyla kullanılan yeni bir güvenlik açığını ortaya çıkarıyor; bu güvenlik açığı ister 2023 yazında MOVEit, ister 2023'ün sonunda Citrix Bleed olsun. ScreenConnect'teki güvenlik açıkları bir kez daha bu geniş kapsamlı güvenlik açıklarının bir parçası. Fidye yazılımı çetelerinin, önceki yıllara göre belki daha hızlı ve daha kapsamlı şekilde, sürekli yeni giriş noktaları bulduğunu fark ettiğimiz bir trend.

LockBit aşağı, ALPHV dışarı

Şubat 2024, muhtemelen dünyanın en tehlikeli fidye yazılımı çetelerinden ikisinin ciddi türbülanslara maruz kaldığı ay olarak yıllarca hatırlanacak.

LockBit, Conti'nin 2022 baharındaki ölümünden bu yana önde gelen fidye yazılımı tehdidi oldu, ancak ilk kez statüsünden ve uzun ömürlülüğünden şüphe etmek için ciddi nedenler var. 19 Şubat'ta, fidye yazılımı çetesinin karanlık web sitesi şunu duyurdu: “Bu site artık Birleşik Krallık Ulusal Suç Teşkilatı'nın kontrolü altındadır ve FBI ve uluslararası emniyet teşkilatı 'Cronos Operasyonu' ile yakın işbirliği içinde çalışmaktadır.”

Bunu fidye yazılımlarının kaldırılması tarihinde oldukça benzersiz bir olay takip etti. Her zamanki kuru basın bültenlerinin yanı sıra, sorumlu kolluk kuvvetleri, yaptıklarının ayrıntılarını sergilemek için edindikleri siteyi kullandı.

Bu, LockBit markasını emsallerinin ve bağlı kuruluşlarının gözünde küçük düşürerek ona zarar vermek için tasarlanmış gibi görünen zarif bir trolleme eylemiydi.

Kesintinin bir de temeli vardı; bazı tutuklamalar, “büyük miktarda istihbarat” toplandı, altyapı ele geçirildi, kripto para birimi hesapları donduruldu, şifre çözme anahtarları ele geçirildi ve LockBit yöneticisi LockBitSupp'un “kanuni yaptırımlarla meşgul olduğunun” ortaya çıkması.

LockBit hızla yeni bir site kurdu ve işlerin ne kadar iyi olduğunu tam olarak açıklayan 3000 kelimelik bilinçli bir makale akışı yayınlayarak, insanların işler yolunda gitmediğinde yaptıkları gibi her şeyin yolunda olduğu konusunda ısrar etti, teşekkürler. LockBit'in toparlanmasının devam edip etmeyeceğini zaman gösterecek. Fidye yazılımı çeteleri, kolluk kuvvetlerinin sıcak nefesini boyunlarında hissetmeye başladığında, normal olarak bunu yeniden markalama takip eder.

LockBit'in ana rakibi ALPHV, Şubat ayını alternatif bir son göstermek için kullandı. Özensizce yürütülen bir çıkış dolandırıcılığıyla kendi müşterilerini (aslında sadece suça ortak olan) dolandırarak fidye yazılımı dünyasını geride bırakmaya karar verdi. ALPHV, Aralık ayında kolluk kuvvetleriyle yaşadığı sıkıntıyı yaşadı ve LockBit gibi iyileşmiş gibi görünüyordu.

Belki federallerle yaşadığı sürtüşmeden korkmuştu ya da belki bir bağlı kuruluşun Change Healthcare'e yaptığı yıkıcı saldırıdan elde ettiği 22 milyon dolarlık fidyeye direnmek çok zordu. Sebebi ne olursa olsun, ALPHV parayı alıp suç ortaklarını başıboş bırakarak kaçtı. Ortadan kaybolmasının suçunu FBI'a yüklemeye yönelik gönülsüz girişim kimseyi kandıramadı.

Fidye Yazılımını Önleme

Her ay rapor ettiğimiz fidye yazılımı çeteleriyle mücadele etmek, katmanlı bir güvenlik stratejisi gerektirir. Çeteleri önceden sistemlerinizden uzak tutan teknoloji harikadır ancak yeterli değildir.

Fidye yazılımı saldırganları en kolay giriş noktalarını hedefler: Örnek bir zincir, önce kimlik avı e-postalarını deneyip ardından RDP bağlantı noktalarını açmaları ve bunlar güvenliyse yamalanmamış güvenlik açıklarından yararlanmaları olabilir. Çok katmanlı güvenlik, sızmayı giderek daha da zorlaştırmak ve sızmayı başaranları tespit etmekle ilgilidir.

Uç Nokta Koruması (EP) ve Güvenlik Açığı ve Yama Yönetimi (VPM) gibi teknolojiler, ihlal olasılığını azaltan hayati öneme sahip ilk savunmalardır.

Ancak kilit nokta, motive olmuş çetelerin eninde sonunda savunmaları aşacağını varsaymaktır. Uç Nokta Tespiti ve Yanıtı (EDR), tehditleri hasar meydana gelmeden önce bulmak ve ortadan kaldırmak için çok önemlidir. Ayrıca bir ihlal meydana gelirse fidye yazılımını geri alma araçları değişiklikleri geri alabilir.

ThreatDown Fidye Yazılımını Nasıl Ele Alır?

ThreatDown paketleri bu zorluklara kapsamlı bir yaklaşım getiriyor. Entegre çözümlerimiz, kuruluşunuzun özel ihtiyaçlarına göre uyarlanmış EP, VPM ve EDR teknolojilerini birleştirir. ThreatDown'un seçkin paketleri şunları sunar:

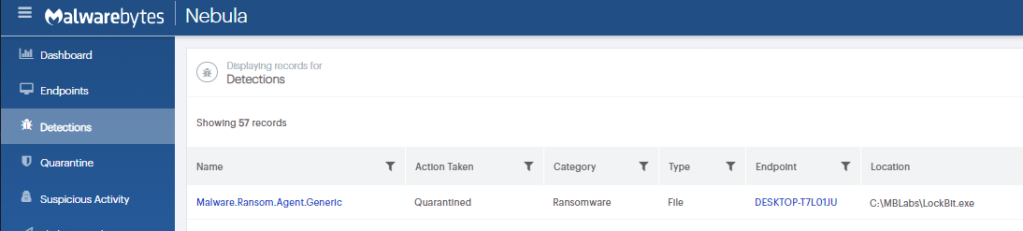

ThreatDown EDR, LockBit fidye yazılımını tespit ediyor

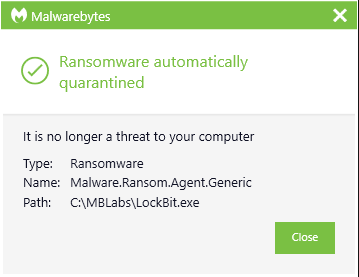

ThreatDown, LockBit fidye yazılımını otomatik olarak karantinaya alıyor

Kaynakları kısıtlı kuruluşlar için, belirli ThreatDown paketleri Yönetilen Tespit ve Yanıt (MDR) hizmetleri sunarak, şirket içi büyük siber güvenlik ekiplerine ihtiyaç duymadan fidye yazılımı tehditlerine karşı uzman izleme ve hızlı tehdit yanıtı sağlar.

İş çözümlerimiz, fidye yazılımının tüm kalıntılarını ortadan kaldırır ve yeniden virüse yakalanmanızı önler. İşletmenizi korumaya nasıl yardımcı olabileceğimiz hakkında daha fazla bilgi edinmek ister misiniz? Aşağıdan ücretsiz deneme sürümünü edinin.