Federal Soruşturma Bürosu (FBI), Siber Güvenlik ve Altyapı Güvenliği Ajansı (CISA) ve Avustralya Sinyal Müdürlüğü’nün Avustralya Siber Güvenlik Merkezi (ACSC), Play fidye yazılımı hakkında ortak bir Siber Güvenlik Tavsiyesi (CSA) yayınladı.

FBI’a göre Play, Haziran 2022 ile Ekim 2023 arasında Kuzey Amerika, Güney Amerika ve Avrupa’daki çok çeşitli işletmeler ve kritik altyapılar arasında yaklaşık 300 kurbana yol açtı.

Ortak tavsiye, Play fidye yazılımı grubunun operasyonları için kullandığı meşru araçların bir listesini sağlar, ancak daha da önemlisi, sık kullanılan saldırı vektörlerinin ve güvenlik açıklarının bir listesini içerir. Bunlar arasında, özellikle ProxyNotShell gibi bilinen güvenlik açıkları aracılığıyla geçerli hesapların kötüye kullanılması ve kamuya açık uygulamaların kötüye kullanılması yer alır.

Bir ağa girdikten sonra Play, anti-virüs yazılımını denemek ve devre dışı bırakmak ve günlük dosyalarını kaldırmak için özel araçlar kullanır. Daha sonra değerli verilerin aranması ve şifreleme sürecine hazırlık başlar. Tipik olarak, bu davranışın keşfedilmesi için özel bir güvenlik ekibi veya harici bir yönetilen algılama ve yanıt (MDR) hizmeti gerekir.

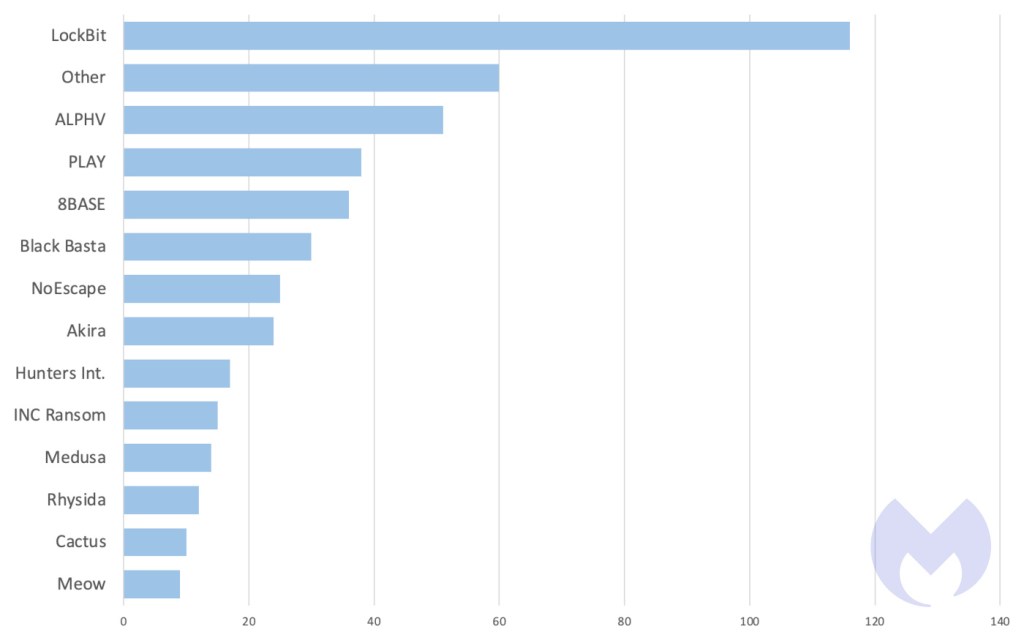

En son aylık fidye yazılımı incelememizde Play’in 6’dan itibaren tırmandığını göreceksinizbu 3’e yerüçüncü bilinen en fazla saldırıya sahip gruplar listesinde.

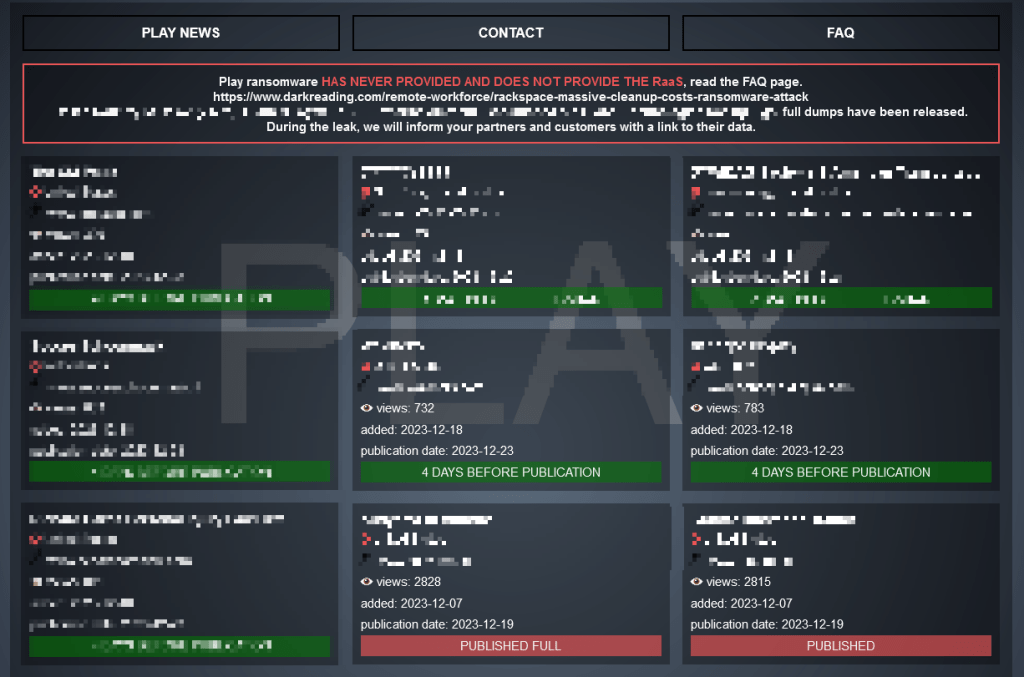

Play fidye yazılımı grubu, Ağustos 2022’den bu yana adından söz ettiriyor ve tipik bir çifte gasp grubudur. Bu, şifreleme sistemlerinin yanı sıra verileri de çaldıkları ve ardından çalınan verileri Dark Web sızıntı sitelerinde yayınlamakla tehdit ettikleri anlamına geliyor.

PLAY sızıntı sitesinin ekran görüntüsü

Ortak CSA, eyleme geçirilebilir bir kurtarma planına sahip olmanın, çok faktörlü kimlik doğrulamayı (MFA) kullanmanın ve tüm işletim sistemlerini, yazılımları ve donanım yazılımlarını güncel tutmanın önemini vurguluyor.

FBI, okuyuculara, yabancı IP adresleriyle olan ve bu adreslerden gelen iletişimi gösteren sınır günlükleri, örnek bir fidye notu, Play fidye yazılımı aktörleriyle iletişim, Bitcoin cüzdan bilgileri, şifre çözücü dosyaları ve/veya şifrelenmiş bir dosyanın iyi huylu örneği.

Fidye yazılımından nasıl kaçınılır

- Yaygın giriş biçimlerini engelleyin. İnternete açık sistemlerdeki güvenlik açıklarını hızlı bir şekilde düzeltmek için bir plan oluşturun; RDP ve VPN’ler gibi uzaktan erişimi devre dışı bırakın veya güçlendirin.

- İzinsiz girişleri önleyin. Tehditleri, uç noktalarınıza sızmadan veya onları etkilemeden önce durdurun. Fidye yazılımı dağıtmak için kullanılan kötüye kullanımları ve kötü amaçlı yazılımları önleyebilecek uç nokta güvenlik yazılımı kullanın.

- İzinsiz girişleri tespit edin. Ağları bölümlere ayırarak ve erişim haklarını ihtiyatlı bir şekilde atayarak davetsiz misafirlerin kuruluşunuzun içinde çalışmasını zorlaştırın. Bir saldırı meydana gelmeden önce olağandışı etkinlikleri tespit etmek için EDR veya MDR’yi kullanın.

- Kötü amaçlı şifrelemeyi durdurun. Fidye yazılımını tanımlamak için birden fazla farklı algılama tekniği kullanan ve hasarlı sistem dosyalarını geri yüklemek için fidye yazılımını geri döndüren ThreatDown EDR gibi Uç Nokta Tespit ve Yanıt yazılımını kullanın.

- Tesis dışında, çevrimdışı yedeklemeler oluşturun. Yedeklemeleri saldırganların erişemeyeceği bir yerde ve çevrimdışı olarak saklayın. Temel iş işlevlerini hızlı bir şekilde geri yükleyebileceğinizden emin olmak için bunları düzenli olarak test edin.

- İki kez saldırıya uğramayın. Salgını izole ettikten ve ilk saldırıyı durdurduktan sonra, tekrar saldırıya uğramamak için saldırganların, kötü amaçlı yazılımlarının, araçlarının ve giriş yöntemlerinin tüm izlerini kaldırmalısınız.

İş çözümlerimiz, fidye yazılımının tüm kalıntılarını ortadan kaldırır ve yeniden virüse yakalanmanızı önler. İşletmenizi korumaya nasıl yardımcı olabileceğimiz hakkında daha fazla bilgi edinmek ister misiniz? Aşağıdan ücretsiz deneme sürümünü edinin.