Bu hafta Hollanda’daki FBI ve yetkililer, Pakistan’dan çalışan son derece popüler bir spam ve kötü amaçlı yazılım yayma hizmeti için düzinelerce sunucu ve alan ele geçirdi. Kolektif takma adını kullanan hizmet sahipleri “Manipülatçılar”2015’ten beri burada yayınlanan üç hikayenin konusu olmuştur. FBI, ana müşterinin kurban şirketlerini üçüncü bir tarafa ödeme yapmaya çalışan suç grupları olduğunu söyledi.

Manipülatörlerin müdürleri tarafından işletilen birkaç mevcut Fudtools sahasından biri.

29 Ocak’ta FBI ve Hollanda Ulusal Polisi, markalar altında pazarlanan bir siber suç hizmeti için teknik altyapıyı ele geçirdi Vahşi– Fudap Ve Fudtools (ve diğer birçok “fud” varyasyonu). “FUD” biti “tamamen tespit edilemez” anlamına gelir ve antivirüs yazılımı veya anti-spam aletleri gibi güvenlik araçları tarafından tespitten kaçacak siber suç kaynaklarını ifade eder.

Hollanda yetkilileri, yurtdışındaki 39 sunucunun ve alanların ele geçirildiğini ve sunucuların, Hollanda vatandaşlarına ilişkin en az 100.000 kayıt da dahil olmak üzere dünya çapında kurbanlardan milyonlarca kayıt içerdiğini söyledi.

Bir ifade ABD Adalet Bakanlığı siber suç grubunu Saim Razabir takma addan sonra, manipülatçılar sosyal medyada spam, kötü amaçlı yazılım ve kimlik avı hizmetlerini tanıtmak için ortak olarak kullandılar.

DOJ, “SAIM Raza tarafından işletilen web siteleri, sahtekarlık operasyonlarını oluşturmak ve sürdürmek için kullanılan kimlik avı kitleri, aldatmaca sayfaları ve e-posta alıntıcılar gibi araçların satışını reklam veren ve kolaylaştıran pazarlar olarak çalıştırdı” dedi.

Çekirdek Manipulaters ürünü Vahşiana sayfası, çeşitli internet şirketlerinin kullanıcılarını hedefleyen kimlik avı kitlerini açık bir şekilde ilan eden bir spam dağıtım hizmeti, Microsoft 365– Yahoo– AOL– Sezgi– iklim Ve İd.mebirkaç isim.

Hükümet, bu hizmetleri satın alan ulusötesi organize suç gruplarının öncelikle bunları iş e -posta uzlaşması (BEC) programları yürütmek için kullandığını ve burada siber suç aktörlerinin kurban şirketlerini üçüncü bir tarafa ödeme yapmaya kandırdıklarını söyledi.

DOJ, “Bu ödemeler bunun yerine faillerin kontrol ettiği bir finansal hesaba yönlendirilecek ve mağdurlara karşı önemli kayıplara neden olacak” diye yazdı. “Bu araçlar, kurban kullanıcı kimlik bilgilerini almak ve bu hileli programları ilerletmek için bu kimlik bilgilerini kullanmak için de kullanıldı. Bu alanların ele geçirilmesi, bu grupların devam eden aktivitesini bozmayı ve siber suçlu topluluğundaki bu araçların çoğalmasını durdurmayı amaçlamaktadır. ”

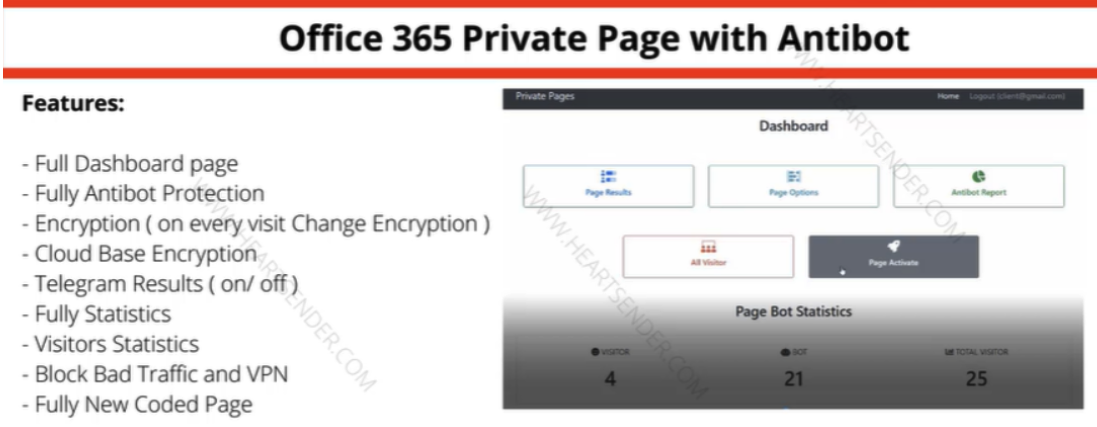

Manipulaters “Antibotlu Office 365 Özel Sayfası” Reklamı Heartsender aracılığıyla satılan kimlik avı kiti. “Antitot”, otomatik algılama tekniklerinden kaçınmaya çalışan işlevselliği ifade ederek bir Phish’i mümkün olduğunca uzun süre konuşlandırır. Resim: Domaintools.

Krebsonsecurity ilk olarak Mayıs 2015’te manipülatçılar hakkında yazdı, esas olarak o zamanlar reklamları bir dizi popüler siber suç forumunu örtüyorlar ve ne yaptıkları konusunda oldukça açık ve yüzsüz oldukları için – gerçek hayatta kim oldukları için.

Çekirdek çalışanların Lahor’da bir web kodlama şirketi kurduğunu tespit eden bir hikayeyle, manipülatçılarla tekrar yakaladık. Wecodesolutions – Muhtemelen kayda değer HeaderSmen gelirlerini açıklamanın bir yolu olarak. Bu parça, WeCodesolutions çalışanlarının her yıl şirket partilerinden resimler göndererek, kelimelerle büyük bir pasta içeren şirket partilerine nasıl takıldıklarını inceledi. Fudco Buzlanma ile yazılmıştır.

Geçen yıl manipülatçılar hakkında bir takip hikayesi, bu yayını onlarla ilgili hikayeleri kaldırmak için yalvaran çeşitli Wecodesolutions çalışanlarından mesajlar başlattı. Saim Raza Identity, Krebsonsecurity’ye, suçlamaları detaylandırmayı reddetmesine rağmen, yerel polis tarafından tutuklandıktan ve suçlandıktan sonra hapishaneden serbest bırakıldıklarını söyledi.

Manipulaters hiçbir zaman kendi kimliklerini korumayı umursamıyorlardı, bu yüzden kendi müşterilerini korumak için olamaması veya isteksiz olmadıkları şaşırtıcı değil. Geçen yıl yayınlanan bir analizde, Domaintools.com Heartsender’ın web tarafından barındırılan sürümünün, müşteri kimlik bilgileri ve Heartsender çalışanlarının e-posta kayıtları da dahil olmak üzere, kimlik doğrulanmamış kullanıcılara olağanüstü miktarda kullanıcı bilgisi sızdığını buldu.

Kuruluşlarından bu yana neredeyse her yıl, Manipulaters bir şirket partisinden yıldönümünü kutlayan bir Fudco pastasının resmini yayınladılar.

Domaintools ayrıca, manipülatörler tarafından kullanılan bilgisayarların hepsinin aynı şifre çalan kötü amaçlı yazılımlarla enfekte olduğuna ve çok sayıda kimlik bilgisinin gruptan çalındığına ve çevrimiçi satıldığına dair kanıtları ortaya çıkardı.

Domaintools, “İronik olarak, manipülatçılar kendi müşterileri için kolluk kuvvetlerinden daha kısa vadeli risk oluşturabilirler” diye yazdı. “Veri Tablosu ‘Kullanıcı Geri Bildirimleri’ (SIC), müşteri kimlik doğrulama jetonları, kullanıcı tanımlayıcıları ve hatta manipulaters kontrolsüz bir alanda kimlik doğrulanmamış bir kullanıcı tarafından görülebilen kök seviyesi SMTP kimlik bilgilerini ortaya çıkaran bir müşteri destek isteği ortaya çıkarır. “

Hollanda’daki polis, hizmetin sahipleri ve müşterileri hakkındaki soruşturmanın devam ettiğini söyledi.

Hollanda ulusal polisi, “Siber suç ekibi, araçların bir dizi alıcısının izinde” dedi. “Muhtemelen, bu alıcılar da Hollandalı vatandaşları da içeriyor. Bu kimlik avı yazılımının üreticileri ve alıcıları hakkındaki soruşturma henüz sunucuların ve alanların ele geçirilmesiyle tamamlanmadı. ”

ABD yetkilileri bu hafta ayrıca Avustralya, Fransa, Yunanistan, İtalya, Romanya ve İspanya’da kolluk kuvvetlerine katıldı. Çatlak Ve İptal edilmiş. Avrupa Polis Ajansı’ndan yapılan açıklamaya göre Europoliki topluluk toplamda 10 milyondan fazla kullanıcı çekti.

“Operasyon Yeteneği“Dahil Sellixsiber suç forumu üyeleri tarafından yasadışı mal ve hizmetleri satın almak ve satmak için sıklıkla kullanılan bir e-ticaret platformu.