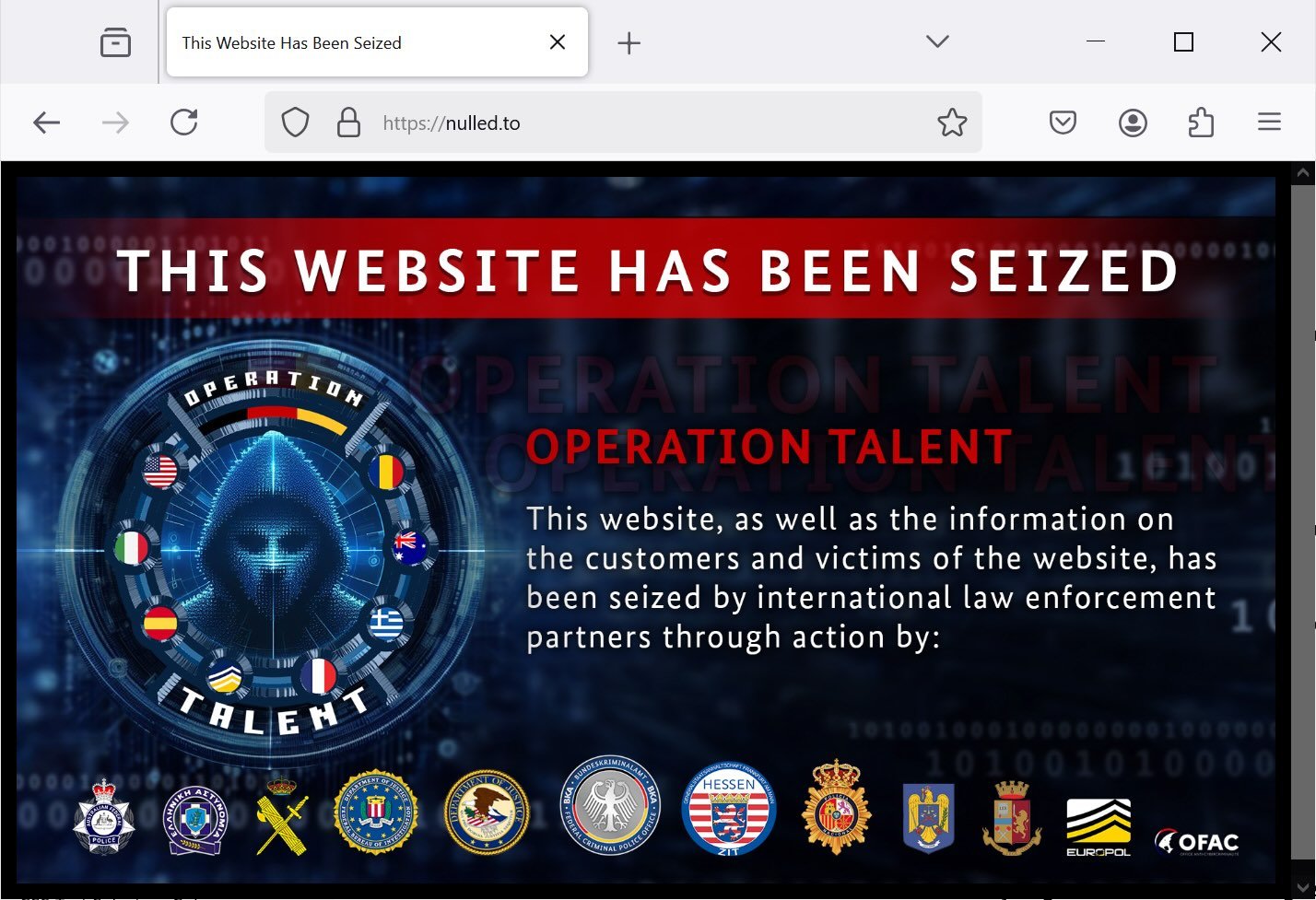

GÜNCELLEME 29 Ocak 14:15 EST: Çatlaklara nöbet afişleri eklendi[.] IO, geçersiz [.] Starkkrdp [.] io, mysellix [.] IO ve Sellix [.] IO, alanların ABD, İtalya, İspanya, Avrupa, Fransa, Yunanistan, Avustralya ve Romanya’dan yetkilileri içeren “Operasyon Yeteneği” olarak adlandırılan ortak bir kolluk eyleminde ele geçirildiğini doğruladı.

Panners, “Bu web sitesi ve web sitesinin müşterileri ve kurbanları hakkındaki bilgiler uluslararası kolluk ortakları tarafından ele geçirildi.”

Aşağıdaki orijinal hikayemize bakın.

FBI, siber suç, şifre hırsızlığı, çatlama ve kimlik bilgisi doldurma saldırılarına odaklanmaları ile bilinen kötü cracked.io ve nulled.o alanlarını ele geçirdi.

Bazı üyeleri de etik hack tartışmaları yaparken, siteler yaygın olarak siber suçlu aktivite için bir merkez olarak kabul edildi.

Ayrıca, yazılım çatlakları, kimlik bilgisi doldurma saldırı araçları (örneğin, OpenBullet ve SilverBullet) tarafından kullanılan “yapılandırmalar” gibi hackleme araçları ve çalıntı kimlik bilgileri veya veritabanları içeren bir “kombo listeleri” pazar yeri de dahil olmak üzere diğer yasadışı etkinlikleri barındırdılar.

Siteleri açmaya çalışırken, web tarayıcıları “Hata 1000.

Bugün, FBI forumların alanlarını ele geçirdi ve ad sunucularını önceki Cloudflare ad sunucularından ns1.fbi.seed.gov ve ns2.fbi.seed.gov olarak değiştirdi.

Cracked.io’nun personeli, bugün erken saatlerde telgraf kanallarında bir duyuru yayınladı ve devam eden erişim sorunları için bir veri merkezi sorununu suçladı.

“Veri merkezimizde personelin üzerinde çalıştığı aktif bir sorun var. Bu nedenle, sorun çözülene kadar hizmetler çevrimdışı kalıyor. Daha sonra ayrıntılı rapor alacağız.” Dediler.

Diyerek şöyle devam etti: “Sadece daha fazla sorun olmadan çözüldüğünü umabiliriz. Şu anda tahmini zaman yok. Veri merkezinden mevcut durum 1 güne kadar sürebilir.”

Bugün, FBI ayrıca aşağıdakiler tarafından kullanılan alanları ele geçirdi:

- Mysellix (Mysellix.io) ve Sellix (Sellix.io), kullanıcıların kendi çevrimiçi mağazalarını oluşturmasına izin veren iki platform, tehdit aktörleri de çalıntı verileri, yazılım anahtarlarını ve tehlikeye atılmış hesapları satmak için kullandı ve

- Windows RDP sanal barındırma sağlayıcısı olan StarkRDP (starkrdp.io), bazı tehdit aktörlerinin kimlik bilgisi doldurma saldırıları için kullanıldığı iddia edildiği.

Bir FBI sözcüsü, bugün daha önce BleepingComputer tarafından temasa geçtiğinde hemen yorum yapmak için mevcut değildi.

Kolluk kuvvetleri henüz bu nöbet dalgası hakkında daha fazla bilgi paylaşmamış olsa da, tüm işaretler kimlik bilgisi doldurma ve çalınan hesap kimlik bilgilerine katılan platformlarda bir baskı olduğuna işaret etmektedir.