Başlangıçta hem Microsoft hem de ABD yetkilileri tarafından tanımlanan Volt Typhoon, ülke içindeki çeşitli kritik altyapı kuruluşlarına sızdı.

Aralık 2023’te gerçekleştirilen mahkeme onaylı yakın tarihli bir operasyonda, ABD merkezli yüzlerce küçük ofis/ev ofisi (SOHO) yönlendiricisinden oluşan bir botnet’te önemli kesintiler yaşandı. Bu yönlendiriciler, özel sektörde “Volt Typhoon” olarak bilinen Çin Halk Cumhuriyeti’ne (PRC) bağlı devlet destekli bilgisayar korsanları tarafından ele geçirilmişti.

Operasyon, bilgisayar korsanlarının ABD’ye ve diğer yabancı hedeflere yönelik bilgisayar korsanlığı faaliyetlerinin kaynağını gizlemek için kullandıkları “KV Botnet” kötü amaçlı yazılımının bulaştığı yönlendiricileri hedef aldı.

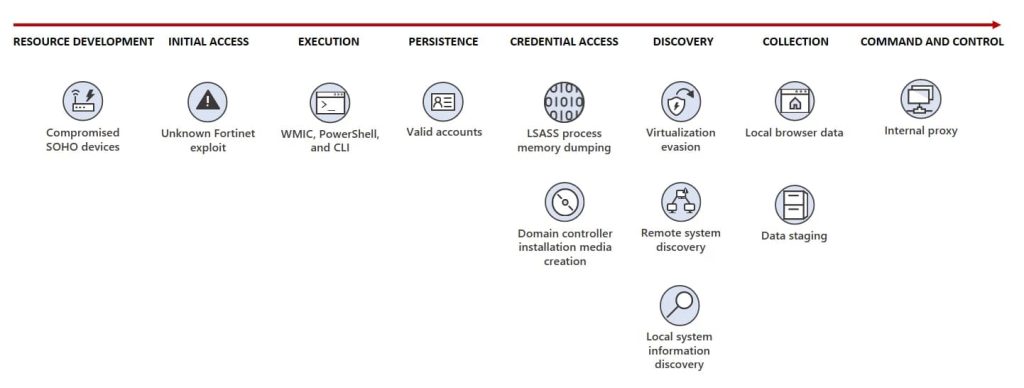

Hem Microsoft hem de ABD yetkilileri tarafından tanımlanan Volt Typhoon, Amerika Birleşik Devletleri’ndeki iletişim, üretim, kamu hizmetleri, ulaşım, inşaat, denizcilik, hükümet, BT ve eğitim dahil olmak üzere çok çeşitli kritik altyapı kuruluşlarına sızdı.

Tehdit aktörlerinin karmaşıklığı ve tehlikeleri, FBI, Ulusal Güvenlik Ajansı, Siber Güvenlik ve Altyapı Güvenliği Ajansı (CISA) ve yabancı ortakların Mayıs 2023’te yayınladığı bir danışma belgesinde de vurgulandı.

Botnet esas olarak “kullanım ömrü sonu” durumuna ulaşmış Cisco ve NetGear yönlendiricilerinden oluşuyordu; bu da artık üreticilerinin güvenlik yamaları veya güncellemeleri tarafından desteklenmedikleri anlamına geliyordu. Operasyon, KV Botnet kötü amaçlı yazılımını bu yönlendiricilerden kaldırmayı ve botnet ile olan bağlantılarını kesmeyi, böylece daha fazla istismarın önlenmesini amaçladı.

FBI Direktörü Christopher Wray bir basın açıklamasında Volt Typhoon’un eylemlerini kınadı ve faaliyetlerinin Amerikan vatandaşlarının ve kritik altyapının güvenliğine yönelik gerçek dünyadaki potansiyel tehdidine dikkat çekti. FBI’ın bu tür kötü niyetli faaliyetleri engelleme ve siber tehditlere karşı koruma sağlamak için ortaklarla birlikte çalışma konusundaki kararlılığının altını çizdi.

Daha fazla bilgi için küresel siber güvenlik yapay zekasının lider sağlayıcısı Darktrace’in Küresel Tehdit Analizi Başkanı Toby Lewis’e ulaştık. Toby, botnet’in geçmişte kalmış olabileceğini ancak arkasındaki grubun hâlâ var olduğunu ve potansiyel olarak yeni bir botnet ile yeniden ortaya çıkabileceği konusunda uyardı.

“ABD hükümetinin eylemleri muhtemelen Volt Typhoon’un altyapısını önemli ölçüde bozdu, ancak saldırganların kendisi hala serbest. Altyapıyı hedef almak ve saldırganın yeteneklerini ortadan kaldırmak genellikle aktörlerin yeniden inşa edip yeniden düzenleyecekleri bir sessizliğe yol açar ki bunu muhtemelen şimdi göreceğiz” dedi Toby.

Toby, “Hükümetin saldırganın kendi komuta ağını taklit etmeye yönelik iddialı yaklaşımı kısa vadede bir kazançtır, ancak bunun tehdit ortamında kalıcı bir etki yaratacağını garanti etmenin bir yolu yok” diye açıkladı. “Kuruluşların, incelikli, yeni ortaya çıkan ve yeni tehditleri tespit edebilen ve saldırganın özel sistemlerine ilişkin bilgilere dayanmadan hedefe yönelik eylem gerçekleştirebilen akıllı sistemlere ihtiyacı var” diye uyardı.

Bununla birlikte FBI, virüs bulaşmış SOHO yönlendiricilerinin sahiplerine veya operatörlerine operasyonla ilgili bildirimde bulundu ve onları gelecekte kötüye kullanımı önlemek için kullanım ömrü sona eren yönlendiricileri değiştirmeye teşvik etti. Volt Typhoon’un faaliyetlerine ilişkin soruşturma, grubun oluşturduğu diğer siber tehditleri azaltmaya yönelik çabalarla devam ediyor.

İLGİLİ MAKALELER

- Çinli APT, Kamboçya’da Casusluk Yapmak İçin Bulut Hizmeti Gibi Davranıyor

- Çinli Hackerlar Microsoft’tan 60 Bin ABD Dışişleri Bakanlığı E-postasını Çaldı

- Çinli Smishing Triad Çetesi Siber Suç Saldırısında ABD’li Kullanıcıları Vurdu

- Çinli Dolandırıcılar Kumar Ağındaki Klonlanmış Web Sitelerini İstismar Ediyor

- Çinli Hackerlar Outlook Hesaplarına Erişmek İçin İmza Anahtarını Nasıl Çaldı?