Birkaç hafta önce okuyucularımızı, kimlik avı web sitelerine olağan bağlantılara başvurmayan, ancak bunun yerine Mailto: Links kullanan Instagram kullanıcılarını hedefleyen bir kimlik avı kampanyası konusunda uyardık. Şimdi, bu dolandırıcılar dikkatlerini Facebook kullanıcılarına çevirdi.

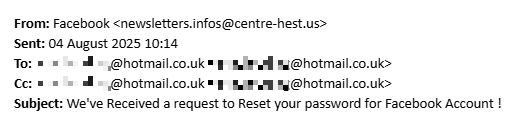

Şöyle çalışır: Hedef, Facebook hesabınızın yeni bir cihazdan giriş yaptığını belirten bir e -posta alır. Konu satırı “Facebook hesabı için şifrenizi sıfırlamak için bir istek aldık!” Diyor.

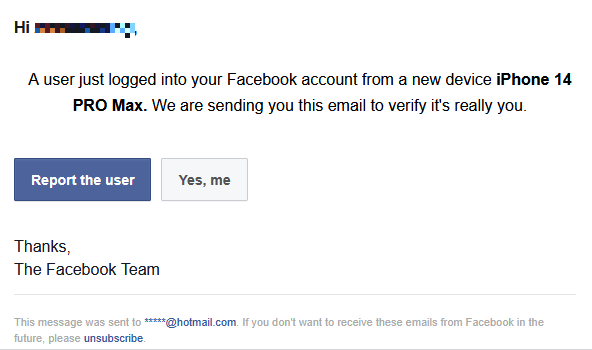

“Bir kullanıcı, yeni bir cihaz iPhone 14 Pro Max’ten Facebook hesabınıza oturum açtı. Gerçekten siz olduğunu doğrulamak için size bu e -postayı gönderiyoruz.”

E -postada gördüğünüz tüm bağlantılar: “Kullanıcıyı rapor”, “Evet, ben”, “abonelikten çıkma” ve hatta alttaki gizlenmiş e -posta adresi bile aynı şeyi yapın.

Varsayılan e-posta programınızı, tıkladığınız düğmeye/metinle eşleşen bir konu satırı ile önceden adresli bir mesajla açarlar.

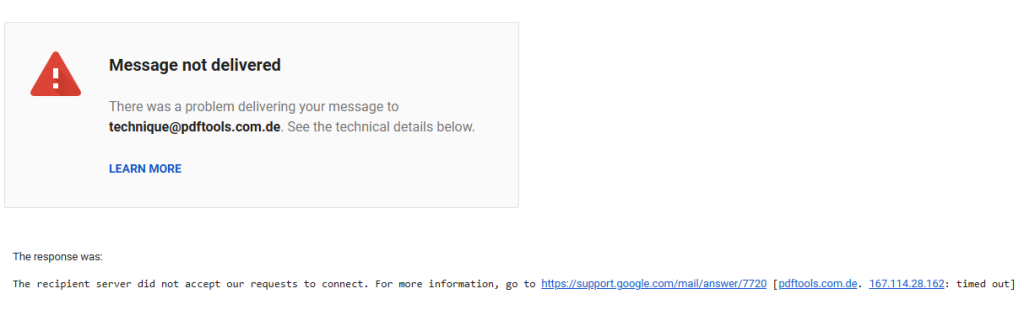

Bu mesajların gönderileceği e -posta adresleri, Instagram Phish ile gördüğümüz mesajlarla aynıdır:

prestige@vacasa[.]uk.com(Vacasa.com Tatil Kiralama Typosquat)ministry@syntec[.]uk.com(Syntechnologies Typosquat.co.uk Donanım Sağlayıcısı)technique@pdftools[.]com.de(PDF-Tools.com Yazılım Sağlayıcı Typosquat)service@boss[.]eu.com(birkaç olasılık)threaten@famy[.]in.net(Bilim Haber Sitesi, muhtemelen tehlikeye atılmış)difficulty@blackdiamond[.]com.se(bilinen kötü niyetli alan adı)anticipation@salomonshoes[.]us.com(Salomon.com Koşu Ayakkabıları Typosquat)

Son kez adreslerin birçoğunun tepkisiz olduğunu bulduğumuz için bu şaşırtıcı.

UK.com, com.de, eu.com, com.se ve us.com gibi olağandışı üst düzey alanlar (TLDS) aslında resmi ülke kodu üst düzey alanlar değil, özel kuruluşlar tarafından işletilen ikinci seviye alan uzantılarıdır.

Bu alan uzantılarının kendileri meşru kayıt hizmetleri olmasına rağmen, açıklıkları ve küresel erişilebilirlikleri, jenerik .com alanlarından daha meşru veya ülkeye özgü görünmelerini sağlamak için fishers ve diğer siber suçlular tarafından kötüye kullanılabilecekleri anlamına gelir. Meşru alanları yazıp içmek için de kullanılabilirler.

Facebook Kimlik avından nasıl kaçınılır

Mailto: Links kullanan daha fazla kimlik avı kampanyası görmeyi bekleyebileceğimiz için, böyle bir aldatmaca kurban düşmesini önlemek için bazı ipuçları.

- Normal bağlantılarda olduğu gibi, bir e -posta bağlantısının hedefini inceleyin. Etki alanı meşru görünse bile, Facebook hesabınız bir ayakkabı üreticisi veya tatil sağlayıcısı veya bir Gmail adresi kullanan biri tarafından güvence altına alınmaz. E -posta adresi Facebook veya Meta’ya ait olmalıdır.

- Meşru şirketlerin sizden hesap bilgilerinizi, kimlik bilgilerinizi veya diğer hassas bilgilerinizi göndermenizi istemeyeceğini unutmayın.

- Bir e -postaya yanıt vermek için bir aciliyet varsa, yapmadan önce bir duraklama yapın. Bu, düşünmeden önce harekete geçmenizi sağlamak için klasik bir dolandırıcı hile.

- Uyarı herhangi bir şekilde şüpheli görünüyorsa cevap vermeyin. Bir e -posta göndermek, Phishers’a e -posta adresinizin etkin olduğunu ve daha da fazla hedefleneceğini söyleyecektir.

- Başkalarının benzer dolandırıcılıklarla ilgili yayınlamaları durumunda aldığınız e -posta hakkında çevrimiçi bir arama yapın.

- Mesajı değerlendirmek için Malwarebytes aldatma koruyucusu kullanın. Size bir aldatmaca olup olmadığını söyleyecek veya emin olup olmadığını nasıl öğrenebileceğinizi size söyleyecektir.

Sadece tehditler hakkında rapor vermiyoruz, sosyal medyanızı korumaya yardımcı oluyoruz

Siber güvenlik riskleri asla bir başlığın ötesine yayılmamalıdır. Malwarebytes kimlik hırsızlığı korumasını kullanarak sosyal medya hesaplarınızı koruyun.