Bitwarden güncellemeleri olarak gizlenen bir Facebook kötü amaçlı reklam kampanyası, kötü amaçlı yazılım yayarak işletme hesaplarını hedef alıyor. Kullanıcılar, kötü amaçlı Chrome tarayıcı uzantılarını yüklemeleri için kandırılıyor.

Bitdefender’daki siber güvenlik araştırmacıları, kötü niyetli bir reklam (kötü amaçlı reklam) kampanyasını ortaya çıkardı. Meta’nın reklam platformu Facebook’ta kötü amaçlı yazılım dağıtmak. 3 Kasım 2024’te tespit edilen bu kampanya, kötü amaçlı yazılımı popüler bir güvenlik güncellemesi olarak gizlemektedir. Bitwarden şifre yöneticisi. Kampanya durdurulmuş olsa da uzmanlar benzer tehditlerin yeniden ortaya çıkabileceği konusunda uyarıyor.

Kötü Amaçlı Facebook Reklamlarından Sahte Chrome Mağazasına

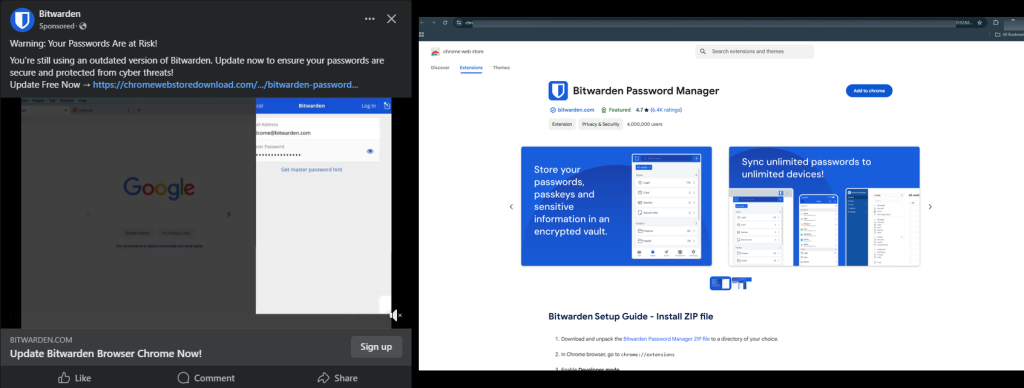

Kampanyanın kullandığı aldatıcı Facebook reklamları Bitwarden için meşru güvenlik güncellemeleri gibi görünüyor. Bu reklamlar, kullanıcıları şifrelerinin ele geçirilmesi riski konusunda uyarır ve şifre yöneticisi için acil bir güvenlik güncellemesi yüklemeleri için onları kandırır. Reklamlar, aciliyet duygusu yaratmak için Bitwarden’ın markasını ve dilini kullanarak özgün görünecek şekilde tasarlandı.

Kullanıcılar bu reklamlara tıkladıklarında, resmi Chrome Web Mağazası’nı taklit eden bir kimlik avı sayfasına ulaşmadan önce bir dizi web sitesine yönlendiriliyorlar. Bu son sayfa, kullanıcılara bir yükleme yapmaları konusunda bilgi verir. kötü amaçlı tarayıcı uzantısı Bitwarden güncellemesi olarak gizlenmiş. Yükleme işlemi Google Drive’dan bir zip dosyası indirmeyi, sıkıştırmayı açmayı ve uzantıyı tarayıcıya manuel olarak yüklemeyi içerir.

Bitdefender’a göre blog yazısı Hackead.com ile paylaşılan bir rapor, Pazartesi günü yayınlandığını duydu, kötü amaçlı Chrome uzantısı yüklendikten sonra izinler talep ederek kullanıcının çevrimiçi etkinliklerine müdahale etmesine ve bu faaliyetlerden yararlanmasına olanak tanıyor.

Talep edilen bazı önemli izinler arasında tüm web sitelerine erişim, ağ isteklerinin değiştirilmesi ve depolama ve çerezlere erişim yer alır. Uzantının bildirim dosyası bu izinleri ortaya çıkararak çeşitli kötü amaçlı etkinlikleri gerçekleştirme yeteneğini gösterir.

Araştırmacılar, saldırının çekirdeğinin background.js Kurulum sırasında etkinleşen komut dosyası. Bu komut dosyası, toplanan verilerin bir komut ve kontrol sunucusu olarak görev yapan bir Google Komut Dosyası URL’sine gönderildiği veri sızıntısı ve saldırganların Facebook çerezlerini, özellikle de Facebook çerezlerini aramasına olanak tanıyan çerez toplama gibi birçok kritik görevi yerine getirir. c_user kullanıcının Facebook kimliğini içeren çerez. Komut dosyası ayrıca IP adresini ve coğrafi konum verilerini topluyor ve Graph API’yi kullanarak Facebook’tan kişisel ve ticari bilgileri çıkarıyor.

Etkilenen Kullanıcılar

Kötü amaçlı yazılımın birincil hedefleri, şüphelenmeyen bireyleri ve kuruluşları riske atan Facebook işletme hesaplarıdır. Kötü amaçlı reklam kampanyası halihazırda başta Avrupa olmak üzere binlerce kullanıcıya ulaştı ve dünya çapında genişleme olasılığı da bulunuyor.

Facebook’u iş amacıyla kullanıyorsanız ve bir işletme hesabı yönetiyorsanız dikkatli olmanız önemlidir. Güncelleştirmeleri yüklemenizi isteyen kötü amaçlı bir reklamla karşılaşırsanız, reklama tıklamaktan kaçının. Bunun yerine, yasal güvenlik güncellemelerini doğrulamak ve bunlara erişmek için ürünün resmi web sitesini ziyaret edin.

İLGİLİ KONULAR

- Sahte Reklam Yöneticisi Yazılımı Facebook Hesaplarını Hedefliyor

- Sahte LastPass Şifre Yöneticisi Uygulaması iOS App Store’da Ortaya Çıkıyor

- Sahte League of Legends İndirme Reklamları Yayıldı Lumma Stealer

- PasswordState şifre yöneticisinin güncellemesi, kötü amaçlı yazılımları ortadan kaldırmak için ele geçirildi

- Sahte Meta Reklamlar SYS01 Infostealer’ı Yaymak İçin Facebook Hesaplarını Ele Geçiriyor