Bilgisayar korsanları, ESET’in İsrail’deki özel ortağını ihlal ederek İsrailli işletmelere, yıkıcı saldırılar için antivirüs yazılımı görünümündeki veri sileceklerini kullanan kimlik avı e-postaları gönderdi.

Veri silici, bilgisayardaki tüm dosyaları kasıtlı olarak silen ve genellikle verilerin kurtarılmasını zorlaştırmak için bölüm tablosunu kaldıran veya bozan kötü amaçlı yazılımdır.

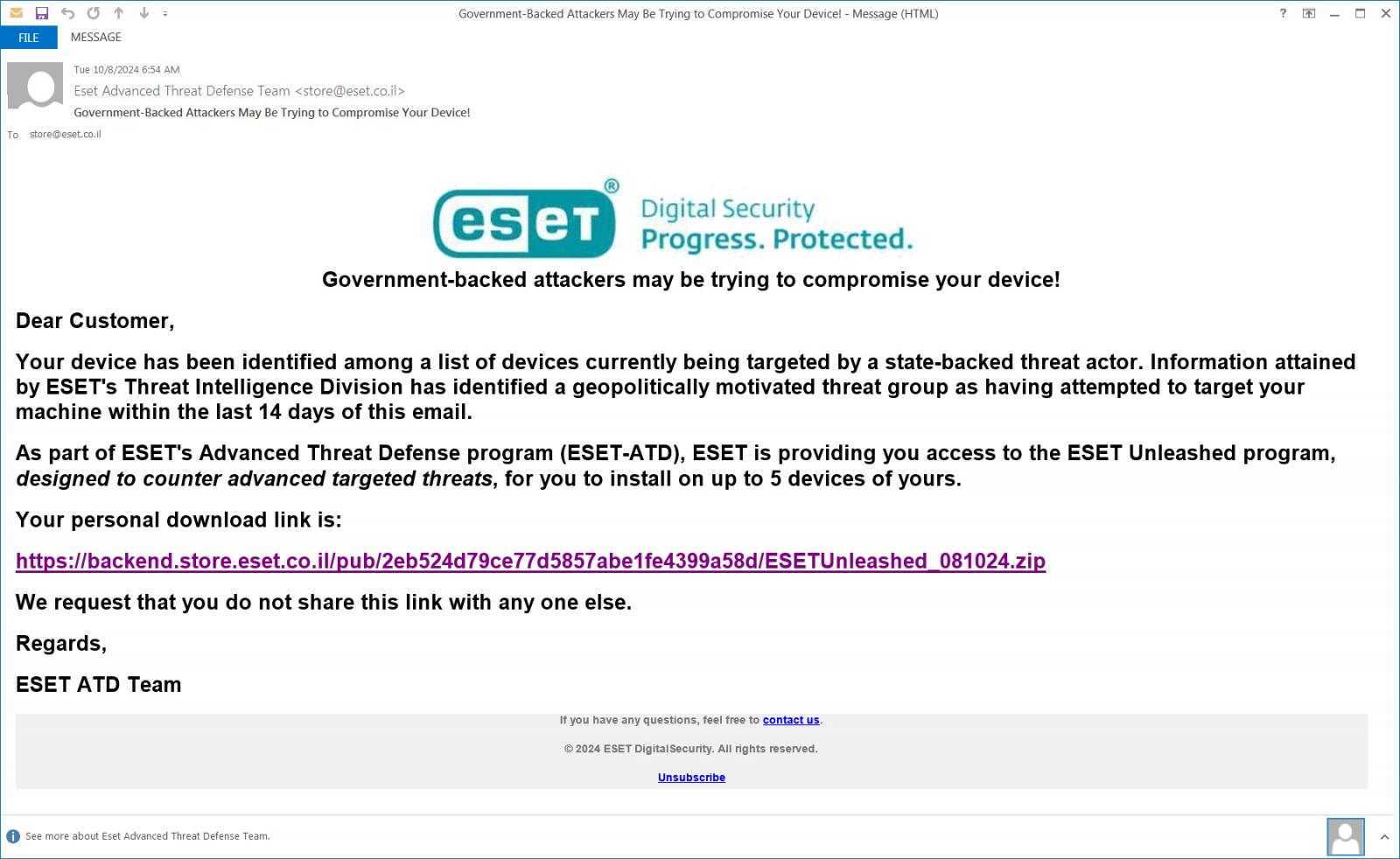

8 Ekim’de başlayan bir kimlik avı kampanyasında meşru eset.co.il alanından ESET logosunu taşıyan e-postalar gönderildi ve bu, saldırının bir parçası olarak İsrail bölümünün e-posta sunucusunun ihlal edildiğini gösteriyordu.

eset.co.il alanı ESET’in içeriği ve logolarıyla markalanmış olsa da ESET, BleepingComputer’a bu alanın İsrail distribütörü Comsecure tarafından işletildiğini söyledi.

E-postalar, “ESET’in Gelişmiş Tehdit Savunma Ekibi”nden geliyormuş gibi davranarak müşterileri, devlet destekli saldırganların alıcının cihazını hedeflemeye çalıştığı konusunda uyarıyor. ESET, cihazın korunmasına yardımcı olmak amacıyla, tehdide karşı koruma sağlamak amacıyla “ESET Unleashed” adı verilen daha gelişmiş bir antivirüs aracı sunar.

“Cihazınız, şu anda devlet destekli bir tehdit aktörü tarafından hedeflenen cihazlar listesi arasında tanımlandı. ESET’in Tehdit İstihbaratı Bölümü tarafından elde edilen bilgiler, jeopolitik motivasyona sahip bir tehdit grubunun bu tarihten sonraki son 14 gün içinde makinenizi hedeflemeye çalıştığını tespit etti. e-posta”, BleepingComputer tarafından elde edilen kimlik avı e-postasını okuyor.

“ESET’in Gelişmiş Tehdit Savunması programının (ESET-ATD) bir parçası olarak ESET, en fazla 5 cihazınıza yüklemeniz için gelişmiş hedefli tehditlere karşı koymak üzere tasarlanmış ESET Unleashed programına erişmenizi sağlıyor.”

Kaynak: BleepingComputer

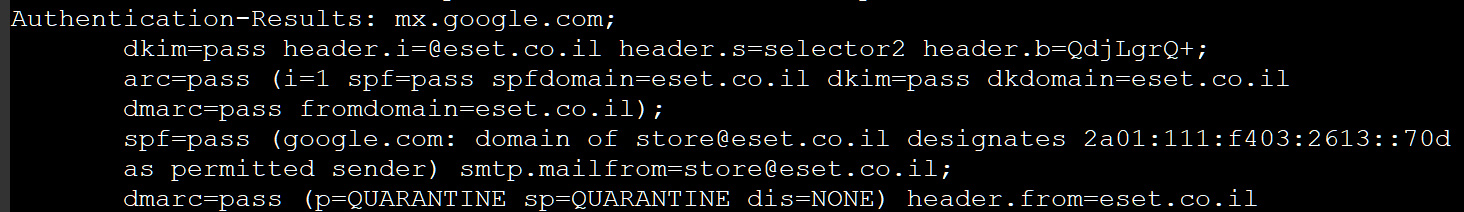

BleepingComputer, kimlik avı e-posta başlıklarından e-postanın eset.co.il’in meşru posta sunucularından geldiğini ve SPF, DKIM ve DMARC kimlik doğrulama testlerini geçtiğini doğruladı.

Kaynak: BleepingComputer

Saldırıya daha fazla meşruiyet katmak için, indirme bağlantısı eset.co.il alanında https://backend.store.eset.co gibi URL’lerde barındırıldı.[.]il/pub/2eb524d79ce77d5857abe1fe4399a58d/ESETUnleashed_081024.zip, bunlar artık devre dışı.

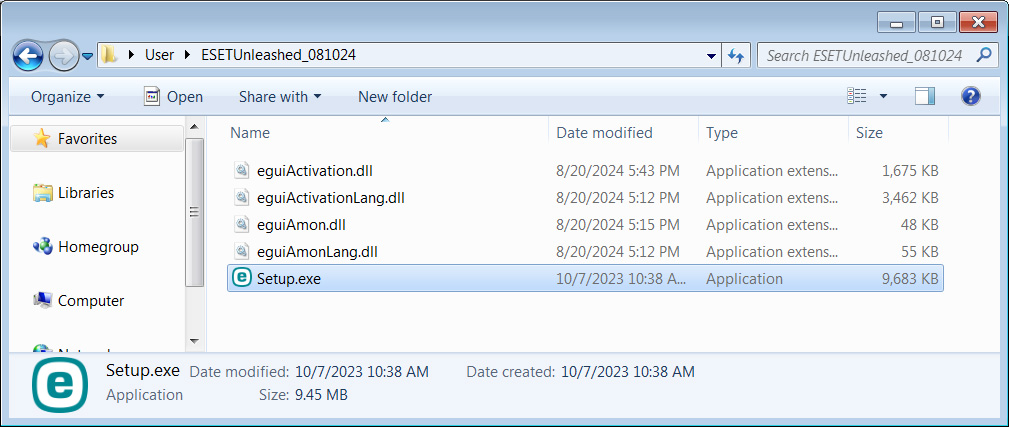

Bu ZIP arşivi [VirusTotal] ESET’in yasal kod imzalama sertifikası tarafından dijital olarak imzalanmış dört DLL dosyası ve imzalanmamış bir Setup.exe dosyası içerir.

Dört DLL, ESET’in antivirüs yazılımının bir parçası olarak dağıtılan yasal dosyalardır. Ancak setup.exe [VirusTotal] kötü amaçlı veri temizleyicisidir.

Kaynak: BleepingComputer

BleepingComputer, sileceği bir sanal makinede test etmeye çalıştı ancak yürütülebilir dosya otomatik olarak çöktü.

Siber güvenlik uzmanı Kevin Beaumont, fiziksel bir bilgisayarda çalıştırıldığında daha iyi bir başarı elde etti ve www.oref.org.il adresindeki meşru bir İsrail haber sitesine ulaşacağını belirtti.

Beaumont, “etup.exe kötü amaçlı bir dosya. Tespit edilmekten kaçınmak için bir dizi bariz teknik kullanıyor” diye açıklıyor.

“Sadece fiziksel bir bilgisayarda düzgün şekilde patlamasını sağlayabildim. Açıkça kötü niyetli çeşitli şeyler çağırıyor, örneğin Yanluowang gasp/fidye yazılımı grubundan bir Mutex kullanıyor.”

Şu anda bu kimlik avı kampanyasında kaç şirketin hedef alındığı veya ESET’in İsrail distribütörü Comsecure’un nasıl ihlal edildiği bilinmiyor.

BleepingComputer, CEO’su da dahil olmak üzere Comsecure’daki çeşitli kişilere e-posta gönderdi ancak henüz bir yanıt alamadı.

Saldırı herhangi bir tehdit aktörüne veya hacktivizme atfedilmese de veri silecekleri İsrail’e yönelik saldırılarda uzun süredir popüler bir araç olarak kullanılıyor.

2017 yılında İsrail kuruluşlarına yönelik saldırılarda İsrail karşıtı ve Filistin yanlısı bir veri temizleyici olan IsraBye keşfedildi.

2023’te İsrail, eğitim ve teknoloji sektörleri de dahil olmak üzere kuruluşları hedef alan bir BiBi silici saldırı dalgasına maruz kaldı.

Bu saldırıların çoğu, amacı gelir elde etmek değil, kaos yaratmak ve İsrail ekonomisini aksatmak olan İranlı tehdit aktörleriyle bağlantılıydı.