SixMap’ten yeni bir rapora göre, Amerika’nın en büyük enerji sağlayıcılarının çoğu bilinen ve kullanılabilir güvenlik açıklarına maruz kalıyor ve çoğu güvenlik ekibi bile görmeyebilir.

Araştırmacılar, 21 büyük enerji şirketinin dış saldırı yüzeyini değerlendirerek yaklaşık 40.000 IP adresini analiz ettiler ve ana bilgisayar başına 65.535 portun hepsini taradılar. Bulgular kalıcı risk, kör noktalar ve modası geçmiş araçların bir resmini çiziyor.

Toplamda, şirketlerin internete maruz kaldığı 58.862 hizmet vardı. Bu hizmetlerin yaklaşık yüzde 7’si, yaklaşık 4.000, çoğu pozlama yönetimi aracı tarafından gerçekleştirilen varsayılan taramalara dahil olmayan standart dışı bağlantı noktalarında çalışıyordu.

Raporda, bu, görünürlük eksikliğini gösteriyor, çünkü birçok güvenlik aracı sadece en iyi 5.000 bağlantı noktasını tarıyor.

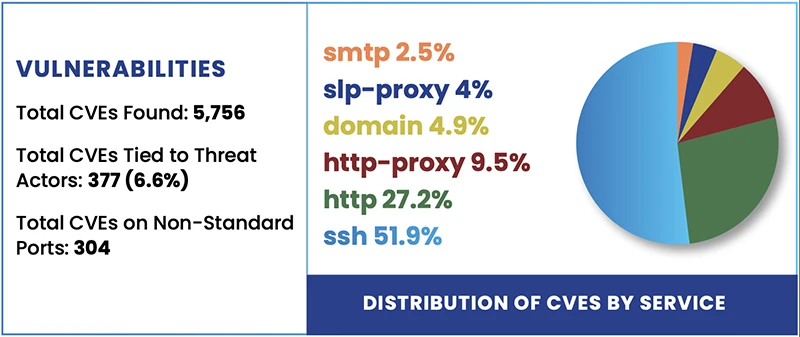

HTTP, SSH, SMTP ve DNS gibi savunmasız olduğu bilinen bazı hizmetlerin varsayılanlarının çok dışındaki bağlantı noktalarında çalışan bulundu. Toplamda, SixMap, vahşi doğada sömürüldüğü bilinen 21 CVE de dahil olmak üzere standart olmayan limanlarda 304 savunmasız hizmet buldu. Raporda, bunlar özellikle tehlikelidir, çünkü güvenlik ekipleri ev sahibinin kendisinden habersiz olabilir veya hizmetin ev sahibi üzerinde çalıştığını bilmiyor olabilir.

Toplamda, araştırma 5.756 CVE’yi ortaya çıkardı. Bunlardan 377’si, Silent Chollima (Kuzey Kore), Excobalt (Rusya) ve Ethereal Panda (Çin) gibi tanınmış gruplar da dahil olmak üzere saldırganlar tarafından aktif olarak sömürülmektedir. Raporda, çoğu CVVE’nin asla sömürülmediğine dikkat çekiyor, ancak hemen iyileştirme için öncelik verilmelidir.

Birden fazla şirkette güvenlik açıklarının bir alt kümesi görülmüştür. Araştırmacılar, değerlendirilen 21 enerji sektörü kuruluşunun en az 10’unun dış saldırı yüzeylerinde bulunan 43 benzersiz CVE buldular. Bunlar sistemik riskler olarak kabul edilir, çünkü sektörde yaygın saldırılar başlatmak için kullanılabilirler.

Bir örnek, sessiz Chollima ile bağlantılı kritik bir SSH güvenlik açığı olan CVE-2023-38408’dir. Genellikle 21098 ve 41094 gibi belirsiz limanlarda çalışan 21 şirketin 16’sında bulundu ve tespiti daha da zorlaştırdı. Paylaşılan diğer CVE’ler, web uygulamalarındaki eski Apache hizmetleri ve zayıflıkları içerir.

IPv6 maruziyeti başka bir risk katmanı ekledi. Rapora göre, birçok kuruluşun IPv6 varlığı olmadığına inanmasına rağmen, değerlendirilen 21 kuruluşun her birinin kullanımda en az bir IPv6 adresi var. Bazıları IPv6’da ev sahiplerinin yüzde 30’undan fazlasına sahipti. Geleneksel pozlama yönetimi araçları IPv6 ana bilgisayarlarını keşfedemediğinden, altyapının bu kısmı genellikle işlenmemiş bırakılır.

Bir organizasyon, birçok ana bilgisayar ve bağlantı noktasında çalışan eski bir Apache web hizmeti nedeniyle gruptaki en yüksek olan 2.875 CVE ile göze çarpıyordu. Raporda, bu ana bilgisayarların güvenlik ekibi tarafından bilinmeyen gölge BT varlıkları olduğunu varsaymaya bırakıldık.

Bulgular eski güvenlik araçlarındaki temel zayıflıkları vurgulamaktadır. Güvenlik Açığı Yönetimi Ürünleri, ana bilgisayarları değerlendirmek ve güvenlik açıklarını tespit etmek için üretilmiştir, ancak genellikle sadece ilk 1.000 veya ilk 5.000 bağlantı noktasını tarar ve gölgelerde savunmasız hizmetlerin var olması için bol miktarda yer bırakır.

SixMap, tam bağlantı noktası aralığının taranmasını, IPv6 varlıklarına görünürlük kazanmasını ve CV’lerin risk ve bilinen sömürüye göre önceliklendirilmesini önerir. Raporda, her maruz kalma, ağı ihlal etmeye çalışan tehdit grupları için potansiyel bir ilk saldırı vektörüdür.