Microsoft, uzun süredir kullanımdan kaldırılan Boa web sunucusunu kullanmaya devam eden sistemlerin saldırı tehlikesi altında olabileceğine dair bir uyarı yayınladı. Bu, Hindistan’daki elektrik şebekesi operasyonlarına büyük olasılıkla teknolojideki güvenlik açıklarından yararlanmayı içeren bir dizi izinsiz giriş girişiminden sonra geldi.

Güvenlik açığından etkilenenler, cihazlarının feshedilmiş Boa web sunucusunu kullanan hizmetler çalıştırdığından ve ürün yazılımı yükseltmelerinin ve aşağı akış düzeltmelerinin Boa web sunucusundaki bilinen güvenlik açıklarını gidermediğinden habersiz olabilir.

Microsoft’un Güvenlik Tehdit İstihbaratı biriminden araştırmacılar, siber güvenlik şirketi Recorded Future’ın Nisan ayında yayınlanan bir raporunu inceledi. Rapor, 2020 yılına kadar Hindistan’ın elektrik şebekesine yapılan izinsiz giriş girişimlerinin yanı sıra ulusal bir acil durum müdahale sistemine ve küresel bir lojistik şirketinin Hindistan’daki bir yan kuruluşuna daha yakın zamanda yapılan izinsiz girişleri ele aldı.

Microsoft araştırmacıları verileri daha derinlemesine incelediklerinde, IP adreslerinde izinsiz giriş belirtileri olarak belirtilen güvenlik açığı bulunan bir bileşen keşfettiler. Bu bileşen, Boa web sunucusuydu (IOC). Geçen hafta yayınlanan kendi araştırmalarında, “milyonlarca kuruluşu ve cihazı etkileyebilecek bir tedarik zinciri riskinin belirtilerini keşfettiklerini” söylediler.

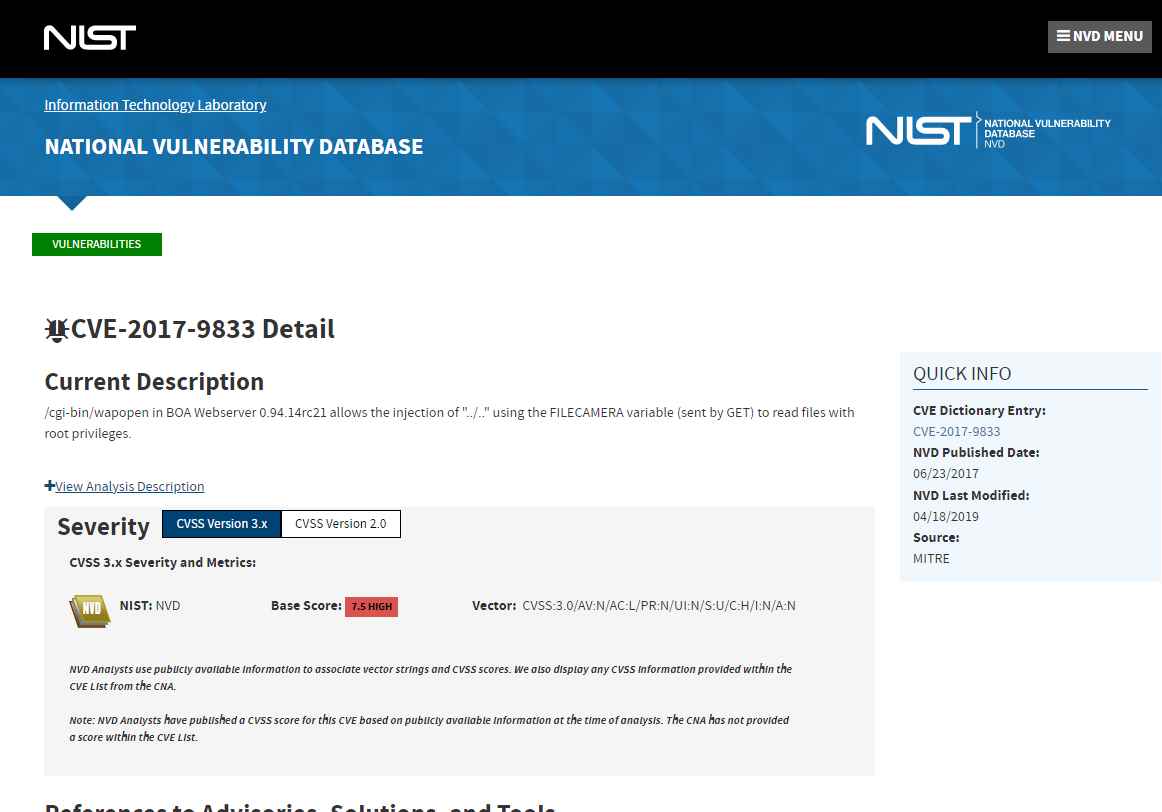

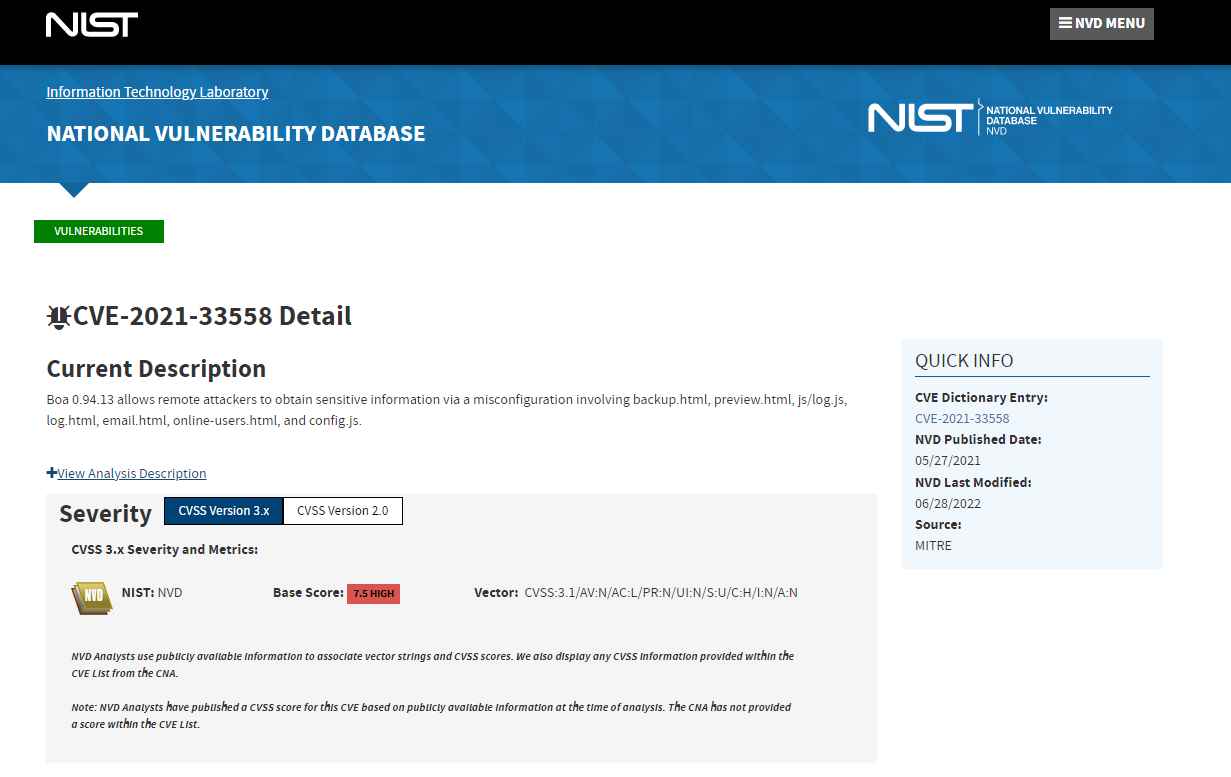

CVE-2017-9833 ve CVE-2021-33558, Boa web sunucusundaki bilinen güvenlik açıklarından ikisidir. Bu güvenlik açıkları, saldırganların “passwd” dosyasını okuyarak cihaza erişim sağladıktan veya web sunucusundaki hassas URI’lere eriştikten sonra kullanıcı kimlik bilgilerini çaldıktan sonra uzaktan kod çalıştırmasına izin verebilir. Bu güvenlik açıklarının ikisi de yamalandı. Bu güvenlik açıklarından yararlanmak, oturum açmış bir kullanıcının varlığını gerektirmez.

Boa, gömülü uygulamalar için özel olarak geliştirilmiş açık kaynaklı bir web sunucusudur. Kullanıcıların çeşitli cihazlarda bulunan yapılandırma panellerini, yönetim konsollarını ve oturum açma ekranlarını görüntülemesini sağlar. 2005 yılında piyasadan çekilmesine rağmen, çeşitli IoT cihazlarının ve popüler yazılım geliştirme kitlerinin hala onu kullandığını söylediler.

Neler olup bittiğinin farkında bile olmamanız mümkündür. Araştırmacıların söylediğine göre, “Boa web sunucusunu kontrol eden mühendisler olmadan, bilinen güvenlik açıkları, saldırganların dosyalardan bilgi toplayarak gizlice ağlara erişmesine olanak sağlayabilir.” “Ayrıca, etkilenen kişiler, cihazlarının durdurulan Boa web sunucusunu kullanan hizmetler çalıştırdığının ve ürün yazılımı yükseltmelerinin ve aşağı akış düzeltmelerinin bilinen güvenlik açıklarını gidermediğinin farkında olmayabilir.”

Bu özel örnekte Microsoft, Recorded Future’ın güvenlik açığı göstergeleri (IOC’ler) listesinde sağladığı İnternet Protokolü (IP) adreslerini inceledi ve bunların birçoğunun izini, yama uygulanmamış güvenlik açıkları olan yönlendiriciler gibi Nesnelerin İnterneti cihazlarına kadar sürdü. Yayınlanan tüm IP adreslerinin güvenliği, çeşitli farklı stratejiler kullanan çok sayıda saldırganın bir sonucu olarak ele geçirildi. Bu stratejiler, kaba kuvvet saldırıları için varsayılan kimlik bilgilerini kullanmayı, Mirai IoT botnet kötü amaçlı yazılımının bir çeşidini indirmeyi ve kabuk komutlarını çalıştırmayı denemeyi içeriyordu.

Bunun nedenlerinden biri, Boa’nın IoT cihazının ürün yazılımı güncellendiğinde bile güvenlik açıkları her zaman düzeltilmeyen SDK’larda kullanılması olabilir. Ayrıca, cihaz bileşenlerinin güncellenip güncellenemeyeceğini veya güncellenip güncellenmediğini belirlemek zordur. Yönlendiriciler, erişim noktaları ve tekrarlayıcılar gibi ağ geçidi cihazları üreten firmalar, RealTek’in SDK’larını örnek olarak kullanırlar çünkü bu SDK’lar Boa özelliğine sahiptir ve bu şirketler tarafından SoC’lerde kullanılır.

Saldırganlar, geçtiğimiz birkaç yıl boyunca dikkatlerini RealTek’in yazılım geliştirme kitlerini (SDK’ler) çalıştıran cihazlara odakladılar.

Temel altyapının bir parçası olan ağlardan keşfedilmeden veri toplanabilmesi, milyonlarca dolara mal olabilen ve milyonlarca kişi ve kuruluşu etkileyebilecek son derece yıkıcı saldırılara yol açabilir.

Araştırmacılar, “Boa web sunucusunun popülaritesi, güvenli olmayan bir tedarik zincirinin potansiyel ifşa riskini gösteriyor” dedi. “IoT donanım yazılımını güncellemek her zaman SDK’lara yama yapmaz veya [SoC] bileşenler ve hangi bileşenlerin güncellenebileceği konusunda sınırlı görüş var.”

Şu anda risk altyapısı uzmanı ve araştırmacı olarak çalışan bilgi güvenliği uzmanı.

Risk ve kontrol süreci, güvenlik denetimi desteği, iş sürekliliği tasarımı ve desteği, çalışma grubu yönetimi ve bilgi güvenliği standartları konularında 15 yıllık deneyim.