Beyaz Rusya’daki bilgisayar korsanları, evrak çalmak, ses kaydı yapmak ve kurbanın tuş vuruşlarını takip etmek umuduyla dikkatlerini yabancı büyükelçiliklere odaklıyor. Siber güvenlik şirketi ESET’ten araştırmacılar, faillere Belarus hükümetiyle bağlantıları nedeniyle “MoustachedBouncer” lakabını verdiler.

2014 yılından beri faaliyet gösteren kuruluş, 2020 yılında stratejisini değiştirerek uzmanların “ortadaki düşman” saldırıları veya kısaca AitM saldırıları olarak adlandırdığı operasyonları gerçekleştirmeye başladı. AitM olarak bilinen bir tür siber saldırı, kötü niyetli aktörlerin verileri çalmak veya kimlikleri tehlikeye atmak için kullanıcılar ile bir hizmet arasında gerçekleşen kimlik doğrulama sürecini kesintiye uğrattığında gerçekleşir. ESET, saldırı sonucunda güvenliği ihlal edilen ikisi Avrupa’da, biri Güney Asya ve Afrika’da olmak üzere dört büyükelçilik belirledi.

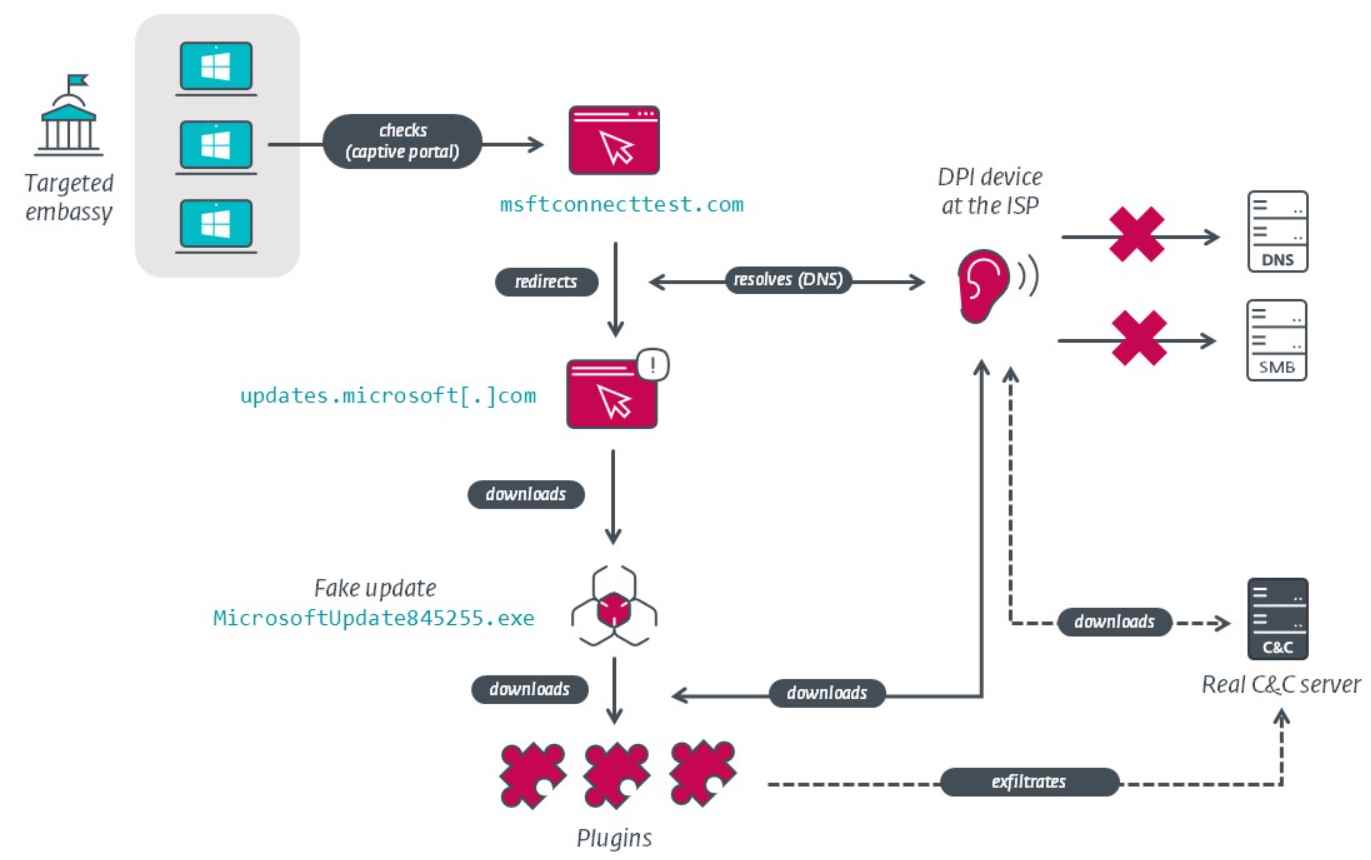

Grubun TTP’leri zaman içinde kayda değer bir evrim geçirdi ve grup 2014’ten 2022’ye kadar aktifti. Ancak örgütün 2020’de AitM saldırılarını kullanmaya devam edeceği kaydediliyor; yine de bu durumun dikkat çekici yanı, hedeflenen sektörlerin değişmeyecek olmasıdır. MoustachedBouncer, ISP’leri kullanarak seçili IP aralıklarındaki kullanıcıları meşru Windows Update indirme siteleri gibi görünen sahte URL’leri ziyaret etmeleri için kandırır. Bu URL’ler aşağıda listelenmiştir: –

güncellemeler http://updates.microsoft.com adresinde bulunabilir.

Kullanıcılara “Güncellemeleri al” etiketli bir düğme sunulur ve tıkladıklarında JavaScript kullanılarak kötü amaçlı dosyalar indirilir. Kurbanlar, acil güvenlik bildirimleri içeren yanlış Windows Update siteleri görür.

Yasal bir dinleme sisteminin geliştirilmesi için MoustachedBouncer ve Belarus ISP’leri arasındaki ortaklığın, telekom taşıyıcılarının uyumunu talep eden bir düzenlemenin bir sonucu olarak 2016 yılında uygulanan Rusya’nın SORM’si ile tamamen karşılaştırılabilir olduğu varsayılmıştır.

Bu hafta yayınlanan ve Black Hat’ta sunulan bir çalışmada Faou, bilgisayar korsanları tarafından saldırıları başlatmak için kullanılan çeşitli araçları açıkladı. Programlara “NightClub” ve “Disco” isimlerini verdi.

NightClub, büyükelçiliklerin trafiği Belarus dışına yönlendirmek için VPN hizmetleri kullanması gibi trafik müdahalesinin mümkün olmadığı durumlarda kullanılır. Buna karşın Disco, AitM saldırıları sırasında kullanılır.

NightClub, veri çalmak amacıyla ücretsiz e-posta hizmetlerinden, özellikle de Çek Cumhuriyeti’nde Seznam.cz ve Rusya’da web posta sağlayıcısı Mail.ru tarafından sağlanan web posta hizmetinden yararlanır. Araçlar sayesinde ekran görüntüsü alabilir, ses kaydedebilir ve tuş vuruşlarını takip edebilirler.

Faou, örgütle ilgili soruşturması sırasında MoustachedBouncer ile Moskova ile bağlantılı olduğuna inanılan bir hacker grubu olan Winter Vivern arasında bağlantılara rastladığını söyledi.

Faou ayrıca, bir ay önce Ukrayna askeri kuvvetlerine casusluk yazılımı kullanan saldırıların şüphelisi olarak adlandırılan ve Turla olarak bilinen Rus bilgisayar korsanı grubuyla bağlantılar keşfetti. aşağıdaki paragraflar:

- Dosyaları izleme

- SMTP (e-posta) yoluyla veri sızdırma

Tüm bu önemli göstergeler, MoustachedBouncer olarak bilinen tehdit aktörünün, komuta ve kontrol iletişimi için gelişmiş yöntemler kullanarak Beyaz Rusya’daki diplomatları agresif bir şekilde hedef alan yetenekli bir aktör olduğunu göstermektedir.

Şu anda risk altyapısı uzmanı ve araştırmacı olarak çalışan bilgi güvenliği uzmanı.

Risk ve kontrol süreci, güvenlik denetimi desteği, iş sürekliliği tasarımı ve desteği, çalışma grubu yönetimi ve bilgi güvenliği standartları konularında 15 yıllık deneyim.