Saldırganlar, yazılım kusurlarının veya ağ zayıflıklarının peşinden gitmek yerine, kimlik kimlik bilgileri çok daha kolay bir şeyi hedefliyorlar: kimlik kimlik bilgileri. BeyondId’den yeni bir rapor, bu büyüyen karaborsa, kullanıcı adları, şifreler, jetonlar ve erişim haklarının normal bir çevrimiçi pazardaki ürünler gibi satın alındığı ve satıldığı kimlik ekonomisi olarak adlandırılıyor.

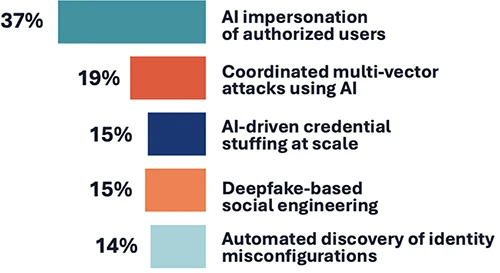

Önümüzdeki 12-18 ay içinde yapay zeka ile ilgili en önemli kimlik güvenlik mücadelesi olacağına inanıyorsunuz? (Kaynak: BeyondId)

Saldırganlar için çalınan kimlik bilgileri bir kısayoldur. Güvenlik duvarlarını ve diğer savunmaları atlayabilir ve doğrudan kurumsal sistemlere girebilirler. Bu onları siber suç dünyasında tercih edilen para birimi haline getiriyor ve kapanması zor bir yeraltı pazarı yarattı.

Çalınan erişimin yükselen değeri

Finansal hizmetler ve sağlık şirketleri ana hedefler olarak kalır, ancak hiçbir endüstri güvenli değildir. 2023 yılında yapılan bir araştırma, işletmelerin% 95’inin bir tür kimlik sahtekarlığı yaşadığını ve bankaların olay başına ortalama 310.000 dolar kaybettiğini buldu.

Ödemeler büyük olabilir. Şubat 2025’te, Kuzey Kore’ye bağlanan bilgisayar korsanları, bir kripto para birimi borsasından sanal varlıklarda yaklaşık 1,5 milyar dolar çaldı. Her ihlal o kadar büyük değildir, ancak tehlikeye atılan bir hesap bile çalınan verilere, bozulmuş işlemlere ve maliyetli kurtarma çabalarına yol açabilir.

Ufuktaki kuantum hesaplama ile çalınan kimlik bilgilerinin değeri yalnızca artacaktır. Bugün şifrelenen veriler daha sonra şifre çözülebilir ve eski ihlalleri yeni tehditlere dönüştürebilir.

Kimlik hırsızlığı nasıl olur

Saldırganlar eski ve yeni numaraların bir karışımını kullanıyor. Kimlik avı, sahte mesajları daha ikna edici hale getiren AI tarafından süper şarj edilen en yaygın taktiklerden biri olmaya devam ediyor. Ortadaki adam saldırıları, oturum kaçırma ve sosyal mühendislik büyük tehditler olmaya devam ediyor.

Bazı saldırılar teknolojiden ziyade insan davranışını hedefler. Bilgisayar korsanları, kişi vazgeçip hayal kırıklığından erişimi onaylayana kadar bir kullanıcıyı MFA istemleri ile doldurabilir. MFA yorgunluğu olarak bilinen bu taktik daha yaygın hale geliyor.

İçerdekiler de bir rol oynar. Raporda, çalınan kimlik bilgilerinin yaklaşık% 60’ının, genellikle kasıtlı yanlışlıktan ziyade hatalar yoluyla dahili kullanıcılara kadar izlenebileceğini buldu.

Teknik boşluklar işleri daha da kötüleştirir. Kullanılmayan hesaplar, zayıf mobil güvenlik ve aşırı geniş izinler saldırganlara daha fazla yol sunar. İyi niyetli şirketler bile sistemleri yanlış yapılandırarak veya üçüncü taraf hizmetleri kötü bir şekilde entegre ederek verileri açığa çıkarabilir.

BeyondId CEO’su Arun Shrestha, birçok kuruluşun da artan sayıda AI güdümlü sistemi güvence altına almak için mücadele ettiğini söyledi. “Şirketler temel işlevleri ele almak için AI ajanları kullanıyor, ancak bu insan olmayan kimliklere genellikle aşırı ayrıcalıklar veriliyor veya kötü korunuyor” dedi. “Bir örnek, bölge çapında bir altyapı başarısızlığı potansiyeli yaratan süper kullanıcı düzeyinde ayrıcalıklarla yapılandırılmış bir BT otomasyon aracısı içeriyordu. Başka bir durumda, saldırganlar bir finansal kurumda hileli işlemler yapmak için tedarik botlarını sahte yaptı.”

Shrestha, şirketlerin bu AI ajanları için güçlü kimlik doğrulama, sürekli izleme ve gerçek zamanlı davranışsal analiz kullanmaları gerektiğini söyledi. Ayrıcalık yönetimi ve düzenli incelemeler, saldırganların bu sistemleri devralmasını önlemenin anahtarıdır.

Kimlik yönetimi neden yetersiz kalıyor

Risklere rağmen, birçok şirket hala kimlik ve erişim yönetimine (IAM) daha düşük bir öncelik olarak davranmaktadır. Bu, güvenlik ekiplerinin yakalanma oynamasına neden olurken, saldırganlar eklenmeyen zayıflıklardan yararlanır.

Raporda, kimlik sömürüsü vektörleri veya saldırganların bir sistemin içine girdiklerinde izledikleri ortak yollar olduğunu vurgulamaktadır. Bu zayıf noktalar genellikle AI ajanlarına bağlı olanlar da dahil olmak üzere kötü korunan insan veya makine kimliklerini içerir.

Shrestha, IAM hedeflerini iş sonuçlarına bağlamanın sorunu çözmek için kritik olduğunu söyledi. IAM liderinin daha iyi kimlik kontrollerinin etkisini göstererek yönetici desteği aldığı bir Fortune 1000 finansal hizmetler şirketi örneğini paylaştı.

Shrestha, “Kullanıcı sağlama süresi, kimlik doğrulama başarı oranları ve erişim ihlalleri gibi yönetim kurulu metrikleri yöneticilerin IAM’ın doğrudan değerini görmesine yardımcı oldu” dedi. “Şirket, sağlama süresini yüzde 45 oranında azalttığında ve güvenlik olaylarını yüzde 70 azalttığında, liderlik IAM’yi sadece teknik bir proje olarak değil, kritik bir yatırım olarak kabul etti.”

CISOS Adımları

Cisos, çevrelerindeki her insan ve insan olmayan kimliği haritalayarak başlayabilir. Oradan, şüpheli davranışları erken yakalamak için en az ayrıcalığı zorlamalı, kullanılmayan hesapları kaldırmalı ve etkinliği sürekli izlemelidirler.

Eşit derecede önemlidir. CISOS, yöneticilere kimlik hırsızlığının geliri, uyumluluğu ve güveni nasıl etkilediğini göstermelidir. Metrikler ve iş dostu dil kullanmak, daha güçlü IAM programları için gereken finansmanı güvence altına almaya yardımcı olabilir.

Kimliklere değerli varlıklar olarak muamele ederek ve etraflarındaki koruma oluşturma, kuruluşlar çalınan erişime gelişen büyüyen siber suç ekonomisini bozabilir.